漏洞概要

关注数(24)

关注此漏洞

漏洞标题:江西智能交通漏洞可查看注册手机号实名姓名以及身份证号码

提交时间:2014-12-10 17:00

修复时间:2015-03-10 17:02

公开时间:2015-03-10 17:02

漏洞类型:非授权访问/认证绕过

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

Tags标签:

无

漏洞详情

披露状态:

2014-12-10: 细节已通知厂商并且等待厂商处理中

2014-12-14: 厂商已经确认,细节仅向厂商公开

2014-12-17: 细节向第三方安全合作伙伴开放

2015-02-07: 细节向核心白帽子及相关领域专家公开

2015-02-17: 细节向普通白帽子公开

2015-02-27: 细节向实习白帽子公开

2015-03-10: 细节向公众公开

简要描述:

江西智能交通软件的漏洞可查看注册手机号实名姓名以及身份证号码

详细说明:

首先下载软件然后注册

http://city1.jx139.com/X481d2a8318cee535096bf5f98c822c8/0/0/4/0797/index.php?module=Page&func=ClientDown&op=Detail&pid=4&v=1

然后打开软件

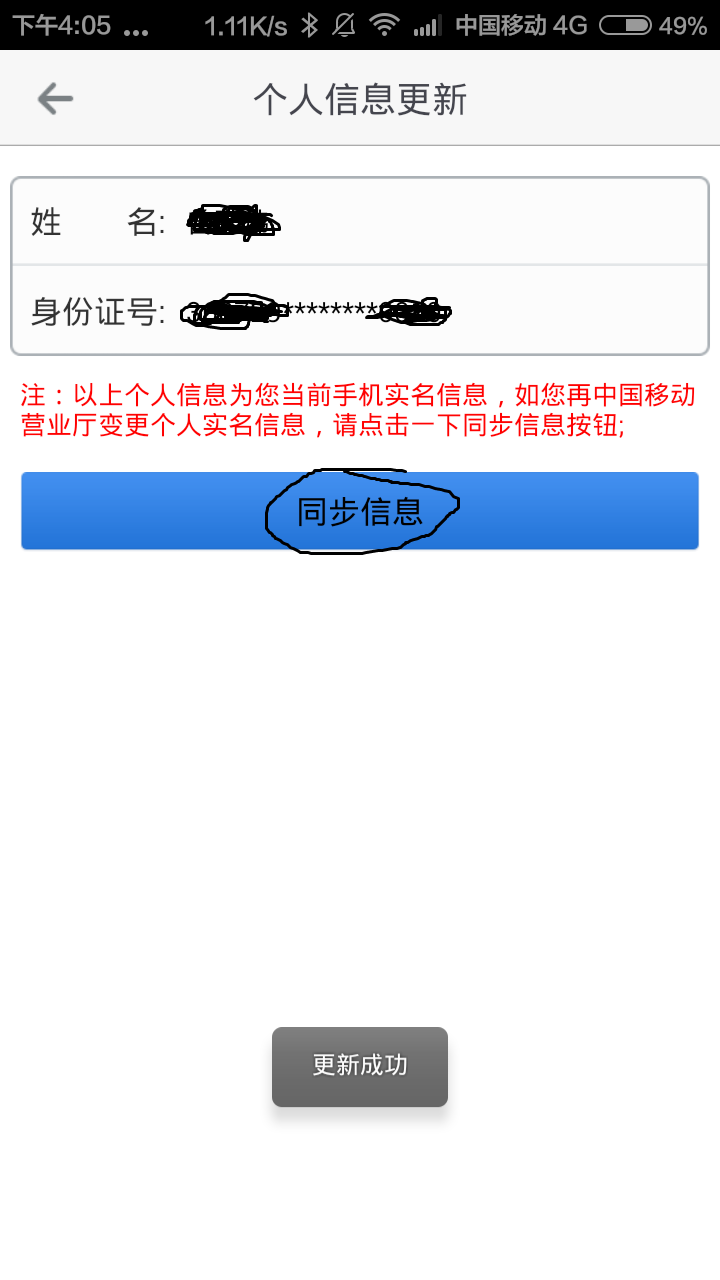

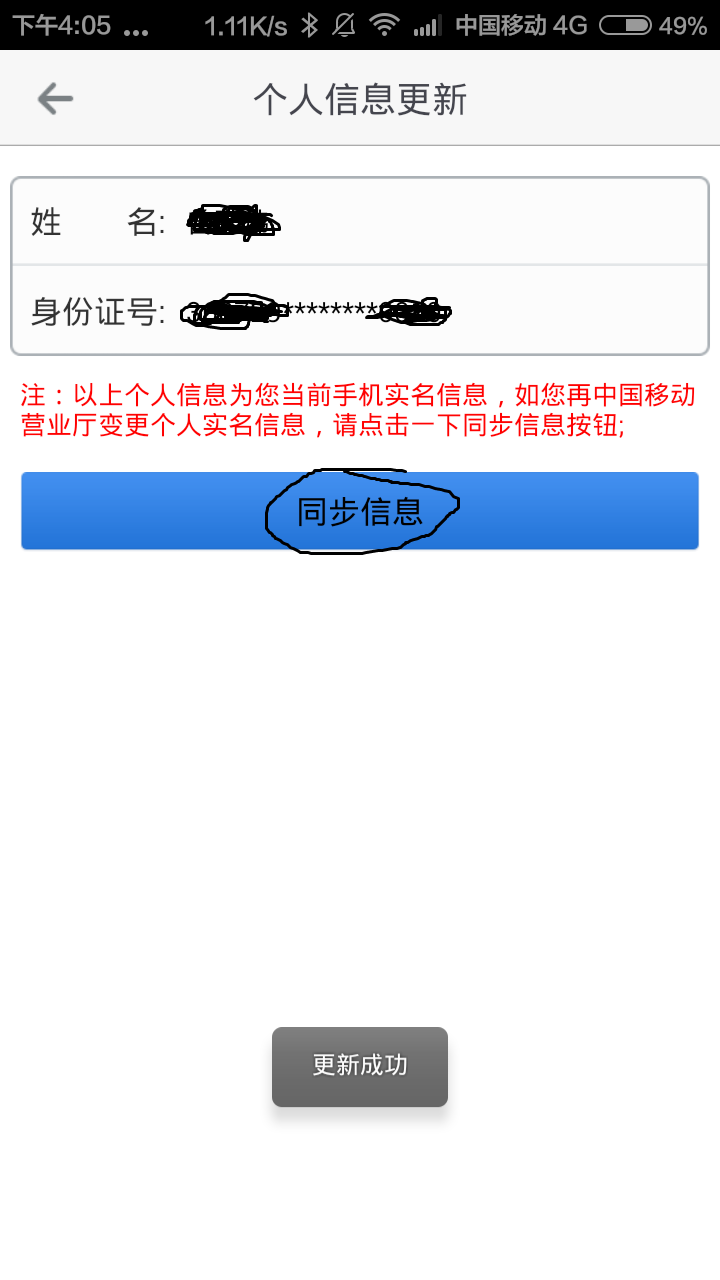

点我的信息

点同步

如果手机号码是实名注册的,会返回真实的姓名以及(身份证前5位 + *号 + 身份证后4位 )

漏洞证明:

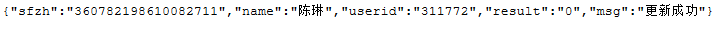

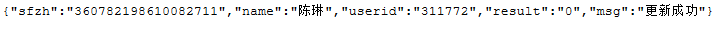

在点击的时候,同时对该软件进行抓包,可以得到一个地址

http://223.82.246.237:8080/ivhs/ajax_updateUserInfo.action?&userid=311772

后面的 userid= 只要遍历一下就可以获得所有在该软件注册过的手机号码的实名登记姓名以及身份证号码,部分ID会出现500页面猜测可能是手机号没有进行实名注册,写了个脚本跑了几个有数据的:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2014-12-14 12:33

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给江西分中心,由其后续协调网站管理单位处置

最新状态:

暂无