漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-082043

漏洞标题:傲游浏览器远程命令执行漏洞(浏览器设计缺陷)

相关厂商:傲游

漏洞作者: gainover

提交时间:2014-11-05 11:23

修复时间:2015-02-03 11:24

公开时间:2015-02-03 11:24

漏洞类型:远程代码执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-05: 细节已通知厂商并且等待厂商处理中

2014-11-05: 厂商已经确认,细节仅向厂商公开

2014-11-08: 细节向第三方安全合作伙伴开放

2014-12-30: 细节向核心白帽子及相关领域专家公开

2015-01-09: 细节向普通白帽子公开

2015-01-19: 细节向实习白帽子公开

2015-02-03: 细节向公众公开

简要描述:

上一个漏洞竟然给5分,良心呢!!女又心口扌立!

当用户访问攻击者恶意构造的页面后,可以导致执行攻击者所指定的远程命令。

详细说明:

傲游浏览器在被前人提交了几次命令执行后,一些危险的API,比如File IO 和 maxthon.program.Program.launch 等已经做出了一定程度的限制。

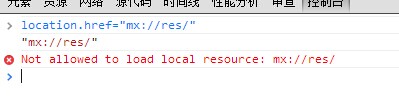

并且,由于之前一些漏洞的洗礼( WooYun: 遨游浏览器命令执行漏洞 ),使得傲游浏览器对不同域之间的重定向,进行了限制,使得我们无法从http://跳转到一些特权域,比如mx://(会提示无法访问本地资源),这使得我们想在特权域下执行XSS来实现命令执行变得困难。

--------------------------------------------------------------

0x01 获得特权域XSS

--------------------------------------------------------------

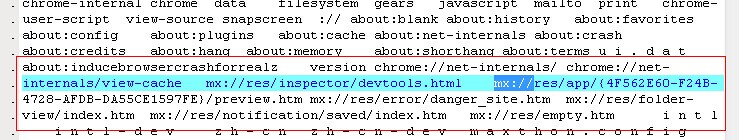

1. 首先,我从MxWebkit.dll文件中搜索mx:// 得到一些有用的信息:

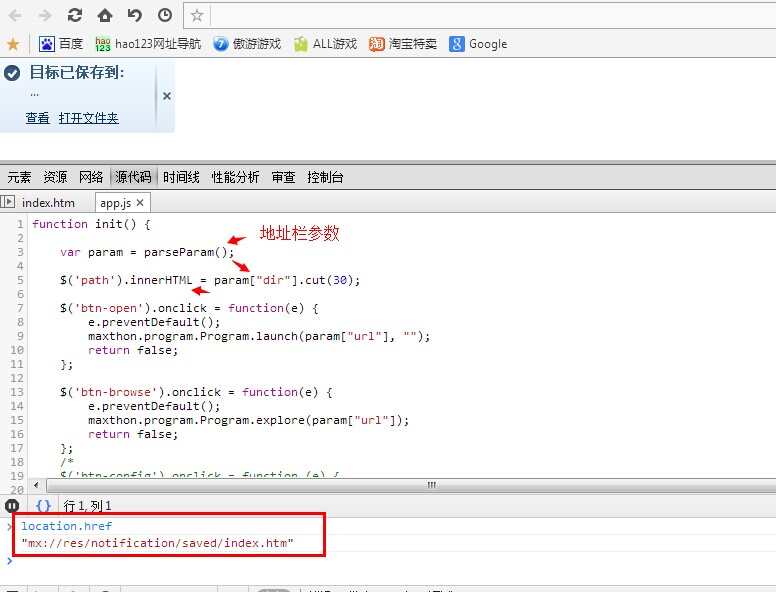

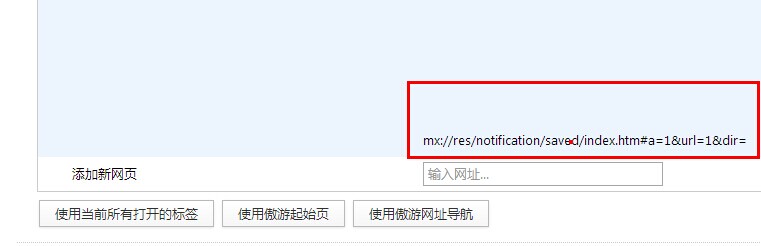

2. 我选择了其中一个文件mx://res/notification/saved/index.htm ,进行查看:

通过对代码进行简单的查看,不难发现dir参数进入了innerHTML,但限制了长度30

3. 我们可以构造以下URL,弹窗测试(请自行测试):

4. 由于 dir参数具有长度限制30,但这个长度已经足够我们调用外部JS文件了。利用“\u2028”(此字符参见:http://drops.wooyun.org/papers/938),结合Function(URL)()来执行JS。代码如下:

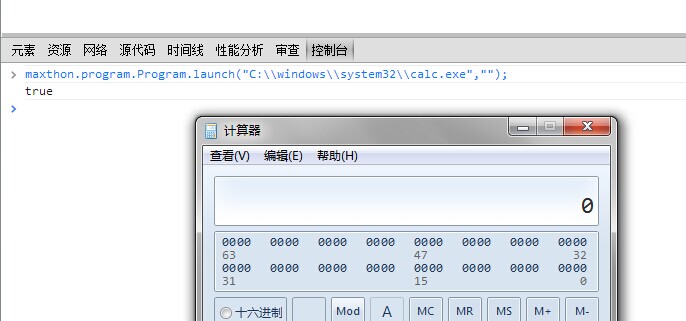

5. 值得我们注意的是,mx://res/notification/saved/index.htm 页面下,由于功能需要,允许使用maxthon.program.Program.launch这个API,这使得该页面下的XSS,可以执行指定路径的程序,如下图所示:

调用maxthon.program.Program.launch弹出计算器:

--------------------------------------------------------------

0x02 如何调用特权域XSS?

--------------------------------------------------------------

由于我们无法通过 location.href或是window.open等方式从 http域跳转至 mx域,这使得我们无法自动调用mx域下的XSS。

我们怎么才能调用mx域下的页面呢?

通过一番分析发现, maxthon.cn 域下的 maxthon 对象,允许访问 maxthon.browser.config来更改浏览器的一些用户设置。

于是一个“猥琐”的方法诞生啦~~

那就是将用户默认首页改为 mx://res/notification/saved/index.htm

代码如下:

执行以上代码,可以发现,用户首页确实被修改:

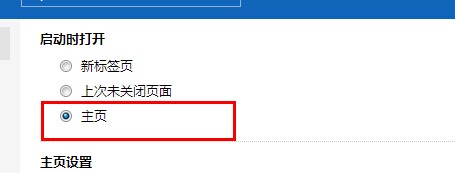

由于默认情况下,用户下次启动浏览器时,会自动打开主页:

因此,在下次启动浏览器时,mx://res/notification/saved/index.htm将会被打开,并且执行我们的恶意代码,并通过maxthon.program.Program.launch来执行系统内的应用程序。

--------------------------------------------------------------

0x03 通过external.mxCall函数写入临时文件,达到任意命令执行

--------------------------------------------------------------

上一步,我们通过maxthon.program.Program.launch仅能实现调用系统自带的程序,比如calc.exe,要实现执行我们指定的命令,需要向用户本地写入文件。

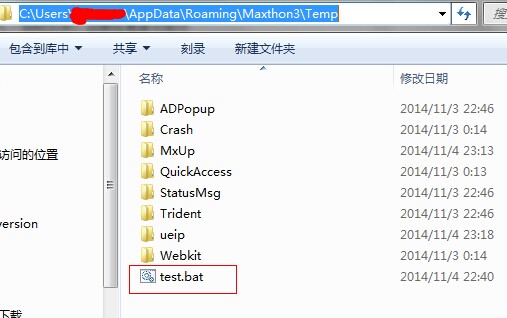

通过研究发现,傲游的external.mxCall函数会将远程文件,临时下载到临时目录下,且用户名为用户指定的文件名(即文件名非随机,可预测),以WIN7为例:

临时目录下会生成test.bat

接着,我们要知道的是,临时目录的路径在哪里呢?

傲游浏览器也为我们提供了相应的API:

* 值得说明的是 external.mxCall 只能在 *.maxthon.cn 域下执行,不能在 mx:// 下执行。

--------------------------------------------------------------

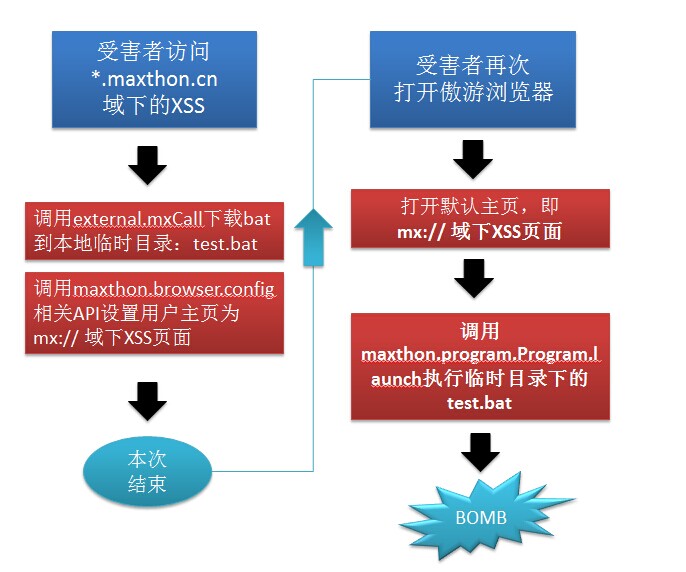

0x04 总结

--------------------------------------------------------------

A. 我们找到一个 *.maxthon.cn 下的XSS, 这里我就不找了,直接用上一个漏洞中my.maxthon.cn域下的FLASH XSS。

B. 以上代码会调用 http://192.168.0.115/mx/poc2.1.js,该JS代码如下:

该JS主要执行两个功能,

一是下载一个test.bat到临时目录下,

二是将用户主页改为 mx://res/notification/saved/index.htm#.. XSS代码...

C. 当用户下一次启动浏览器时,mx://res/notification/saved/index.htm#.. XSS代码... 将会被自动打开,XSS代码将会被自动执行,XSS代码将会调用http://192.168.0.115/mx/poc2.2.js,其代码内容如下:

此步骤中,临时目录下的test.bat将会被执行。

--------------------------------------------------

总体来说,就是下面这个图:

具体效果见漏洞证明中的视频演示。

漏洞证明:

效果见视频演示(WIN7): http://v.youku.com/v_show/id_XODE5MDEwOTQ0.html

密码:wooyuncmdr

视频演示中,test.bat的内容为 cmd /k ipconfig

由于 mx:// 协议可以向 http:// 跳转,所以被修改的用户主页,可以在执行命令后,跳转为正常的用户主页,以实现一定的隐蔽性。

修复方案:

暂无

版权声明:转载请注明来源 gainover@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-11-05 13:14

厂商回复:

请直接报xss漏洞即可。感谢。

最新状态:

暂无