漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-079419

漏洞标题:锤子科技某漏洞可致内网渗透及系统源码泄露

相关厂商:锤子科技(北京)有限公司

漏洞作者: 爱上平顶山

提交时间:2014-10-14 23:03

修复时间:2014-11-28 23:04

公开时间:2014-11-28 23:04

漏洞类型:重要敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-10-14: 细节已通知厂商并且等待厂商处理中

2014-10-15: 厂商已经确认,细节仅向厂商公开

2014-10-25: 细节向核心白帽子及相关领域专家公开

2014-11-04: 细节向普通白帽子公开

2014-11-14: 细节向实习白帽子公开

2014-11-28: 细节向公众公开

简要描述:

0.0

详细说明:

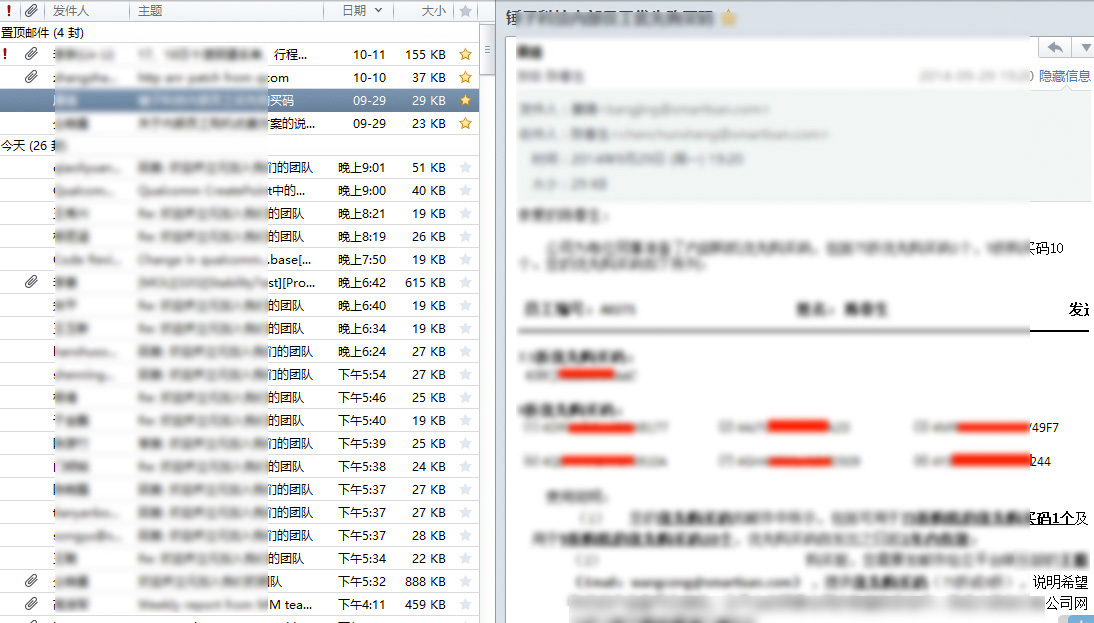

1、信息泄露了:

https://github.com/badwtg1111/mymutt/blob/0008783c4d96176dae9324ccd6b741f89555ebb5/.msmtprc

然后,有了这个:

wifi密码:

smartisan:

?w84wL$yw94RZ!

可惜不在北京~ 要不是还能去锤子大厦来个内网测试?

还有这个:福利不错

还有很多,不一一列举

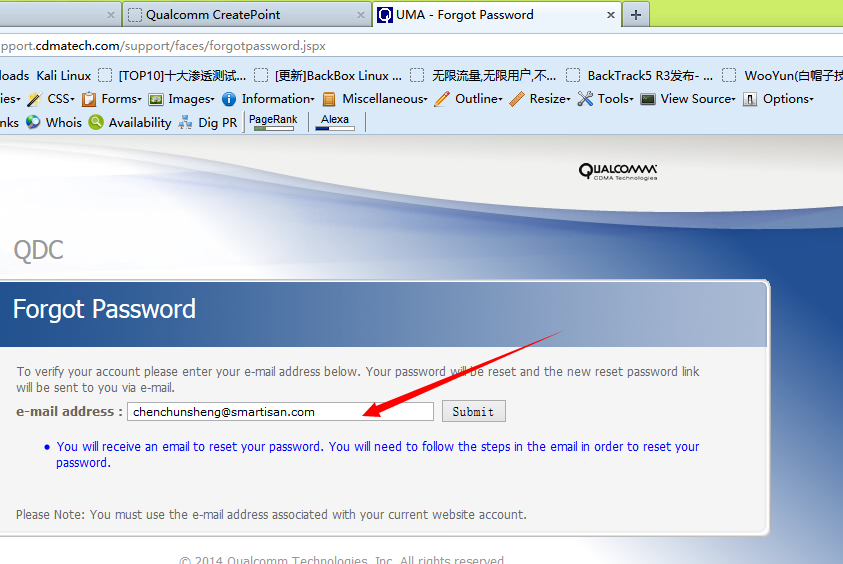

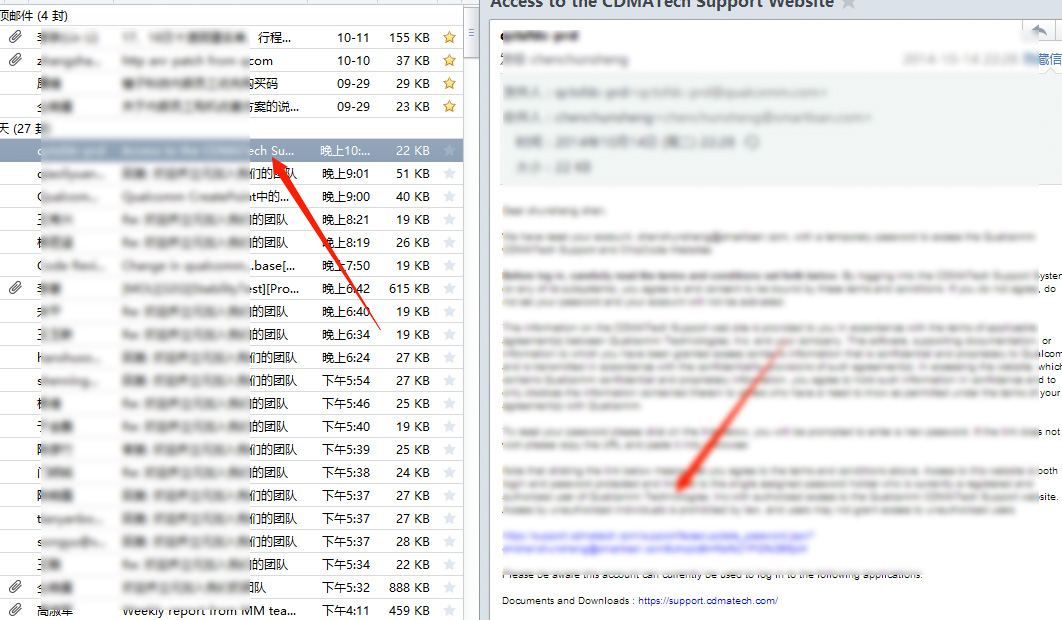

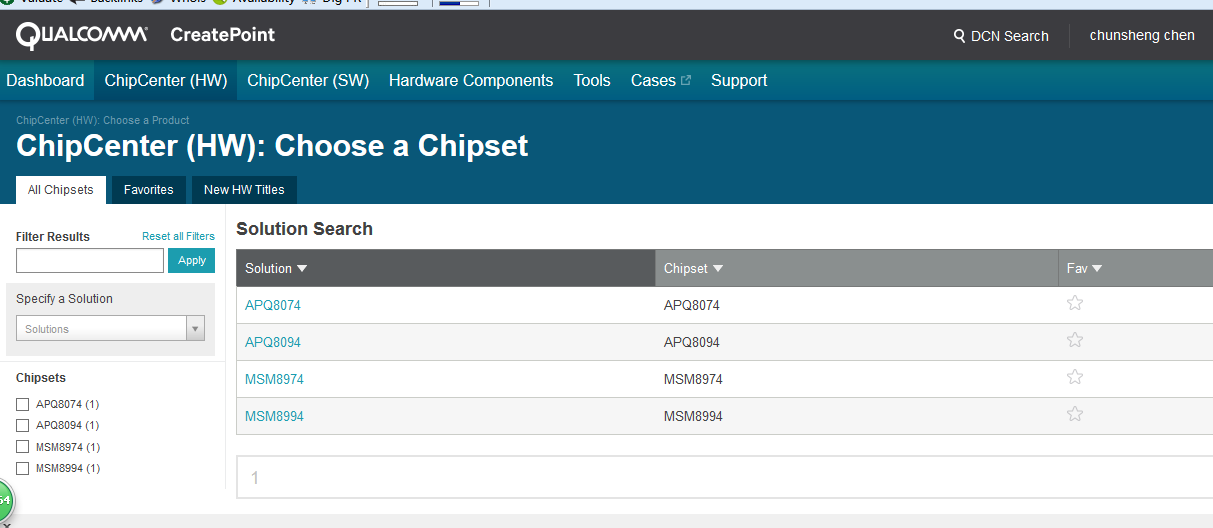

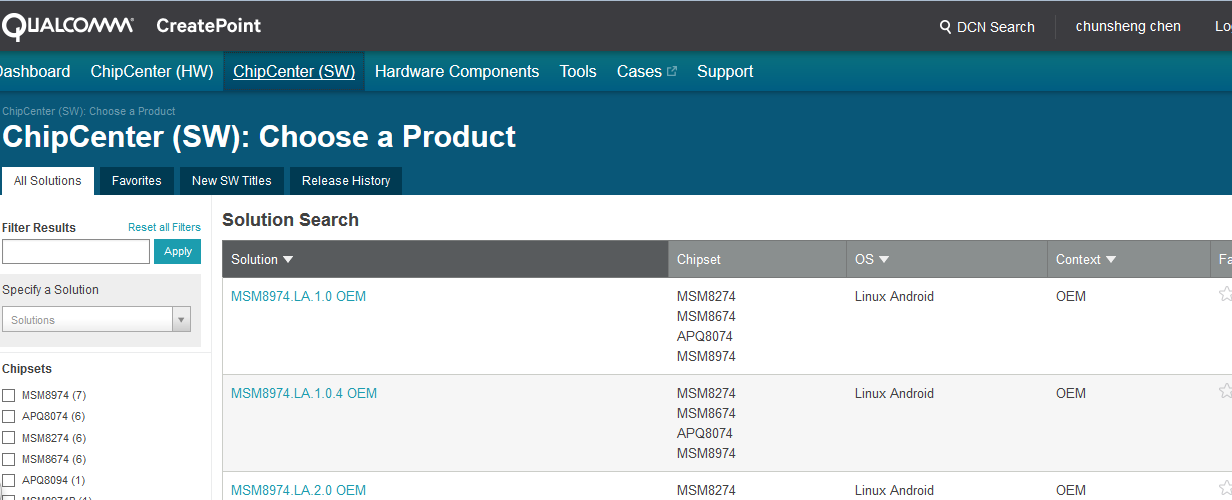

然后,锤子用国外的qualcomm.com在线更新托管系统代码?(密码:Ccs12345555)

什么测试 什么svn的就不上图了 够多了。

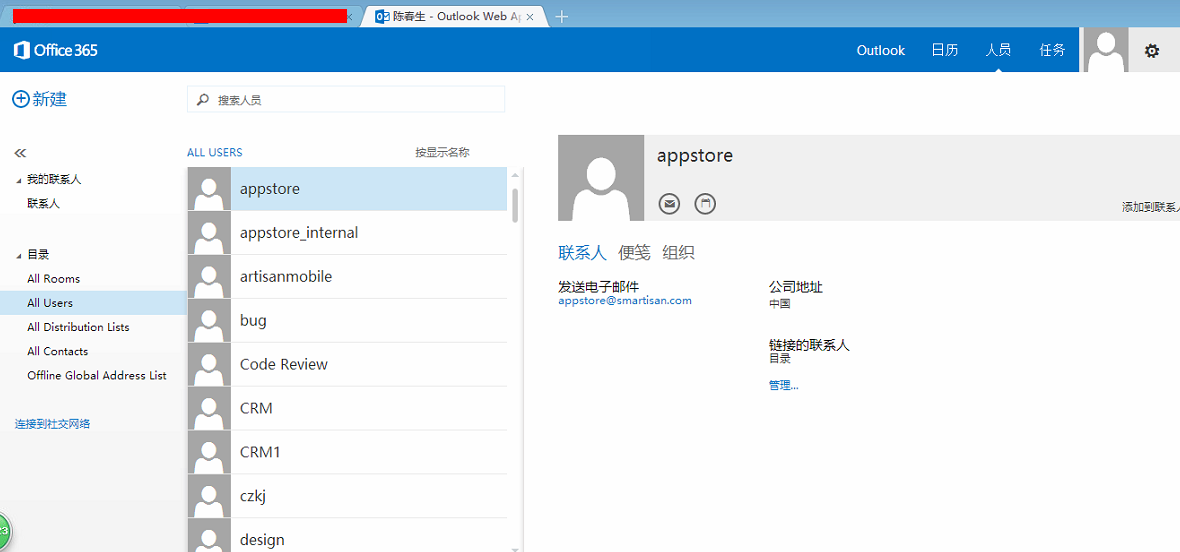

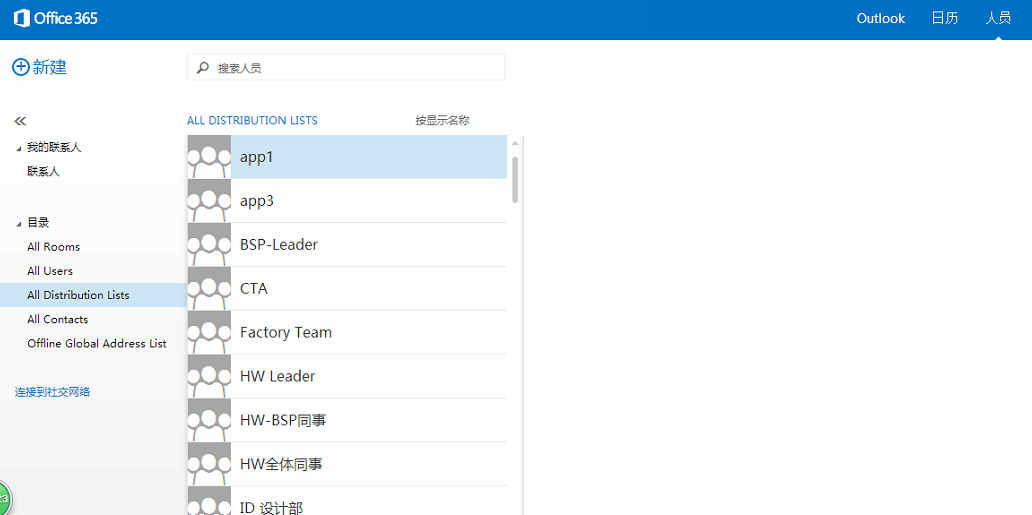

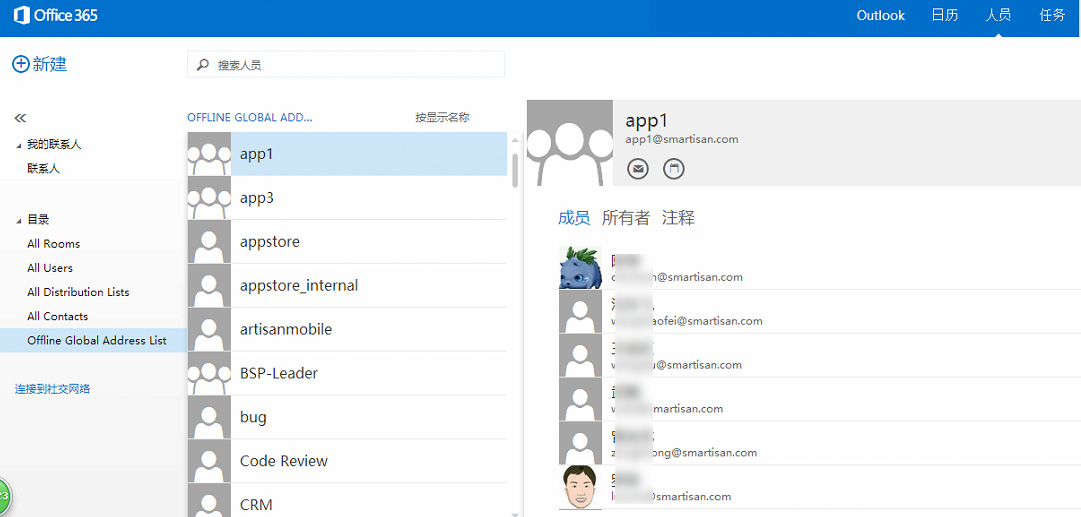

还有什么呢? 上千员工信息

好了 有点乱。 就这样 不深入。

漏洞证明:

。。。

修复方案:

安全性。

版权声明:转载请注明来源 爱上平顶山@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-10-15 11:10

厂商回复:

非常感谢反馈,我们会修复问题,加强员工的安全教育。

最新状态:

暂无