漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-078874

漏洞标题:搜房邮箱系统的弱口令让我漫游内网一圈

相关厂商:搜房网

漏洞作者: 路人甲

提交时间:2014-10-10 17:52

修复时间:2014-11-24 17:56

公开时间:2014-11-24 17:56

漏洞类型:服务弱口令

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-10-10: 细节已通知厂商并且等待厂商处理中

2014-10-10: 厂商已经确认,细节仅向厂商公开

2014-10-20: 细节向核心白帽子及相关领域专家公开

2014-10-30: 细节向普通白帽子公开

2014-11-09: 细节向实习白帽子公开

2014-11-24: 细节向公众公开

简要描述:

每天从贵公司楼下走过,不进去看看心里怪痒痒的

详细说明:

通过搜房内部邮箱系统的弱口令重置单点登录系统密码,然后就可以为所欲为了...

系统太多了,我就不一一截图了...只是看了几个认为重要的.

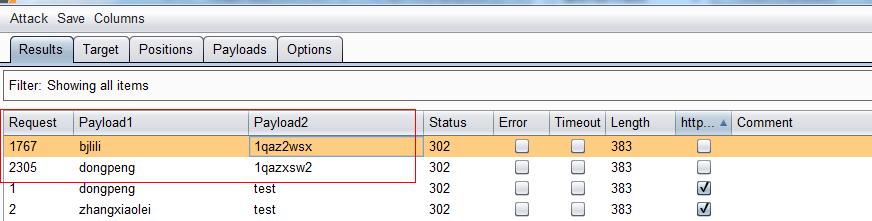

邮箱弱口令:

bjlili 1qaz2wsx

dongpeng 1qazxsw2

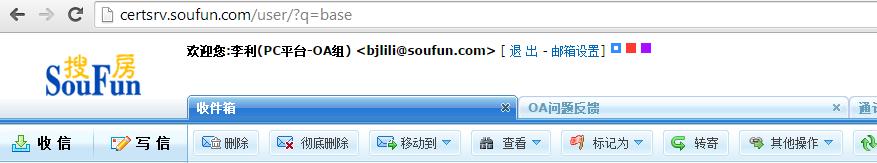

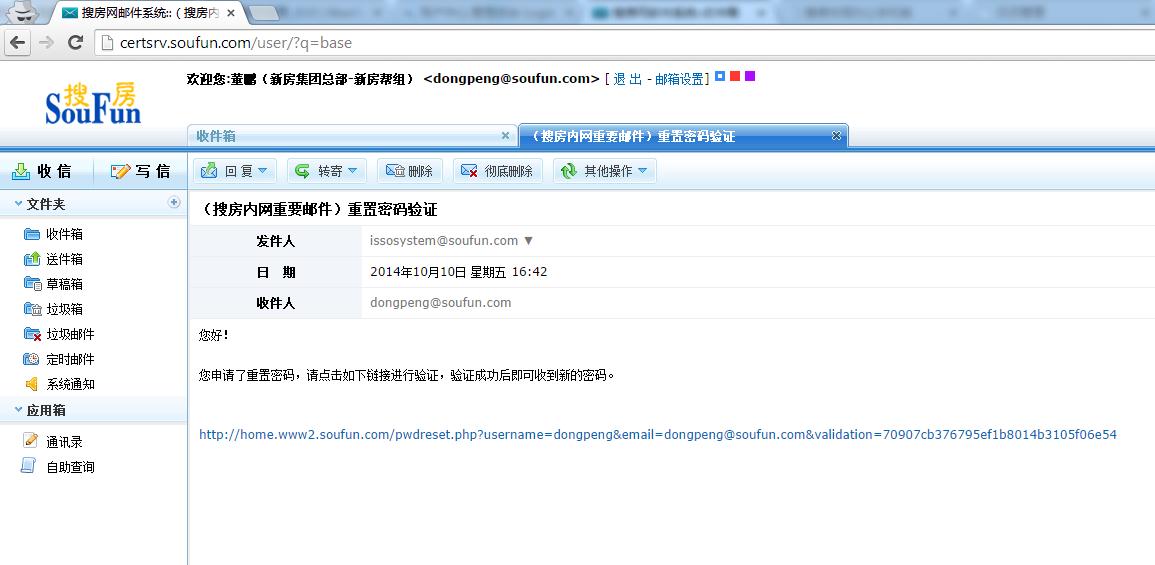

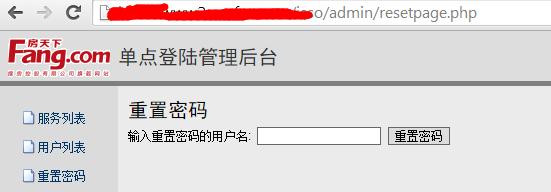

重置了dongpeng这个账号密码,登录了单点登录系统,这是技术组的账号,权限基本都有了。

只是看看,没有乱动数据! 水表、电表、燃气表、什么表都没有!

漏洞证明:

通过搜房内部邮箱系统的弱口令重置单点登录系统密码,然后就可以为所欲为了...

其他系统我就不一一截图了...

邮箱弱口令:

bjlili 1qaz2wsx

dongpeng 1qazxsw2

重置了dongpeng这个账号密码,登录了单点登录系统,这是技术组的账号,权限基本都有了。

修复方案:

1、改密码

2、邮箱限制登录次数

3、验证码

还有啥来着?你们更专业。

还有别开除运维人员...

:)

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2014-10-10 19:54

厂商回复:

感谢您对搜房安全的关注,您发现的问题已经提交相关技术部门处理。

最新状态:

暂无