漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-075674

漏洞标题:深信服内网可被漫游(突破远程应用沙盒)

相关厂商:深信服

漏洞作者: if、so

提交时间:2014-09-10 16:06

修复时间:2014-10-25 16:08

公开时间:2014-10-25 16:08

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-09-10: 细节已通知厂商并且等待厂商处理中

2014-09-10: 厂商已经确认,细节仅向厂商公开

2014-09-20: 细节向核心白帽子及相关领域专家公开

2014-09-30: 细节向普通白帽子公开

2014-10-10: 细节向实习白帽子公开

2014-10-25: 细节向公众公开

简要描述:

深信服内网漫游,企业安全啊!

详细说明:

深信服是vpn制造商,他vpn的安全机制是否有问题了,昨天发现了邮箱的安全问题,结果今天发现了vpn也存在同样问题,vpn出问题了,也就代表了企业的大门向外面敞开着!企业安全值得深刻注意!

vpn常见的是域验证和预设置的账号密码验证,我说的是常见的,不包含其他高大上的动态码什么的。而深信服vpn我有所了解,觉得应该不是域验证,应该深后一种验证方式。即存在被撞库风险。只要思路对了,库再小又如何?

##开始渗透

深信服肯定用自己的生产vpn,尝试猜测二级域名

第三个命中了

大数据搜索深信服邮箱,一个个配对,得到一个可以用的vpn账号

进去鸟

然后就是美妙的漫游了

好多敏感信息。

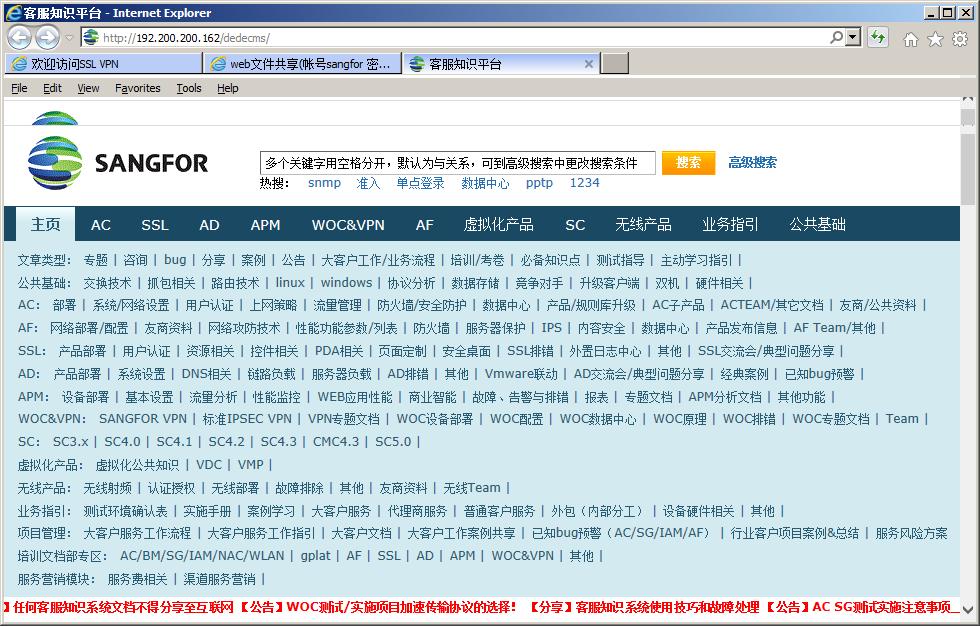

dedecms,账号密码都写在标题上了。这也是我为什么不去进一步渗透的原因,实在太easy。

下面来个好玩的,突破深信服沙盒,让其远程应用地址原形毕露

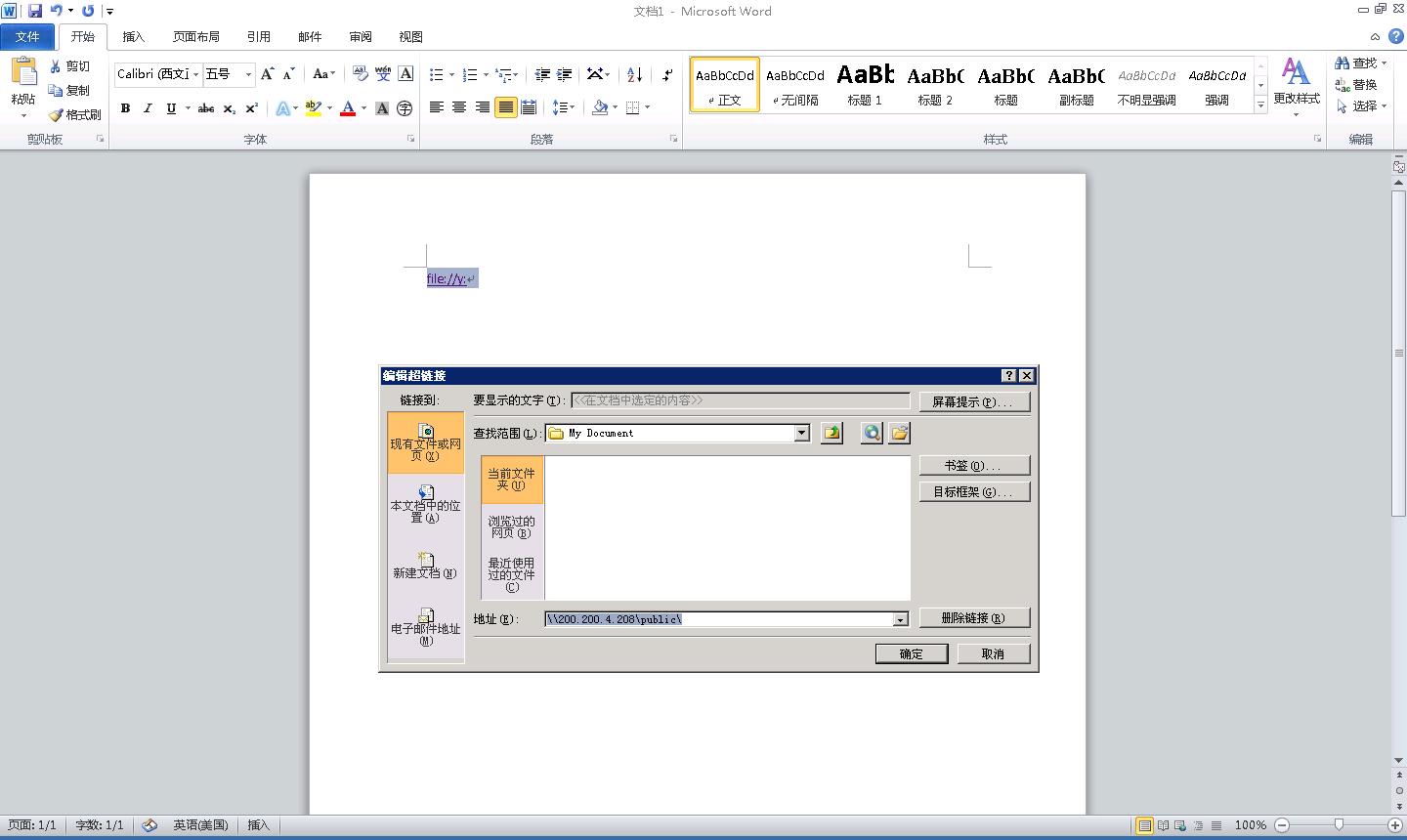

如图这是深信服的远程应用功能,一个office word,在保存文件时可以看到远程服务器的磁盘,可是如何知道其地址了,如图所示,在word里写个

然后编辑超链接就搞定了?。。(你在逗我?)

毕竟公司内网,不深入了,人家在上班!

漏洞证明:

修复方案:

还是安全机制的问题

版权声明:转载请注明来源 if、so@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2014-09-10 18:34

厂商回复:

感谢白帽子提交的问题及第一时间协助我们确认!

经内部核实,此次事件是由于内部某员工取消了VPN登录的硬件特征码和短信认证的验证,导致被白帽子暴力破解密码成功。近期,我们会过渡到VPN新版系统,届时将强制VPN使用者修改初始用户名密码、绑定硬件特征码及短信认证。

同时,我们也会加强内部员工的安全意识,不能只图方便而忘记安全,安全意识要从点滴积累、自身做起。再次对白帽子表示感谢!

最新状态:

暂无