漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-073835

漏洞标题:易信未授权自动拨打电话,开启摄像头等

相关厂商:网易

漏洞作者: Ano_Tom

提交时间:2014-08-25 21:13

修复时间:2014-11-23 21:14

公开时间:2014-11-23 21:14

漏洞类型:设计错误/逻辑缺陷

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-08-25: 细节已通知厂商并且等待厂商处理中

2014-08-26: 厂商已经确认,细节仅向厂商公开

2014-08-29: 细节向第三方安全合作伙伴开放

2014-10-20: 细节向核心白帽子及相关领域专家公开

2014-10-30: 细节向普通白帽子公开

2014-11-09: 细节向实习白帽子公开

2014-11-23: 细节向公众公开

简要描述:

易信某处设计缺陷,可导致拨打任意电话,开启摄像头等

详细说明:

1.测试版本

iOS版本6.1.4

易信V2.9.0.1680

2.漏洞描述

是利用tel协议,以及苹果的facetime协议,设计不当,可导致用户点击构造的url后而自动拨打某电话,无需确认;而且可以自动开启facetime,打开摄像头,也无需用户的确认。

1.文件内容1,此代码为打开页面后利用tel协议拨打电话,测试的url为http://xxoo.com/v1.php

2.文件内容2,此代码打开facetime,测试url为http://xxoo.com/face.php

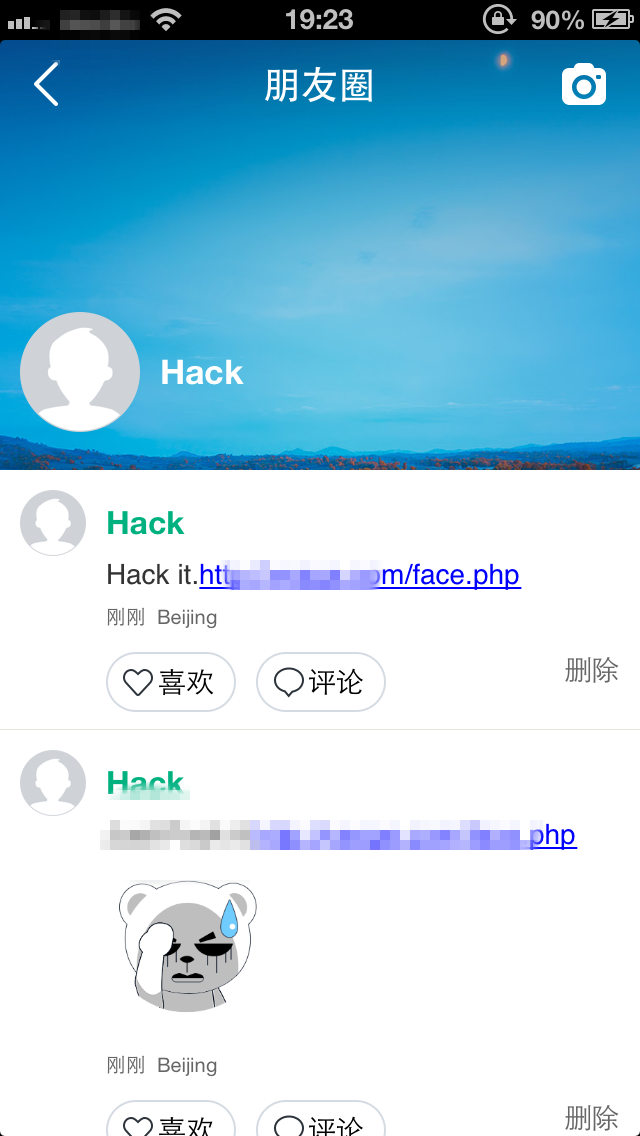

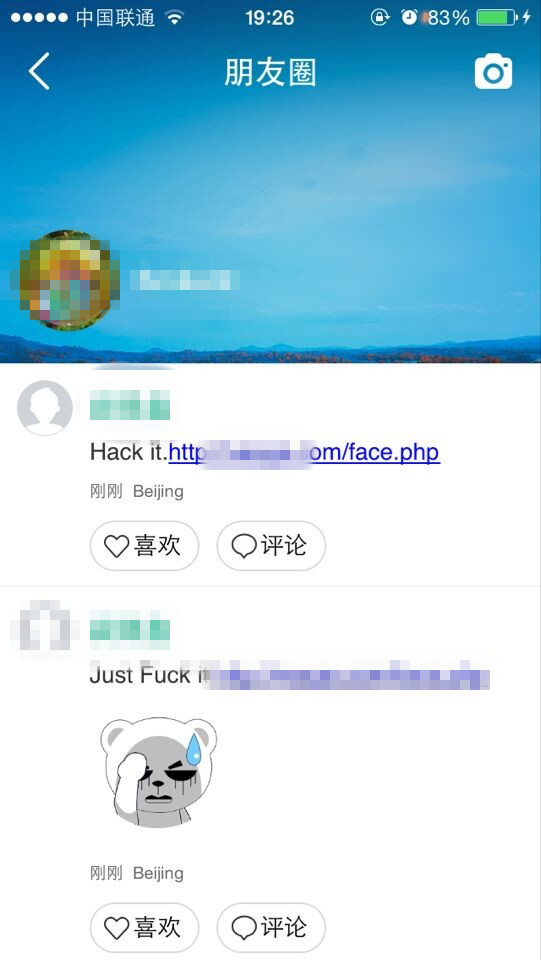

3.测试过程,用户发布链接,如图1

然后好友查看朋友圈,点击链接后,直接拨打电话,无任何确认信息,结果如下图。

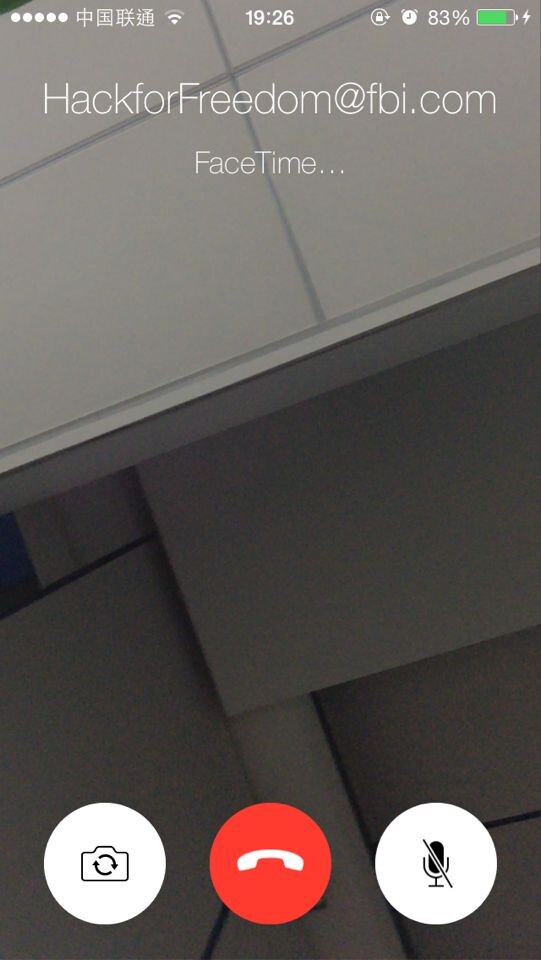

同时,发布打开facetime的链接,同样好友在朋友圈查看,点击链接,效果如下。直接开启facetime而无任何提醒。

漏洞证明:

如上详细描述

修复方案:

具体见苹果的facetime协议细节 https://developer.apple.com/library/ios/featuredarticles/iPhoneURLScheme_Reference/FacetimeLinks/FacetimeLinks.html#//apple_ref/doc/uid/TP40007899-CH2-SW1

以及tel协议的相关内容

http://tools.ietf.org/html/rfc3966

https://developer.apple.com/library/ios/featuredarticles/iPhoneURLScheme_Reference/PhoneLinks/PhoneLinks.html#//apple_ref/doc/uid/TP40007899-CH6-SW1

版权声明:转载请注明来源 Ano_Tom@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-08-26 17:59

厂商回复:

感谢您对网易的关注,新版本即将上线。

最新状态:

暂无