漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-073092

漏洞标题:某城市街区24小时自助图书馆绕过触屏可直接进入系统桌面及监控管理系统泄露弱口令登录

相关厂商:cncert国家互联网应急中心

漏洞作者: godblessme

提交时间:2014-08-20 11:02

修复时间:2014-10-04 11:06

公开时间:2014-10-04 11:06

漏洞类型:服务弱口令

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-08-20: 细节已通知厂商并且等待厂商处理中

2014-08-25: 厂商已经确认,细节仅向厂商公开

2014-09-04: 细节向核心白帽子及相关领域专家公开

2014-09-14: 细节向普通白帽子公开

2014-09-24: 细节向实习白帽子公开

2014-10-04: 细节向公众公开

简要描述:

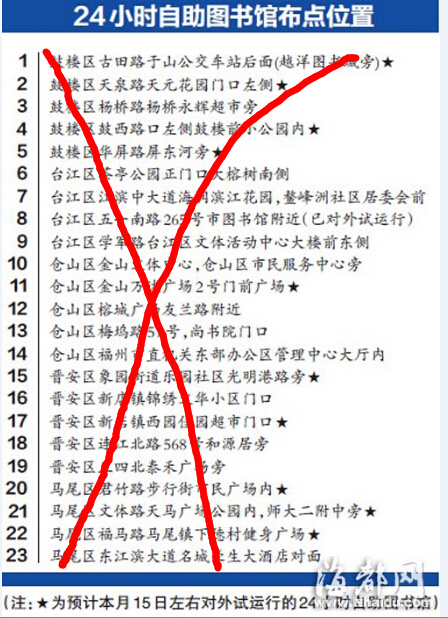

某省会城市开展文化惠民工程,每处24小时自助图书馆均有一台供阅读者使用的触屏电脑,漏洞可直接跳过触屏浏览器直接进入系统桌面,任意进行操作。

详细说明:

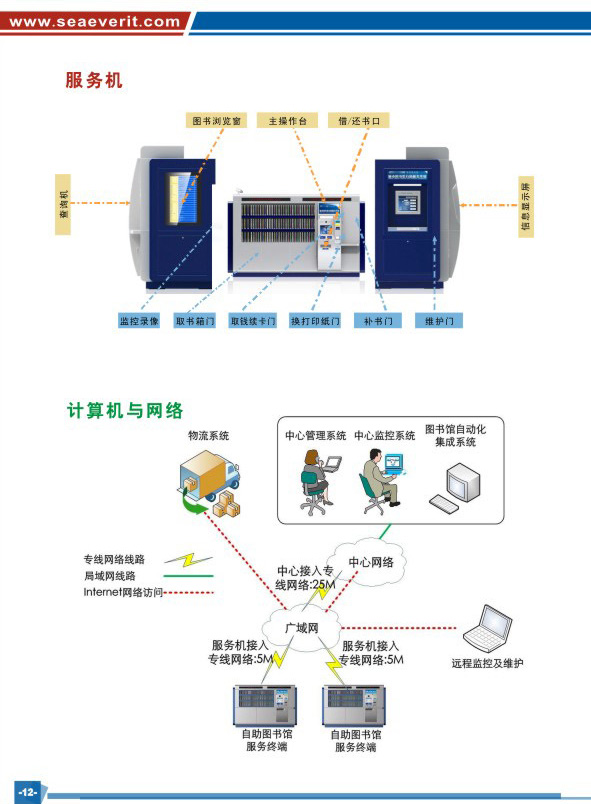

http://www.xsdrfid.com/fanan_info.asp?ID=8

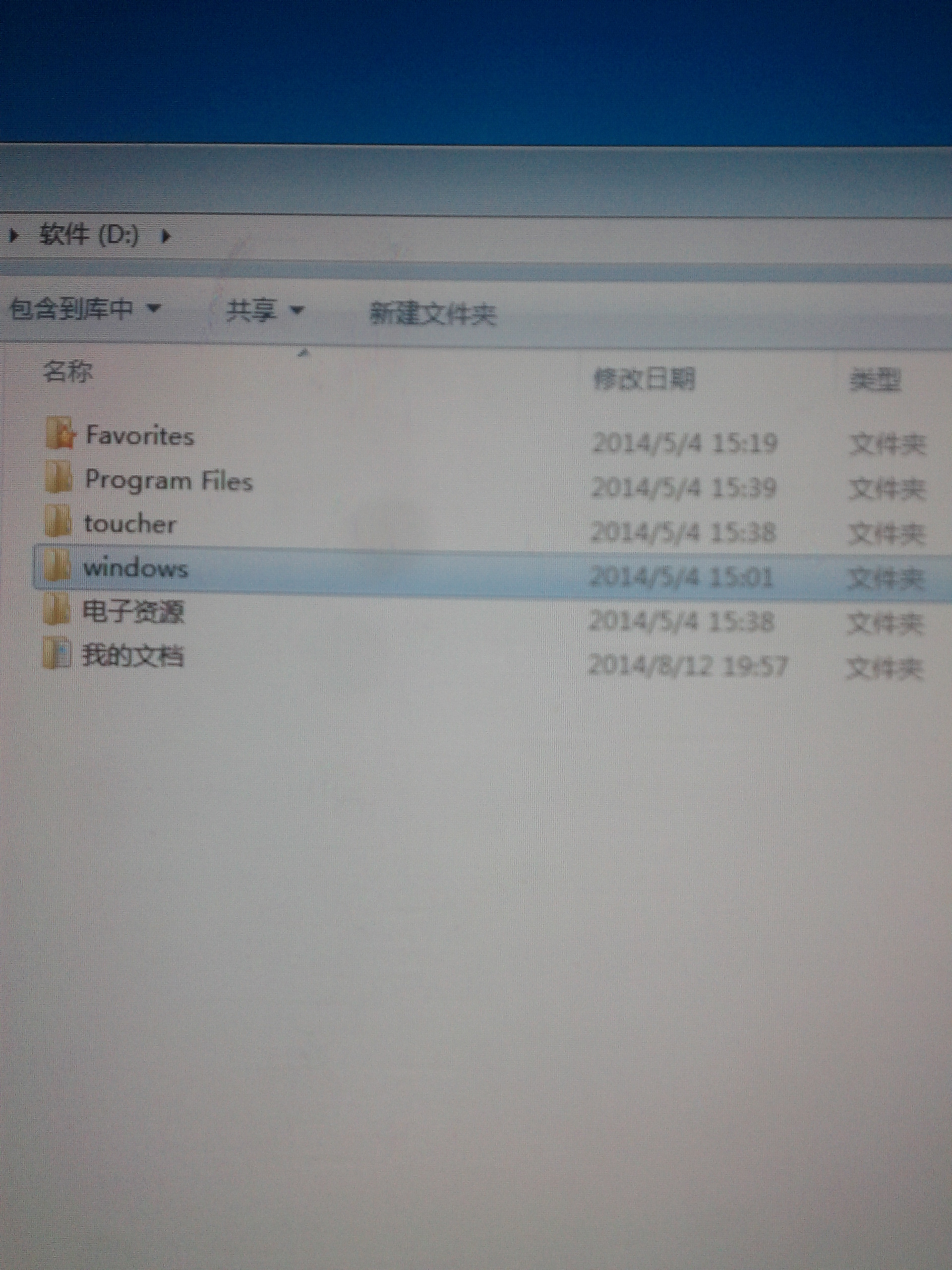

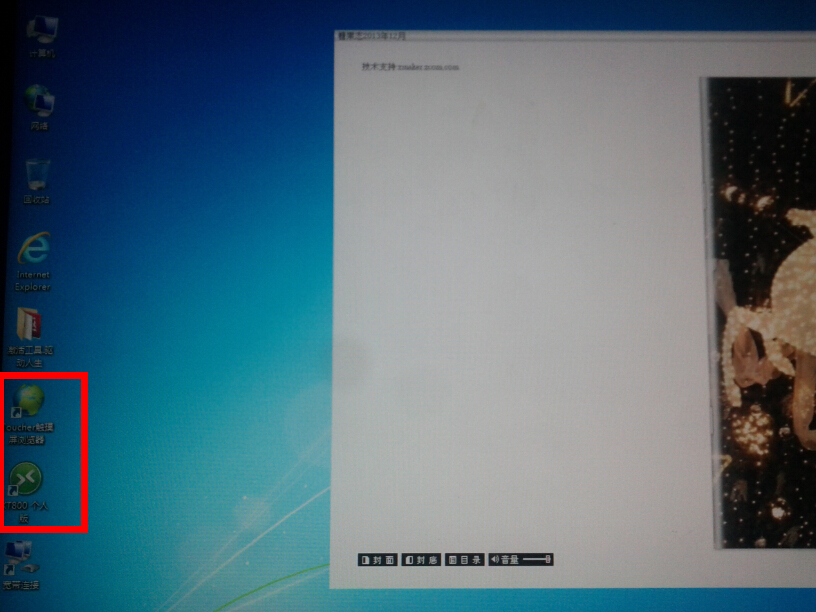

1、按win+D快捷键即可进入windows桌面,win7系统

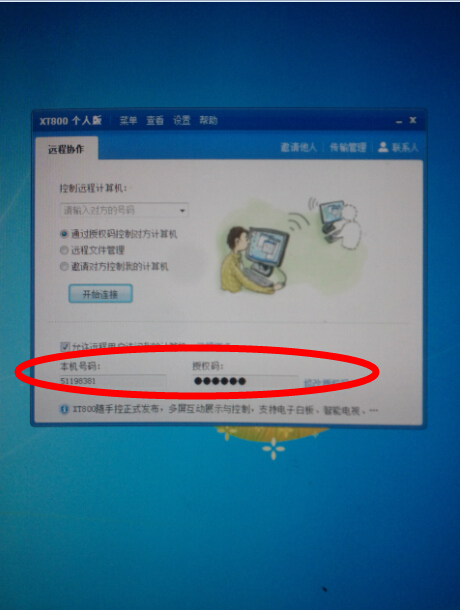

2、安装有Toucher触摸屏浏览器和XT800 个人版远程控制软件,可直接修改XT800 个人版的授权码,取得对单台主机的控制权。

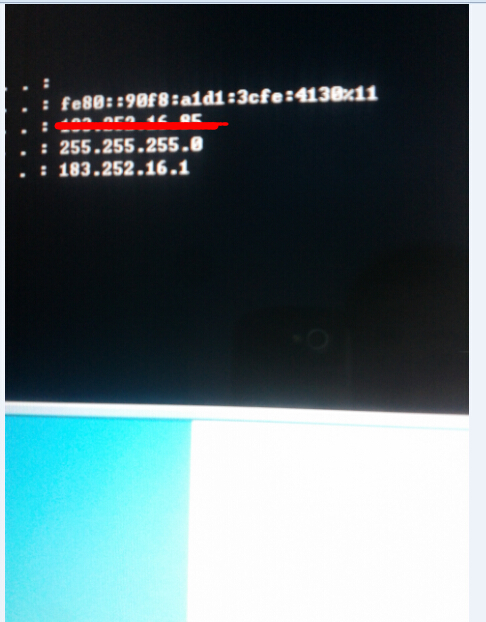

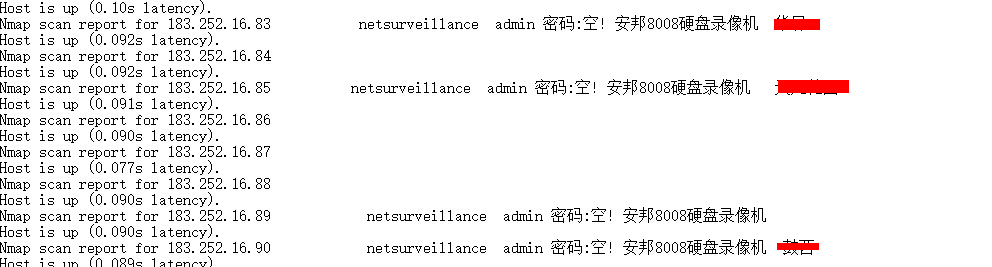

3、通过扫描同网段ip地址,发现几个视频监控设备,且都是弱口令,都为自助图书馆的监控管理界面

本次只对一处地点进行测试,其它各处未一一测试。另外是否采用此套自助图书馆方案的地区都存有此漏洞表示怀疑。

漏洞证明:

修复方案:

修改默认密码,强化组策略配置!

版权声明:转载请注明来源 godblessme@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2014-08-25 08:59

厂商回复:

CNVD确认所述情况,对于该类终端机绕过,由于未建立管理单位的联系方式,暂无法直接处置。

最新状态:

暂无