漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-072072

漏洞标题:利用CSRF绑定有道云笔记并推送恶意信息

相关厂商:网易

漏洞作者: 我是小号

提交时间:2014-08-12 20:36

修复时间:2014-09-26 20:38

公开时间:2014-09-26 20:38

漏洞类型:CSRF

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-08-12: 细节已通知厂商并且等待厂商处理中

2014-08-14: 厂商已经确认,细节仅向厂商公开

2014-08-24: 细节向核心白帽子及相关领域专家公开

2014-09-03: 细节向普通白帽子公开

2014-09-13: 细节向实习白帽子公开

2014-09-26: 细节向公众公开

简要描述:

利用CSRF绑定任意用户的有道云笔记并推送恶意信息,谁动了我的笔记?!!

详细说明:

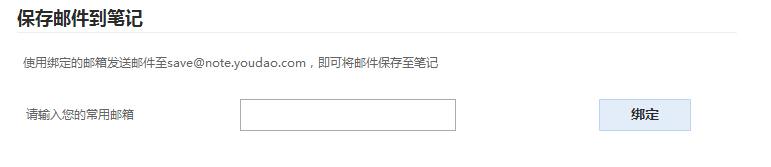

有道云笔记提供绑定邮箱的功能,通过绑定邮箱可以向云笔记用户的笔记推送任意内容

这边是个POST请求,没有TOKEN,虽然这样稍显鸡肋,但是可以由GET请求发起,导致危害扩大

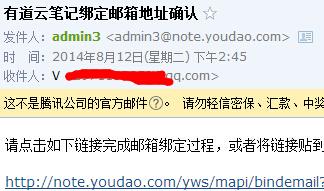

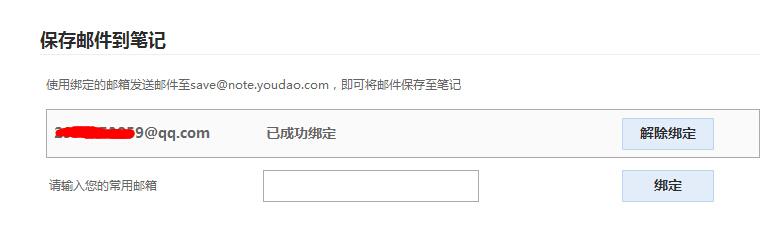

只要用户访问了上面的链接,就会向攻击者邮箱发送一封带有请求绑定攻击者邮箱链接的邮件,只要攻击者点击链接攻击者获得了向云笔记用户的笔记列表推送内容的权利

点击链接就可以绑定了

漏洞证明:

修复方案:

1.强化验证逻辑(向绑定邮箱发送验证码,要求用户返回云笔记页面输入验证码,方可绑定)

2.只允许POST请求发起,加TOKEN

版权声明:转载请注明来源 我是小号@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2014-08-14 10:16

厂商回复:

感谢您对网易的关注。

最新状态:

暂无