0x01 简介

齐博CMS前身是2003年所创建的PHP168网站管理系统,它是国内主流CMS系统之一,曾多次被新浪网、腾讯网、凤凰网等多家大型IT媒体报道。齐博CMS目前已有数以万计的用户在使用,覆盖政府、 企业、科研教育和媒体等各个领域。

其中通过关键字批量搜索,统计有26w多条记录

inurl:bencandy

遍及大量企业、政府、教育等等单位:

![)R8@PWI8]]_I(3~0[~8WOH8.jpg](http://wimg.zone.ci/upload/201408/05170739700d5366e0dc915ef906df4359271215.jpg)

0x02 漏洞分析

在member\special.php中

其中看函数move_attachment

$lfjdb[uid]为uid,它是不可控的变量。

$postdb[picurl] 为提交图片url 其中会经过一系列函数处理,为可控变量。

$postdb[fid] 为我们可控变量,其为post提交的值。

我们跟踪move_attachment函数

在inc/function.inc.php中800行处

其中get_content_attachment 函数为统计附件函数,返回该目录下的附件文件名。

将变量filedb 进行遍历。

在遍历过程中,将旧文件 移往新文件夹。

其中$newdir为我们前面可控的变量,顾这个路径为我们所控制。。顾我们可将我们的变量控制位:1.asp

在结尾

我们可看到rename这个过程,直接判断之后直接rename了。。。

漏洞产生。。。

0x03 漏洞利用

1、上次一个图片马。。。

2、将图片马地址记下来

其中即可获取一个shell。。。最后文件名不会变。

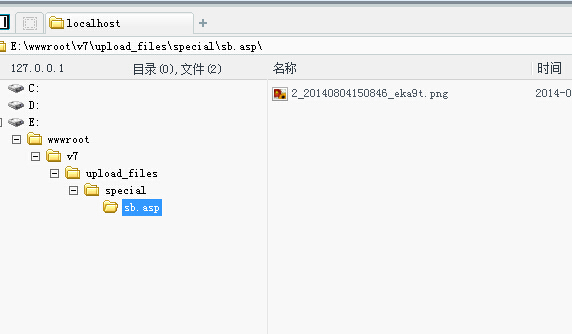

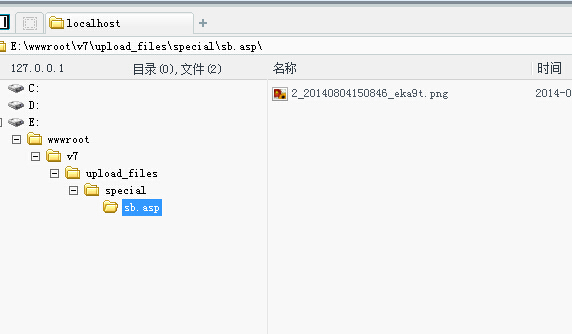

http://xxxx.com/upload_files/special/sb.asp/2_20140804150846_eka9t.png

![)R8@PWI8]]_I(3~0[~8WOH8.jpg](http://wimg.zone.ci/upload/201408/05170739700d5366e0dc915ef906df4359271215.jpg)