漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-068695

漏洞标题:魔泊网云服务权限问题可导致暴露服务器信息及其他用户文件(PaaS云安全隐患)

相关厂商:mopaas.com

漏洞作者: Zer0_0n!

提交时间:2014-07-16 16:48

修复时间:2014-08-30 16:50

公开时间:2014-08-30 16:50

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-16: 细节已通知厂商并且等待厂商处理中

2014-07-16: 厂商已经确认,细节仅向厂商公开

2014-07-26: 细节向核心白帽子及相关领域专家公开

2014-08-05: 细节向普通白帽子公开

2014-08-15: 细节向实习白帽子公开

2014-08-30: 细节向公众公开

简要描述:

主要是对服务器权限设置导致的漏洞,PaaS(平台既服务)知名安全隐患。

详细说明:

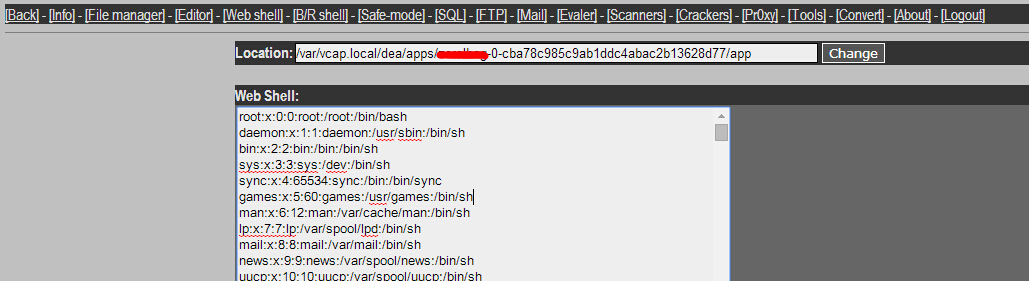

一个简单木马即可访问很多内容,比如passwd,用户UID,用户上传的文件包等等。。

在该网站注册个ID,准备放个小blog试试,由于手贱顺便放个PHP木马,结果没有阻挡。

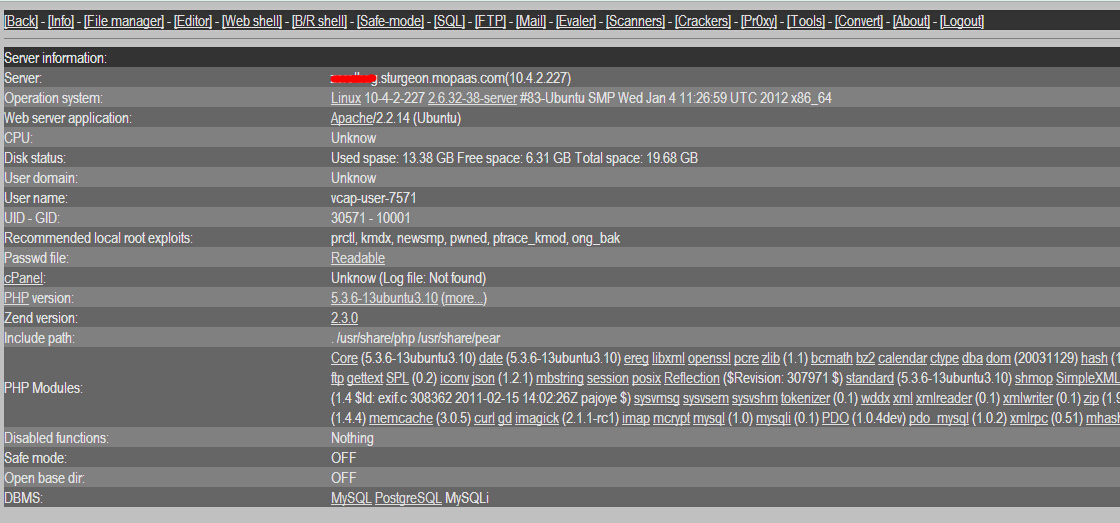

通过该木马可以查看很多信息,如服务器版本、passwd、网络设置等等等等。

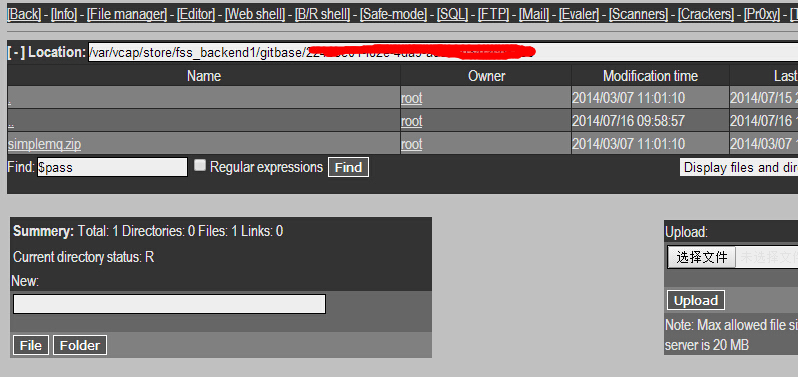

对于已发布的站点还是相对安全些的,跨用户不能访问,但对于用户上传的war zip包,竟然没有任何限制。

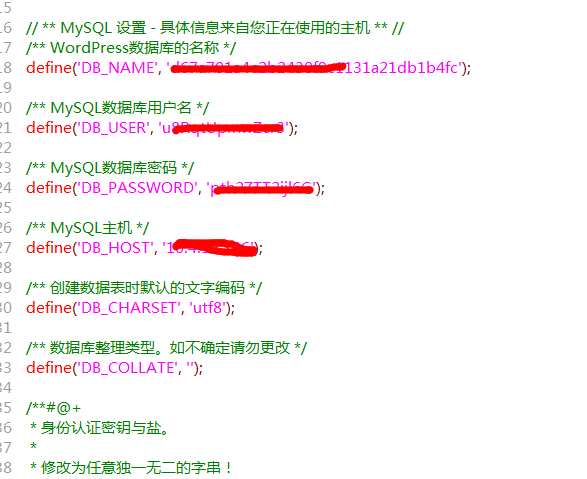

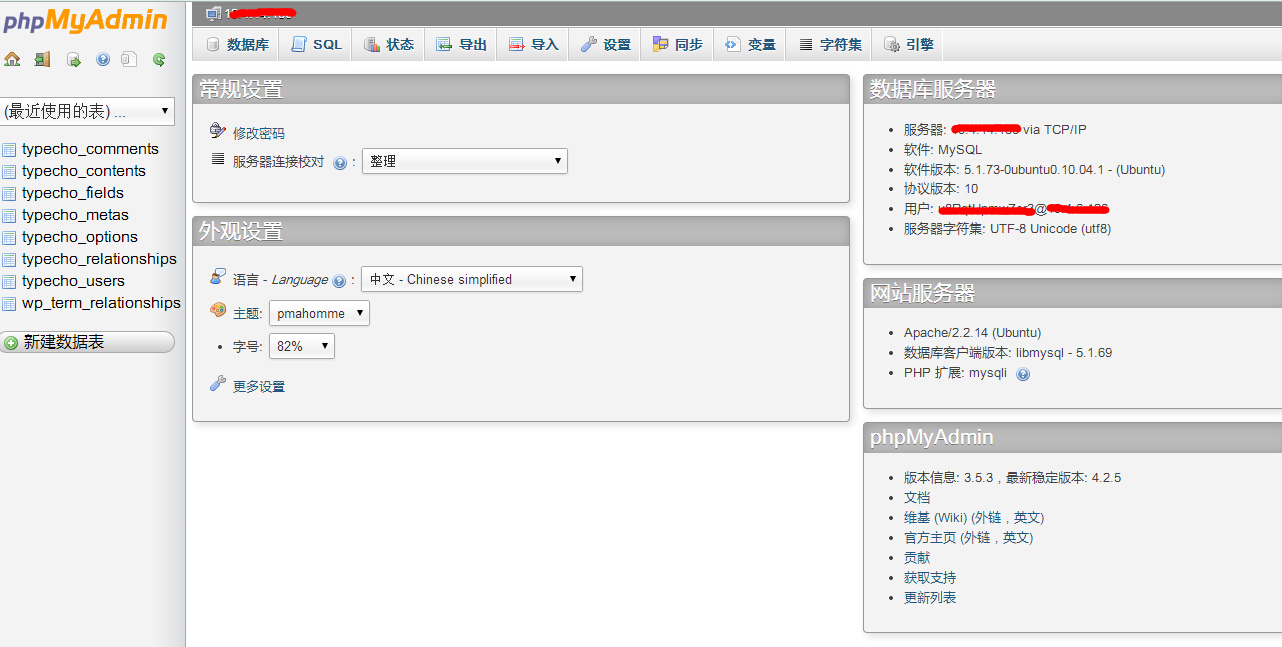

随机下了几个别人上传的zip包,发现里面的数据库配置文件,并通过该网站提供的phpmyadmin竟然可以访问,数据真是一览无遗。

漏洞证明:

修复方案:

建议对系统文件权限增加控制,不要小瞧一些黑客,这些暴露的东西,足以进行大规模入侵。

版权声明:转载请注明来源 Zer0_0n!@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2014-07-16 17:10

厂商回复:

针对此描述的漏洞,我们需要进一步进行确认,如确实存在的话可能会影响部分用户的数据安全,我们将会进行漏洞修补以保证用户在平台上的安全使用。

最新状态:

暂无