漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0117238

漏洞标题:南京某院校泄漏至少万名学生超详细信息

相关厂商:南京某院

漏洞作者: 路人甲

提交时间:2015-06-01 18:03

修复时间:2015-06-06 18:04

公开时间:2015-06-06 18:04

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-01: 细节已通知厂商并且等待厂商处理中

2015-06-06: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

南京某院校泄漏至少万名学生超详细信息,包含 照片,姓名,性别 籍贯 身份证号,手机号,家庭住址,父母联系方式,甚至高考分数等等,这么详细不给高rank合适吗,可被利用诈骗。

详细说明:

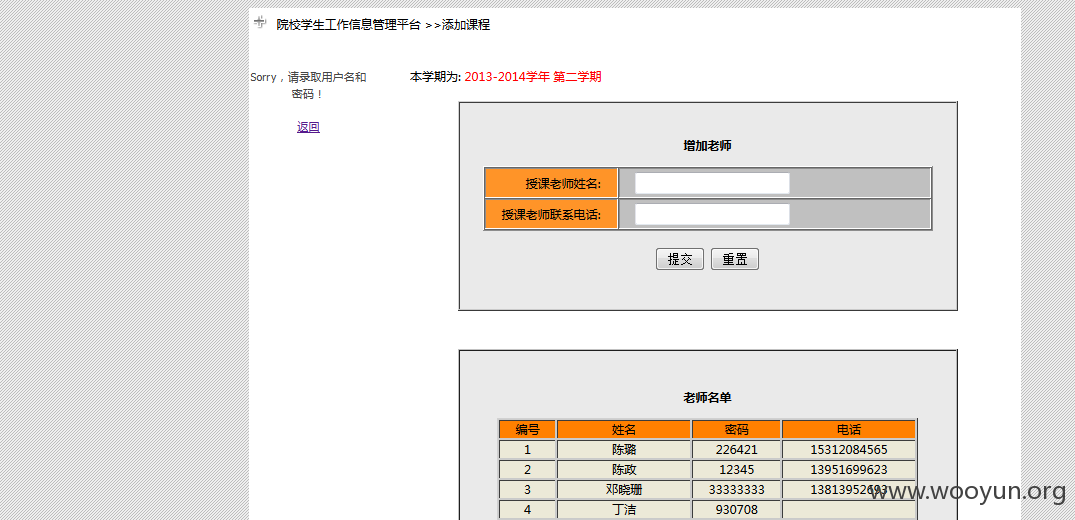

首先来到这个页面 ,越权访问,添加课程的(页面虽然显示请录入用户和密码,但是我们已经进来了) http://jw.jltu.net/teacher/add_teacher.asp?name=tanqingmin&key=978233&qx=admin

从上面的地址能得到 帐号tanqingmin密码 978233

下面 登陆一下 后台http://jw.jltu.net/main/ 登陆的时候 “角色” 选择 系统用户

进去后我们选择学籍信息检索,然后随便输入一个姓氏,我们就以 马 为例子

看 不少吧,我们点击第一个名字(随便点,我已第一个为例子)会弹出关于他的信息页面,http://jw.jltu.net/class/open_sutdent.asp?id=4366

我发现他的id是递增的,我们把他的id改成1看看

http://jw.jltu.net/class/open_sutdent.asp?id=1

再改成10000试试

http://jw.jltu.net/class/open_sutdent.asp?id=10000

看到没 至少一万学生的信息泄露出来了,具体多少我不知道,反正至少万人了

漏洞证明:

上面好多图

修复方案:

加强权限验证机制

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-06-06 18:04

厂商回复:

最新状态:

暂无