漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-061957

漏洞标题:火狐Quick Translator插件XSS及利用技巧

相关厂商:火狐浏览器

漏洞作者: zcgonvh

提交时间:2014-05-23 11:06

修复时间:2014-08-18 11:08

公开时间:2014-08-18 11:08

漏洞类型:设计错误/逻辑缺陷

危害等级:中

自评Rank:8

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-23: 细节已通知厂商并且等待厂商处理中

2014-05-28: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2014-07-22: 细节向核心白帽子及相关领域专家公开

2014-08-01: 细节向普通白帽子公开

2014-08-11: 细节向实习白帽子公开

2014-08-18: 细节向公众公开

简要描述:

Quick Translator未经过滤直接输出,导致XSS

详细说明:

Quick Translator对谷歌翻译返回未经过滤直接输出,导致XSS

不知道什么原因,直接翻译script标签是不行的,所以需要借助img等其他标签。Quick Translator默认设置为检测语言,而谷歌翻将英文翻译成中文时会将引号转换为全角,并在其他符号后面加空格,所以需要加上一些中文字符让谷歌翻译认为提交的是中文。

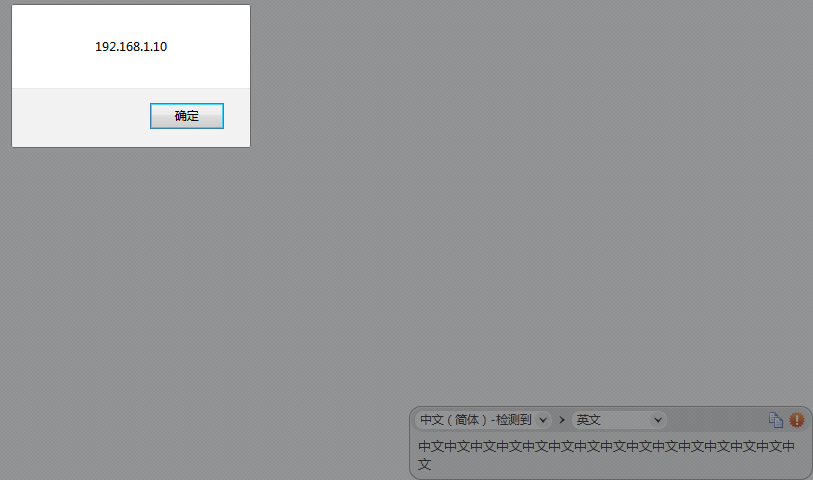

说了这么多,看个例子吧,以下代码用Quick Translator翻译从中文翻译到英文会弹框(右键翻译和在对话框输入是一样的)。

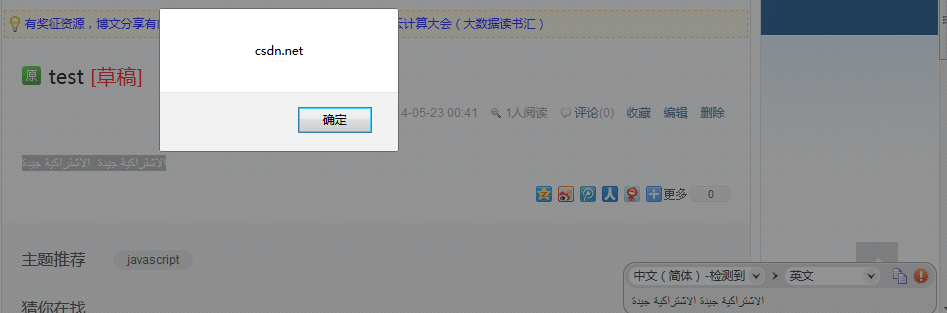

由于没有人会憨厚到选中代码翻译,所以需要将这段代码隐藏起来,同时不影响选中。仿照论坛复制干扰码,将其进行html转义后放在一个指定文字大小为0px的span中;同时,由于实际触发点位于右下角翻译结果处,为了隐藏图片需要给图片加上display:none样式;最后,将这段代码插在一段很少有人认识的语言中,例如الاشتراكية جيدة ,使得别人可能会去翻译这句话。

最后的poc如下:

漏洞证明:

可以在某些公共博客、论坛之类发个吸引人的帖子,然后引用一段官方的“原话”作为证据(选个较为少见的语种,比如德语意大利语之类),并在其中插入代码。

例子:躺中枪的某程序猿博客

要是以“nodejs进阶技巧”等热点技术发个帖,并在资料引用处插入poc,会有多少人中招?

修复方案:

版权声明:转载请注明来源 zcgonvh@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-08-18 11:08

厂商回复:

最新状态:

2014-08-18:Quick Translator 是第三方开发的扩展,不是浏览器本身的问题。