漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-011582

漏洞标题:利用火狐主页窃取用户浏览信息(续)。

相关厂商:火狐浏览器

漏洞作者: P1n9y_fly

提交时间:2012-08-31 09:34

修复时间:2012-09-05 09:35

公开时间:2012-09-05 09:35

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-08-31: 细节已通知厂商并且等待厂商处理中

2012-09-05: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

刚刚收到了小火狐,很可爱,刚好可以用来拉拢妹子^_^,看到你们已经上线了,我就又回去看了一下,还是有点问题。

详细说明:

主要问题还是过滤不够彻底,很容易绕过。

先来看看你们的过滤代码:

只是对一对尖括号以及其中间的字符进行了删除,这样做不好的地方有2:

1.由于尖括号中间的内容会被过滤掉,如果用户输入书名

<harry&potter>那当他再次看历史记录的时候,这个就没了,对用户体验有一定影响。

2.处理不够彻底

比如

其中跨站代码为:

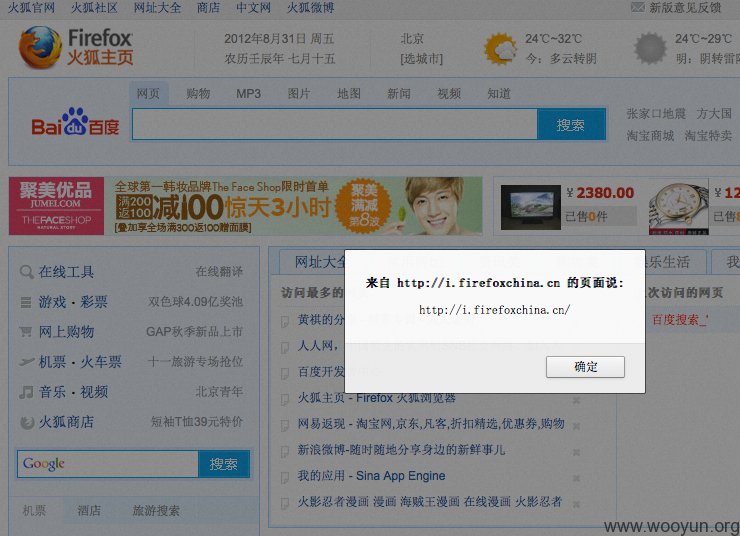

利用之前那个手法。

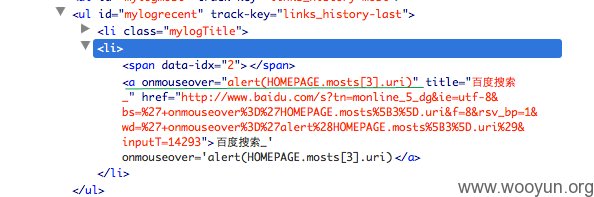

看看源代码:

onmouseover赫然出现在了里面。

原因是单引号没有过滤。很容易被绕过。

漏洞证明:

比较好的解决办法为对敏感字符进行HTML编码,这样的话在页面中也会正常显示:

replace < <

replace > >

replace & &

replace " "

..........................(之类的)

定的和上次一样的分。。。xss类,触发方式:用户主动触发,涉及数据:历史纪录。

修复方案:

以上

版权声明:转载请注明来源 P1n9y_fly@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2012-09-05 09:35

厂商回复:

最新状态:

暂无