漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-060077

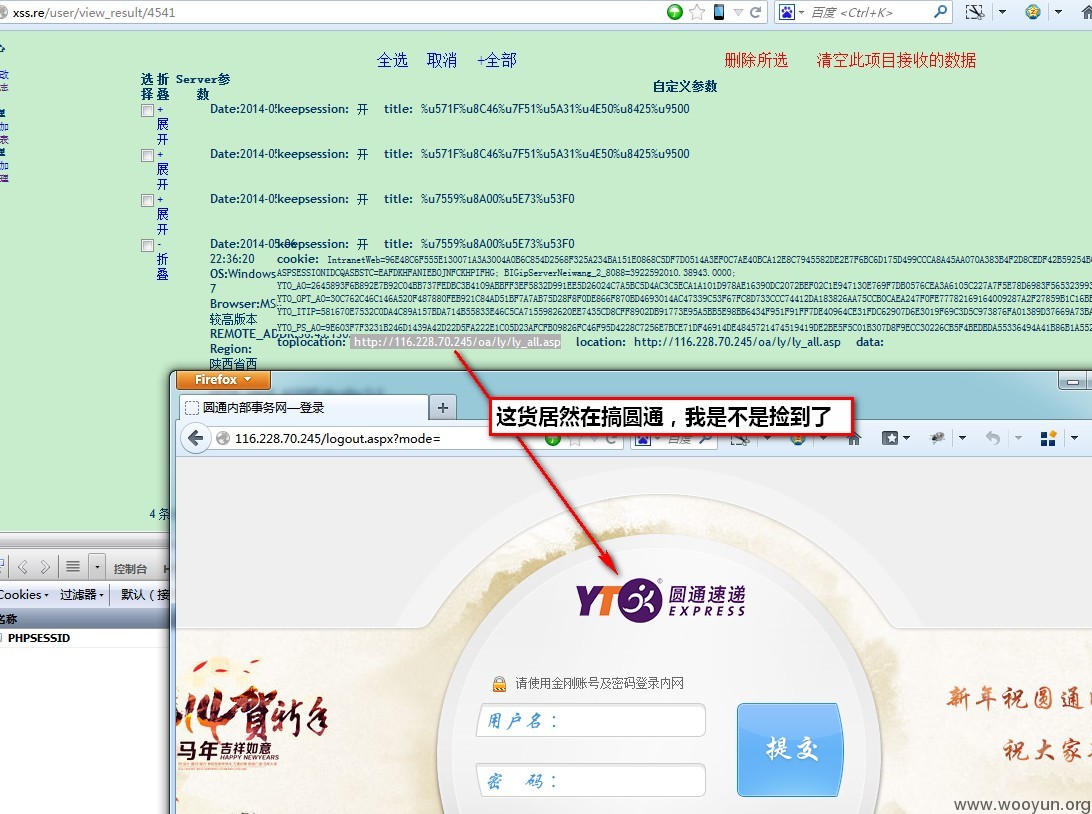

漏洞标题:随手捡到他人盲打到的圆通后台Cookie

相关厂商:圆通

漏洞作者: 浩天

提交时间:2014-05-09 18:50

修复时间:2014-06-23 18:51

公开时间:2014-06-23 18:51

漏洞类型:xss跨站脚本攻击

危害等级:低

自评Rank:1

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-09: 细节已通知厂商并且等待厂商处理中

2014-05-12: 厂商已经确认,细节仅向厂商公开

2014-05-22: 细节向核心白帽子及相关领域专家公开

2014-06-01: 细节向普通白帽子公开

2014-06-11: 细节向实习白帽子公开

2014-06-23: 细节向公众公开

简要描述:

缘起这个漏洞:http://www.wooyun.org/bugs/wooyun-2010-059832

我获取到别人xss利用平台的账号权限,里面正好这个账号在插圆通,也经常用圆通快递,提上来吧

原主人,没见你提wooyun,不要怨我吖

详细说明:

漏洞证明:

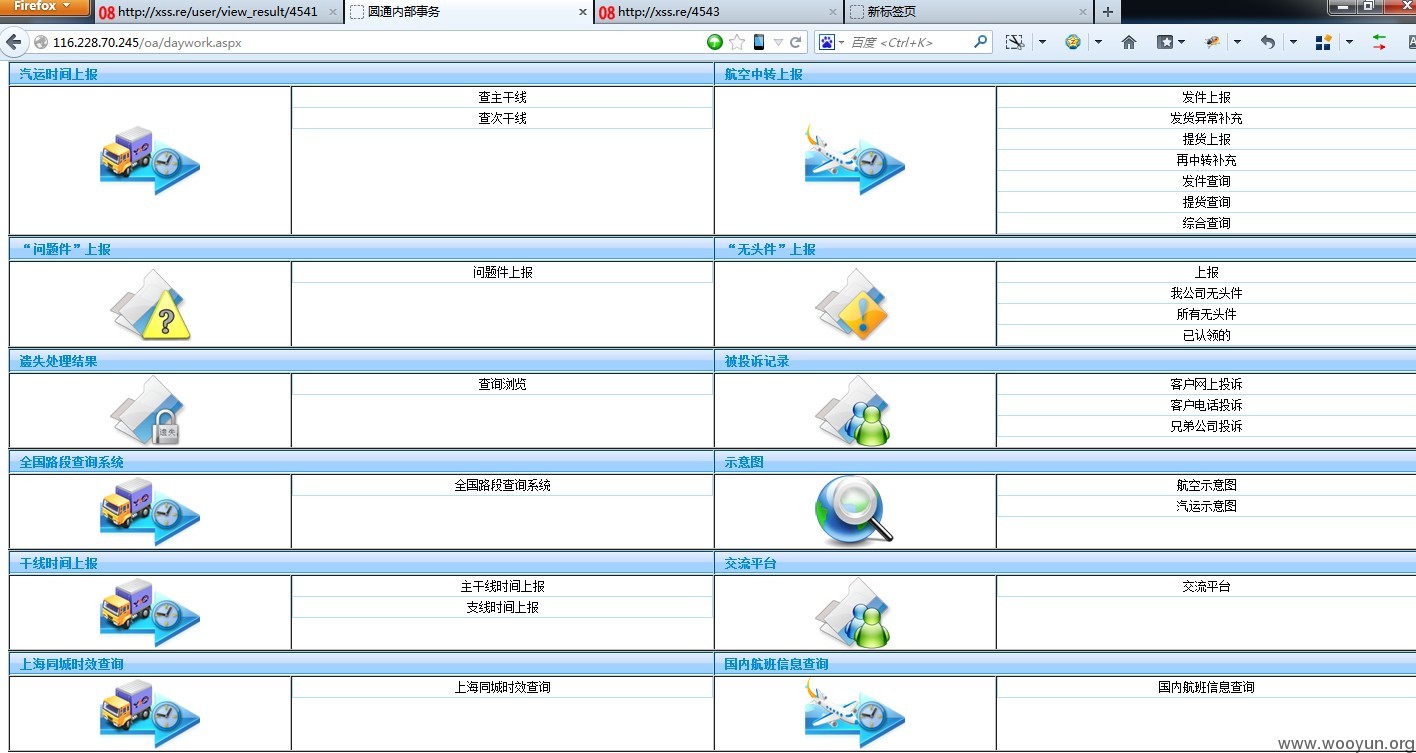

由于时间过长cookie已经失效了,因为不是本人测试的,所以不知道是从哪个页面写入的xss代码

分析了下

referer是这个地址:

http://116.228.70.245/oa/ly/ly_all.asp

也就是说盗取后台cookie的代码是在这个页面的执行,ly应该是前台留言的位置,没有处理

可以自查一下,留言的页面在哪里

当也可以直接在ly_all.asp页面回显留言信息时处理掉特殊字符防止xss

修复方案:

见笑了,为人正直,没办法

版权声明:转载请注明来源 浩天@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:2

确认时间:2014-05-12 16:40

厂商回复:

已确认存在漏洞的URL为历史系统,当前已经停止使用了,故不受此漏洞影响。

感谢对圆通信息安全建设的关注!

最新状态:

2014-05-12:受漏洞影响的URL已经停止使用,故不受本次漏洞的影响。