漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-059685

漏洞标题:中广有线绍兴分公司办公网上传漏洞致服务器提权员工信息泄露,办公数据泄露

相关厂商:中广有线绍兴分公司办公网

漏洞作者: 路人甲

提交时间:2014-05-07 18:59

修复时间:2014-06-21 19:00

公开时间:2014-06-21 19:00

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:18

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-07: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-06-21: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

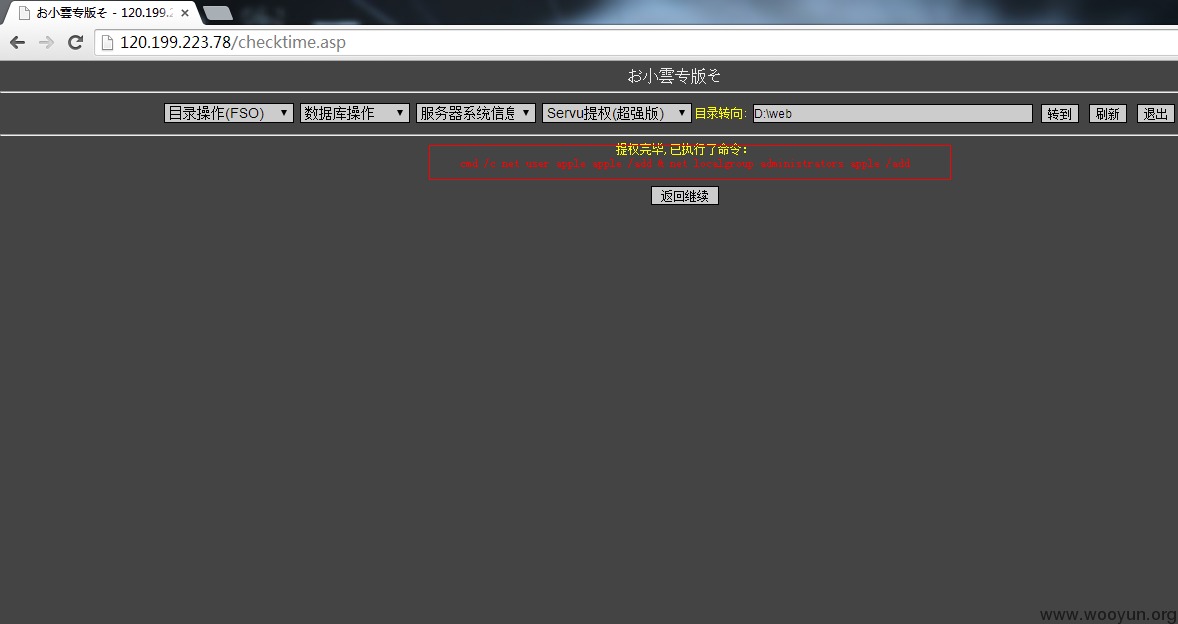

IIS6.0畸形文件解析漏洞导致上传shell,服务器应用软件配置不当导致提权

详细说明:

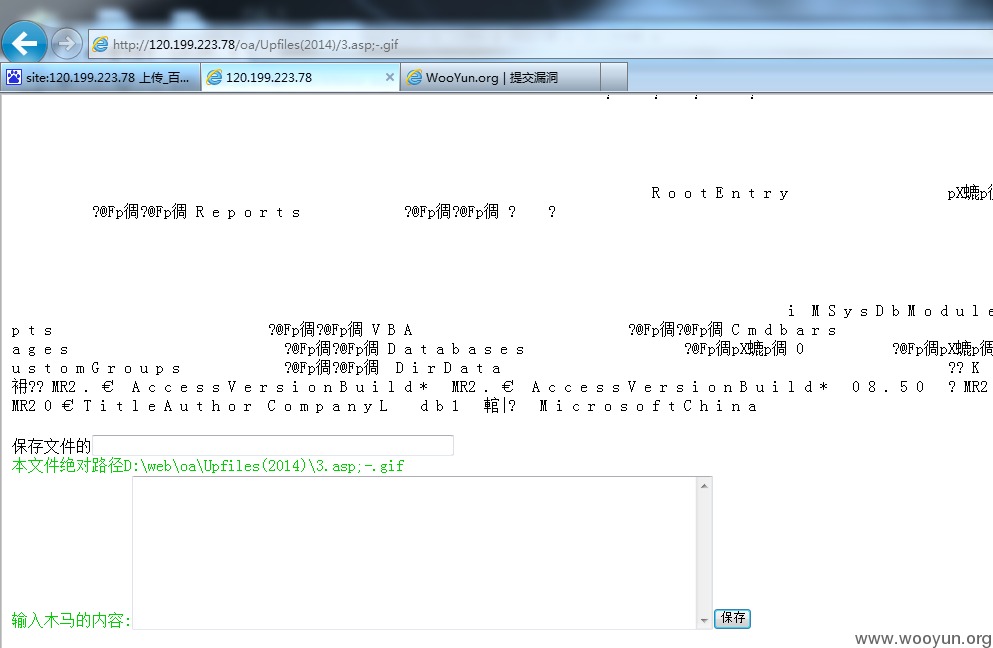

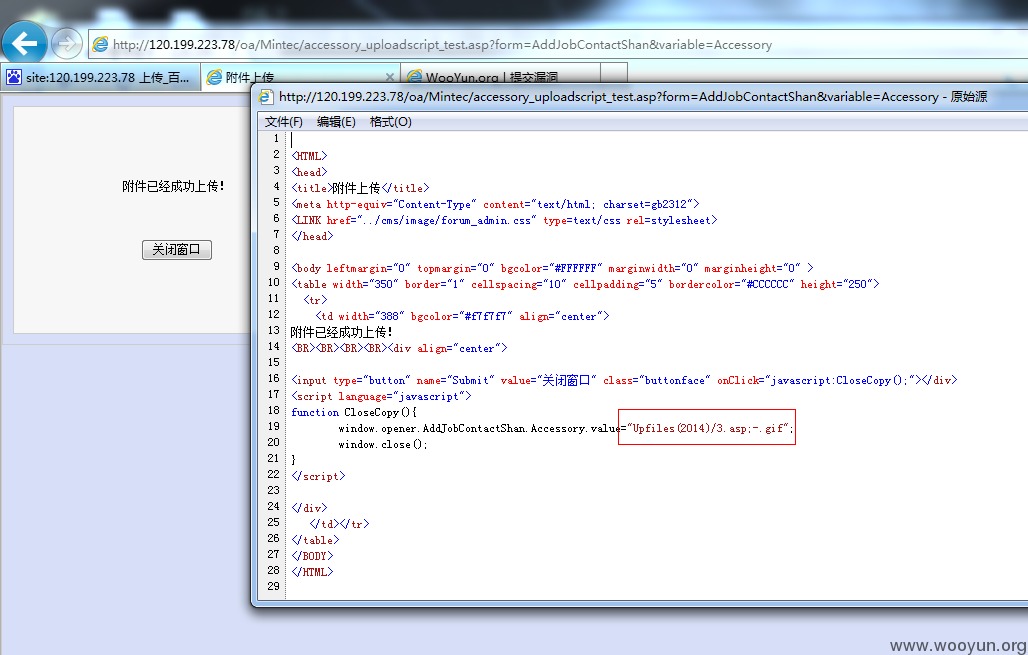

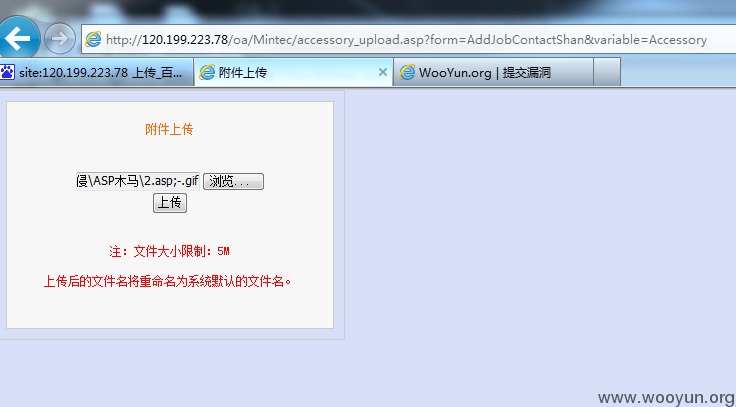

利用搜索引擎找到如下上传页面:

http://120.199.223.78/oa/Mintec/accessory_upload.asp?form=AddJobContactShan&variable=Accessory

上传功能没有对文件进行重命名,导致IIS6.0的畸形文件解析漏洞可以被利用。

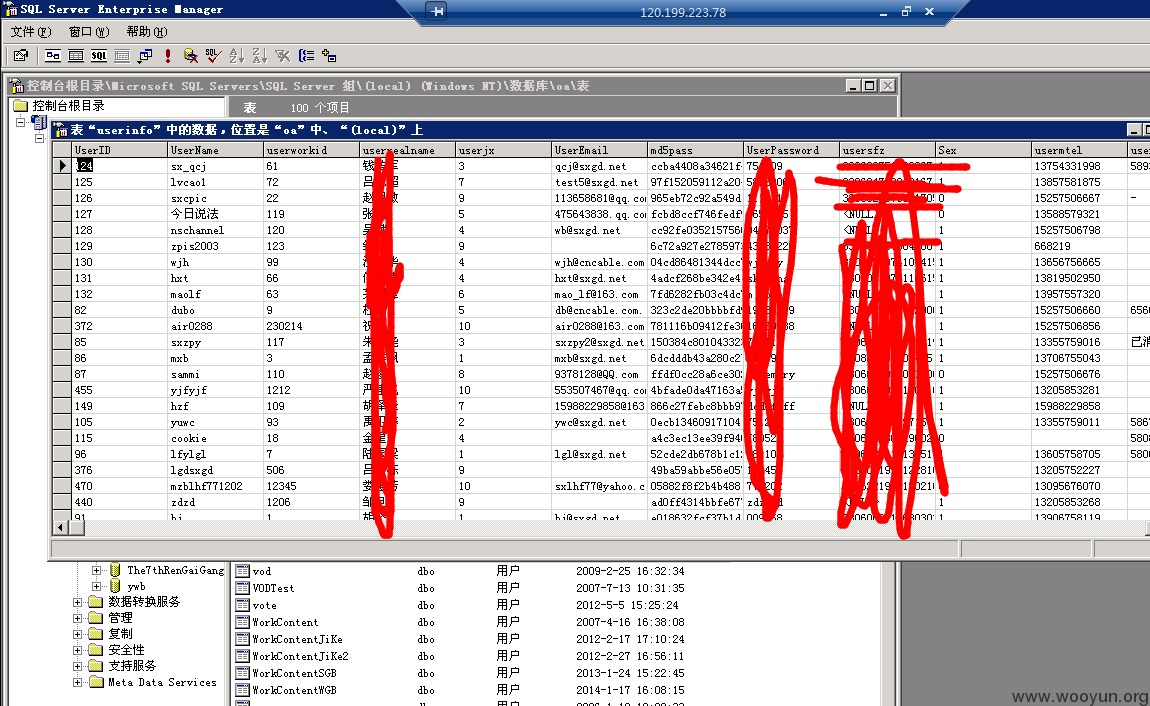

成功上传小马大马,利用SERV-U提权得到服务器权限,进而进入办公网并且获得OA数据库中的全部账号密码。其中泄露的大量的敏感信息。

前台还有个OA的系统,利用获取到的账号密码登陆后可以查看到很多办公网的信息,包括财务,工资等大量个人敏感信息已经项目信息。

漏洞证明:

修复方案:

修复这个上传页面的问题吧,至少给个文件名的重命名。

SERV-U这个我不说了,都懂的。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝