漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-054933

漏洞标题:shopex多个分站shell弱口令敏感信息泄露

相关厂商:ShopEx

漏洞作者: 黑色星期五

提交时间:2014-03-31 12:24

修复时间:2014-05-15 12:25

公开时间:2014-05-15 12:25

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-03-31: 细节已通知厂商并且等待厂商处理中

2014-03-31: 厂商已经确认,细节仅向厂商公开

2014-04-10: 细节向核心白帽子及相关领域专家公开

2014-04-20: 细节向普通白帽子公开

2014-04-30: 细节向实习白帽子公开

2014-05-15: 细节向公众公开

简要描述:

shopex多个分站的安全性都不高,大量敏感信息泄露。

详细说明:

1.shell篇

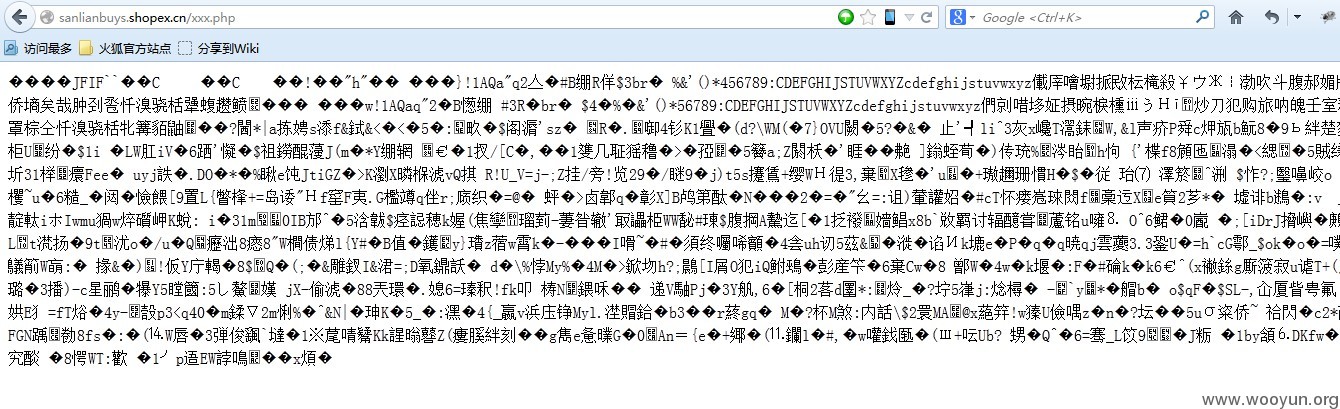

在对shopex的分站进行安全检测的过程中,偶然在一个分站检测到一个文件名和奇怪的文件http://sanlianbuys.shopex.cn/xxx.php。打开一看,疑似图片马。

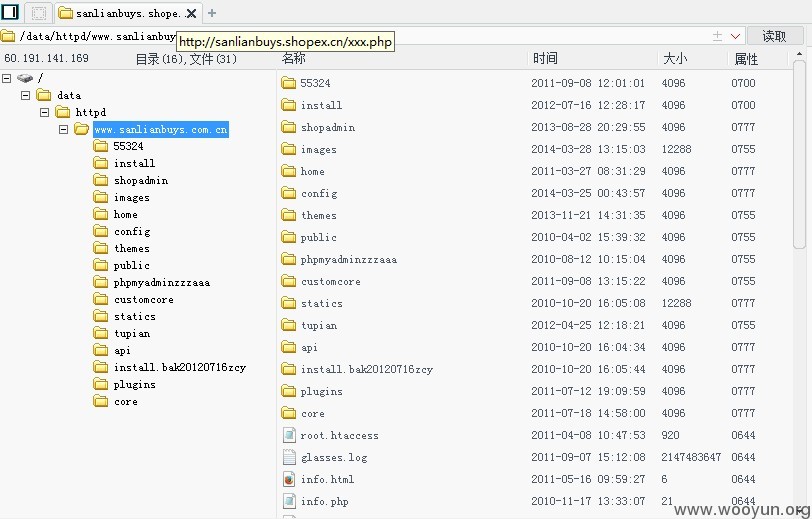

对此图片马进行破解,验证了我的猜想。

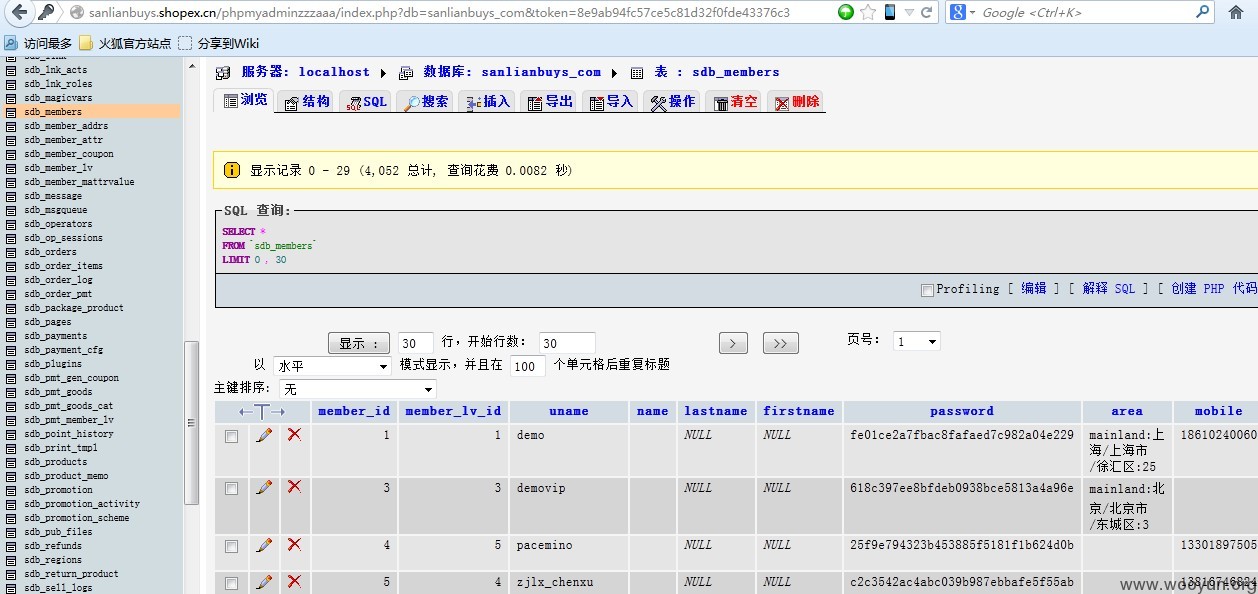

该网站下所有用户,四千多商家信息告急了,本人没有脱裤,只是友好的检测一下。当然表不仅限于这个,还有很多商品信息表。

鉴于此,看了一下,权限还不错,可以进行内网渗透,仅作测试,就没有继续了。

2.弱口令篇

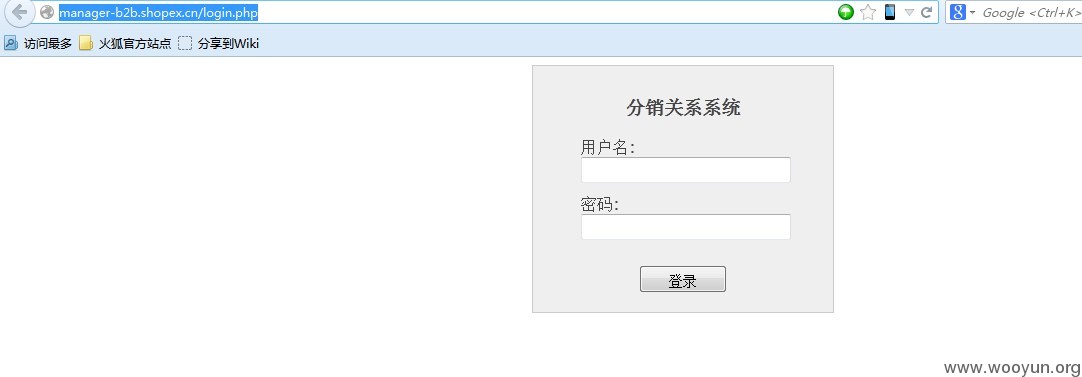

http://manager-b2b.shopex.cn/login.php。这是shopex某分销平台下的后台管理系统,光看这个界面就知道管理员对这个页面有多不重视了。

没有验证码,直接用工具扫到弱口令admin weiyu。登陆之。

果断里面又有大量b2b商家用户信息,咱是友情监测,不动。

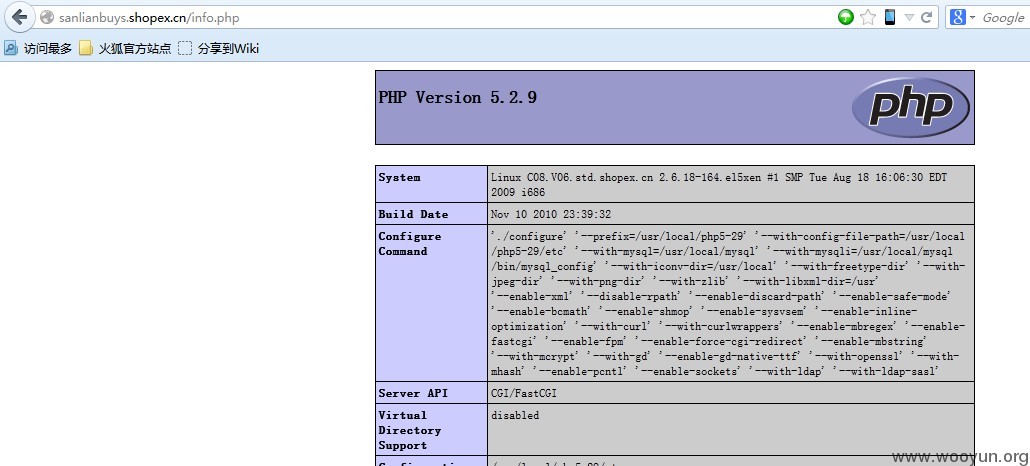

3.敏感信息篇

http://sanlianbuys.shopex.cn/info.php

http://sanlianbuys.shopex.cn/test.php

漏洞证明:

修复方案:

你懂得

版权声明:转载请注明来源 黑色星期五@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2014-03-31 16:02

厂商回复:

非常感谢您为shopex信息安全做的贡献

我们将尽快修复

非常感谢

最新状态:

暂无