漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-054077

漏洞标题:51信用卡管家新产品(U51账户管家)任意用户账户流水消费等信息查询漏洞

相关厂商:51信用卡管家

漏洞作者: 牛奶坦克

提交时间:2014-03-20 12:06

修复时间:2014-05-04 12:07

公开时间:2014-05-04 12:07

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-03-20: 细节已通知厂商并且等待厂商处理中

2014-03-20: 厂商已经确认,细节仅向厂商公开

2014-03-30: 细节向核心白帽子及相关领域专家公开

2014-04-09: 细节向普通白帽子公开

2014-04-19: 细节向实习白帽子公开

2014-05-04: 细节向公众公开

简要描述:

今天在看新闻,发现某公司出了新产品,号称可以“可直接连接储蓄卡网银解析账单,突破以往只能解析信用卡账单的限制”,作为每看到新产品都想跃跃欲试的偶,觉得安全问题才是我考虑的重中之重!

结论:金融相关的信息放在互联网上还真是不靠谱,哎!

详细说明:

今天在36kr看新闻,发现51信用卡出了新产品(http://www.36kr.com/p/210505.html),号称可以“可直接连接储蓄卡网银解析账单,突破以往只能解析信用卡账单的限制”,作为每看到新产品都想跃跃欲试的偶,觉得安全问题才是我考虑的重中之重!

看到这个感觉很靠谱的说,(虽然我不知道是啥安全认证)

注册个帐号试试看,说是必须手机,就从主站随便注册了个漂移过来。

漏洞证明:

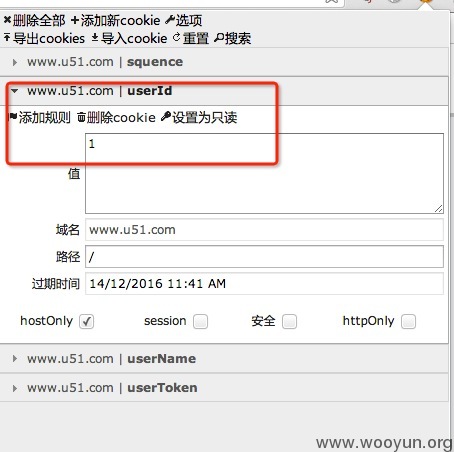

登录后查看cookie,有个userId和userName“关键”参数,一般把这俩东西放到cookie里的,三成会有cookie欺骗漏洞。。。登录之后我没有绑定任何卡,直接修改id的cookie数值

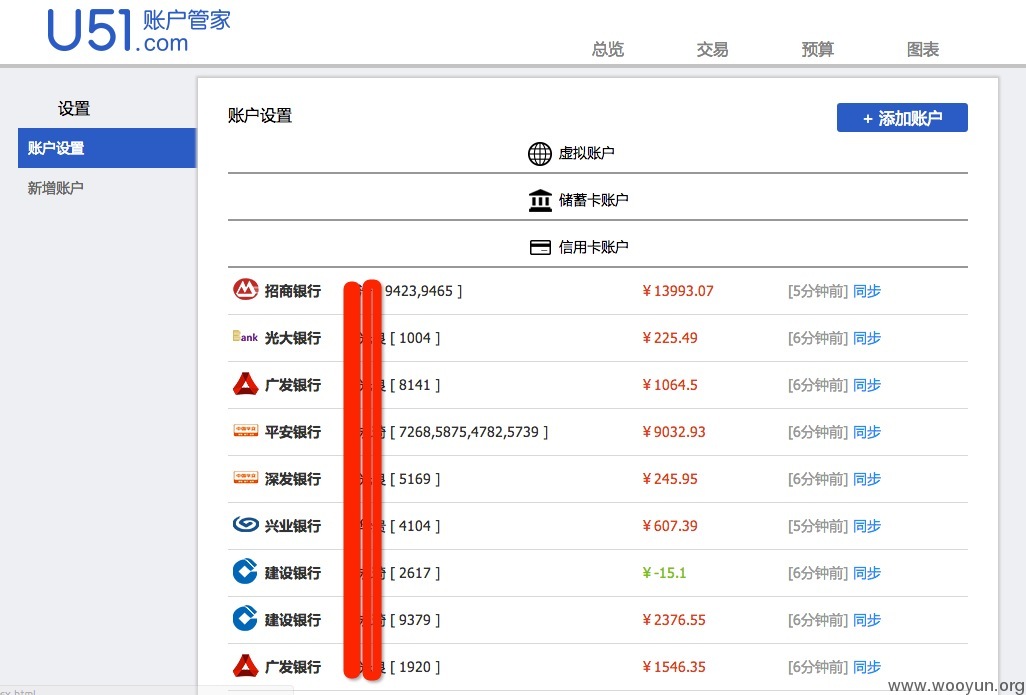

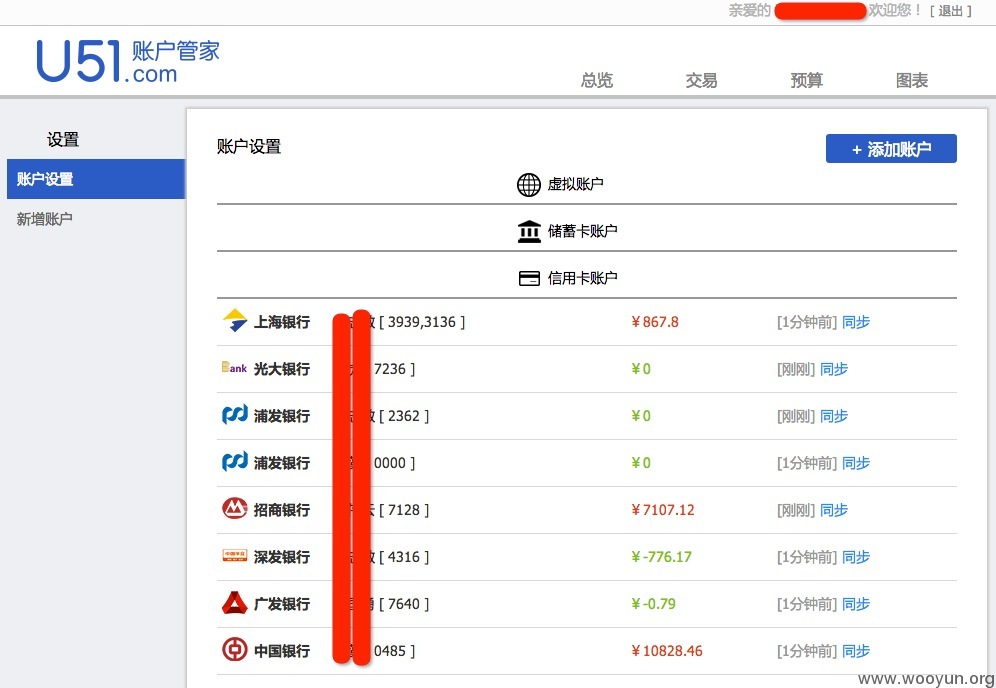

然后就告诉我同步信息成功了,bingo!

不过话说回来万一id 1的用户是个test or demo呢?我在看看id2的试试,结果确认确实可以登录查看任意账户内的信息。。。

修复方案:

开发人员为啥那么喜欢cookie?

版权声明:转载请注明来源 牛奶坦克@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2014-03-20 13:28

厂商回复:

谢谢作者,马上处理

最新状态:

暂无