漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-04586

漏洞标题:欧虎另一系统再爆高危SQL注入,用户涉及各个行业

相关厂商:欧虎科技

漏洞作者: Valo洛洛

提交时间:2012-02-17 11:49

修复时间:2012-04-02 11:50

公开时间:2012-04-02 11:50

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-02-17: 细节已通知厂商并且等待厂商处理中

2012-02-17: 厂商已经确认,细节仅向厂商公开

2012-02-27: 细节向核心白帽子及相关领域专家公开

2012-03-08: 细节向普通白帽子公开

2012-03-18: 细节向实习白帽子公开

2012-04-02: 细节向公众公开

简要描述:

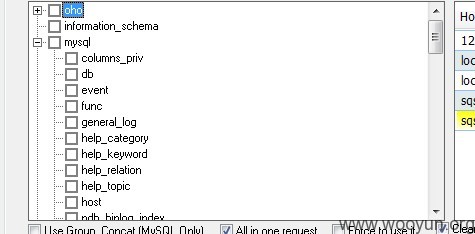

欧虎另一系统再爆高危SQL注入,用户涉及各个行业。root数据库。

详细说明:

为另一系统,但是结构还差不多,我不知道一个学校或者医院的网站里放上个province_city.php文件干嘛,这个还要涉及到省市么。。

出问题的还是这个页面,系统为 欧虎智能网站管理系统V2009政府集群版,此版本后台地址为url/aaa.php 部分网站url/admin/会爆出绝对路径

详细注入点及测试见 WooYun: 欧虎开发某系统出现SQL注入漏洞,大批政府网站数据库泄露

漏洞证明:

列举几个各个行业的网站:

学校:http://www.sqsx.cn

医疗:

http://www.yxph.com/

http://www.tcmshen.org

http://www.njboda.com/

企业:http://www.hengshun.cn/

具体不再做证明,参照 WooYun: 欧虎开发某系统出现SQL注入漏洞,大批政府网站数据库泄露

修复方案:

这个公司。。哎

版权声明:转载请注明来源 Valo洛洛@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2012-02-17 14:41

厂商回复:

CNVD确认漏洞存在。因确认与http://www.wooyun.org/bugs/wooyun-2012-04574原因相同(只是软件版本不同),不再重复此前评级及危害,给予wooyun rank 8(吉利数字),以示激励。欢迎白帽子关注国产软件系统的漏洞。

最新状态:

暂无