漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-046926

漏洞标题:乐视某业务系统渗透测试报告

相关厂商:乐视网

漏洞作者: 3King

提交时间:2013-12-24 18:11

修复时间:2014-02-07 18:12

公开时间:2014-02-07 18:12

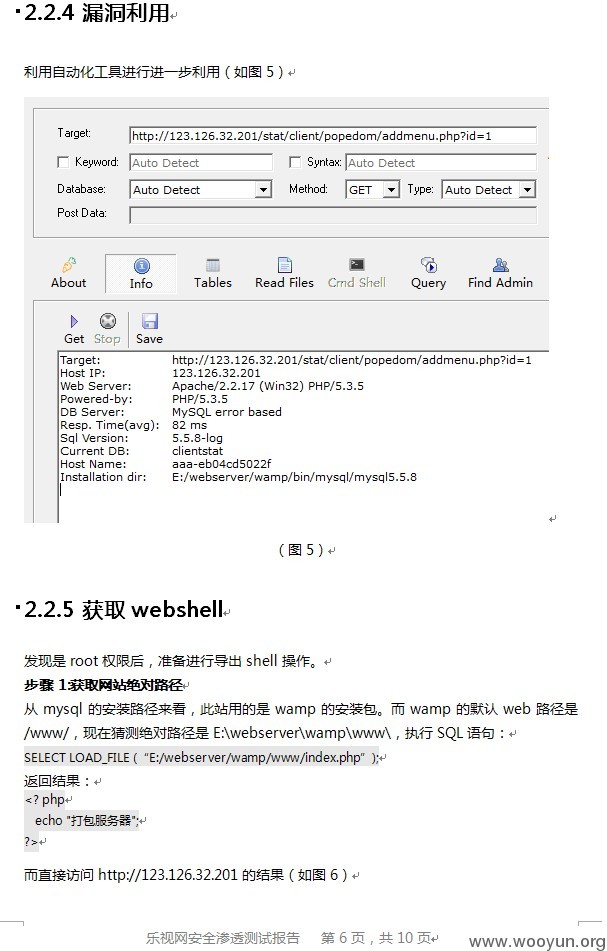

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-12-24: 细节已通知厂商并且等待厂商处理中

2013-12-25: 厂商已经确认,细节仅向厂商公开

2014-01-04: 细节向核心白帽子及相关领域专家公开

2014-01-14: 细节向普通白帽子公开

2014-01-24: 细节向实习白帽子公开

2014-02-07: 细节向公众公开

简要描述:

本报告已私下提交给乐视公司。发布到乌云有两个目的,第一是希望能得到rank( 准备入手一台红米,少了乌云币 ╮(╯▽╰)╭ ),第二是希望和各位分享和讨论一下这种报表化提交的可行性。

※ 本报告中部分页面涉及隐私部分,故做屏蔽处理。

详细说明:

漏洞证明:

修复方案:

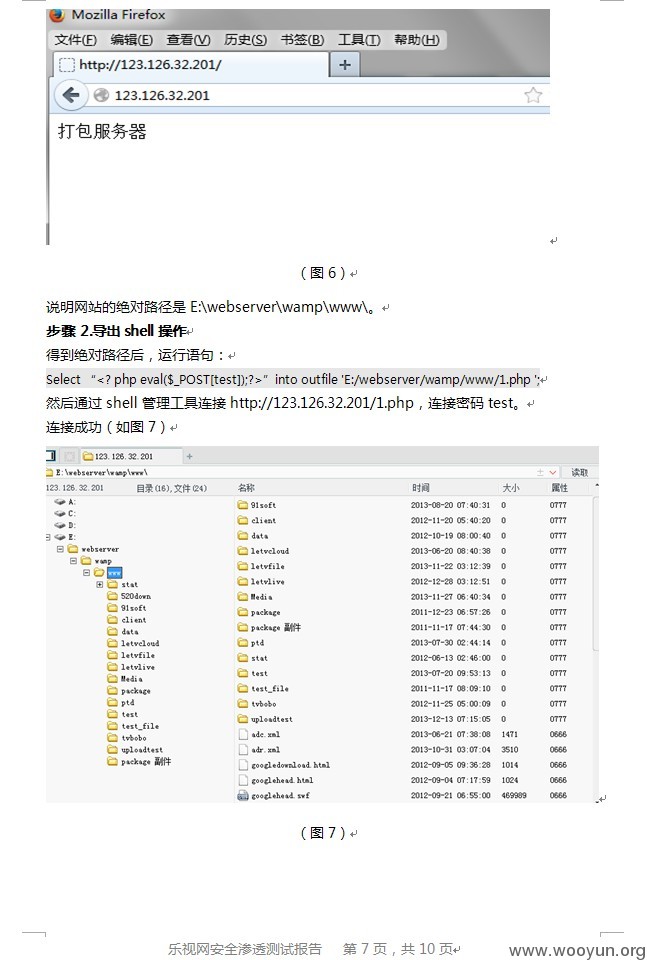

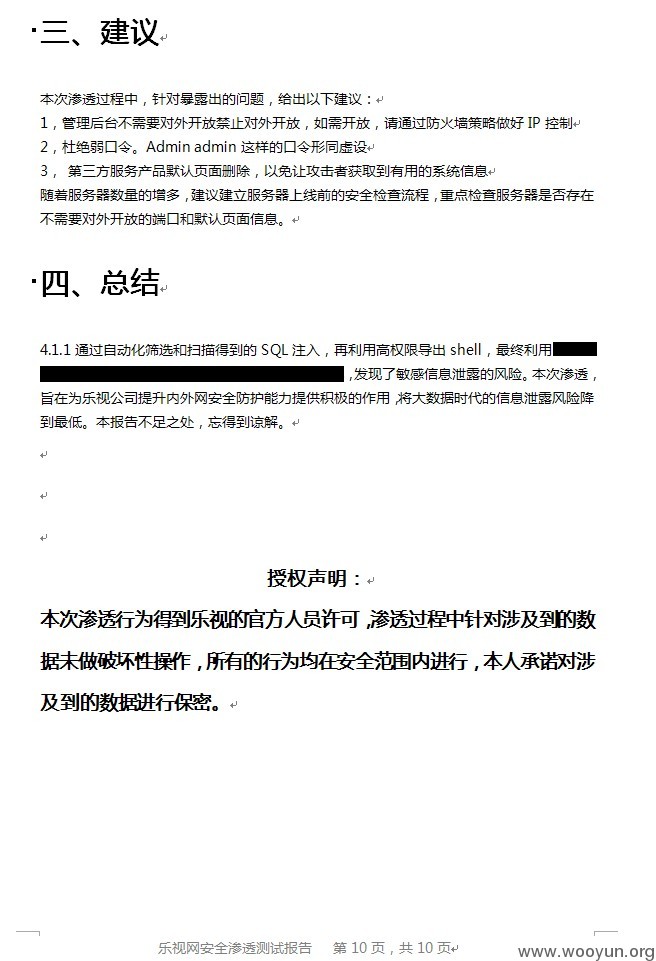

本次渗透过程中,针对暴露出的问题,给出以下建议:

1,管理后台不需要对外开放禁止对外开放,如需开放,请通过防火墙策略做好IP控制

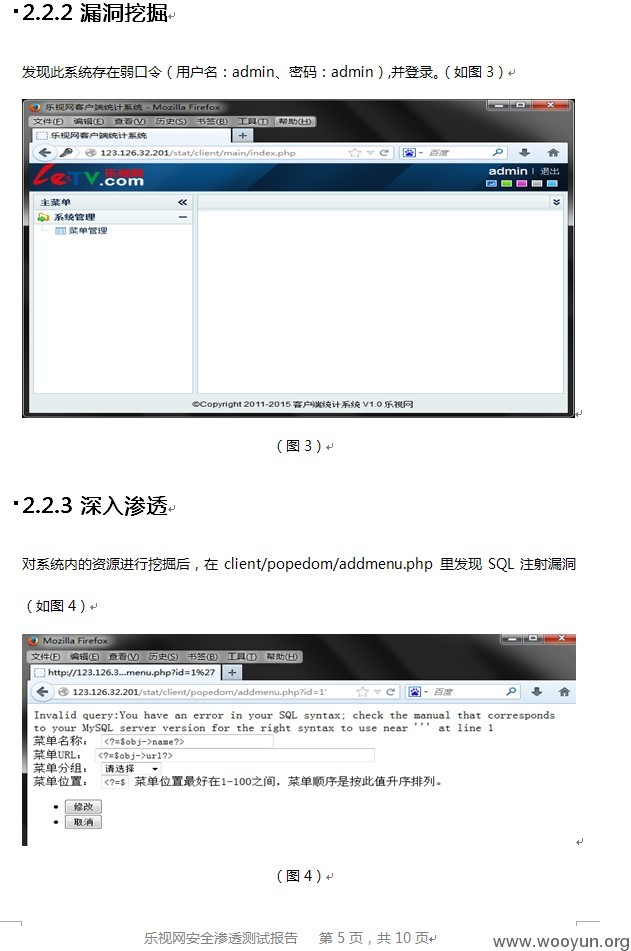

2,杜绝弱口令。Admin admin这样的口令形同虚设

3,第三方服务产品默认页面删除,以免让攻击者获取到有用的系统信息

随着服务器数量的增多,建议建立服务器上线前的安全检查流程,重点检查服务器是否存在不需要对外开放的端口和默认页面信息。

版权声明:转载请注明来源 3King@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2013-12-25 10:28

厂商回复:

很费心思的报告。对3king的贡献从心里表示感谢。。。

最新状态:

暂无