漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-040372

漏洞标题:百度PCS存在随意调用API的缺陷

相关厂商:百度

漏洞作者: 惜颜

提交时间:2013-10-22 19:29

修复时间:2013-10-23 11:44

公开时间:2013-10-23 11:44

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:11

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-10-22: 细节已通知厂商并且等待厂商处理中

2013-10-23: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

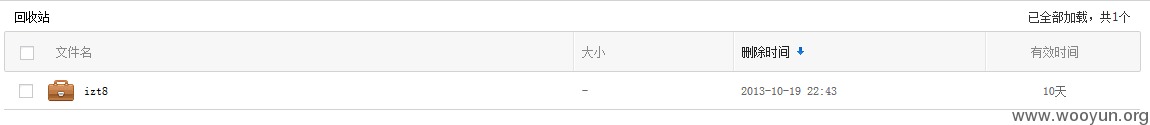

通过使用PCS-API进行百度网盘直链的应用生成的链接,或是使用百度PCS提供下载的链接,均可随意调用PCS-API!

详细说明:

百度PCS-API(以下简称BPA)

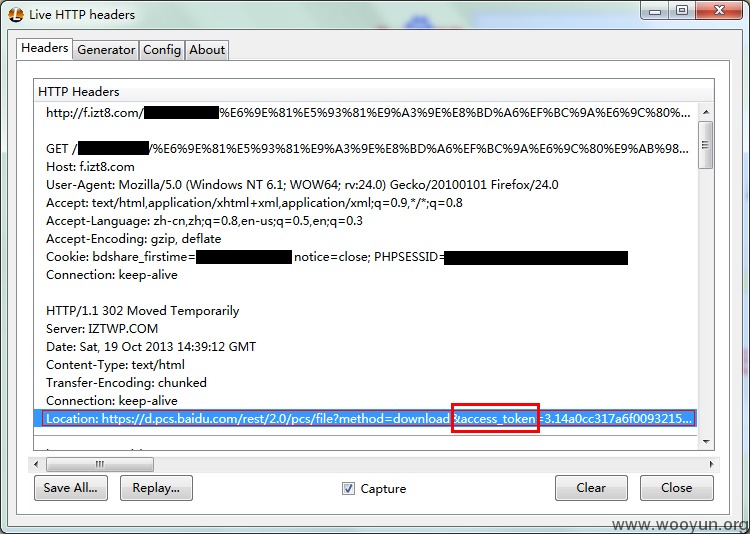

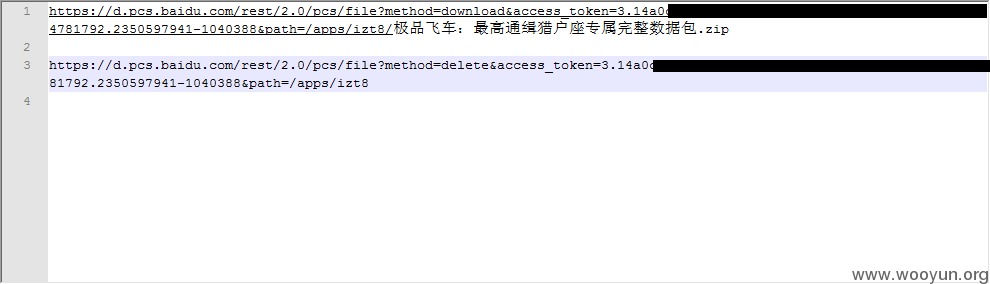

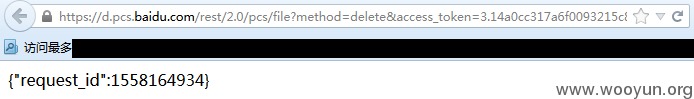

1、BPA的调用需要通过OAuth2.0获取Authorization Code再获取Access Token来获取调用权限(Access Token具备调用所有BPA接口的权限,并且只需Access Token)

那么,能做的事情太多了。。。

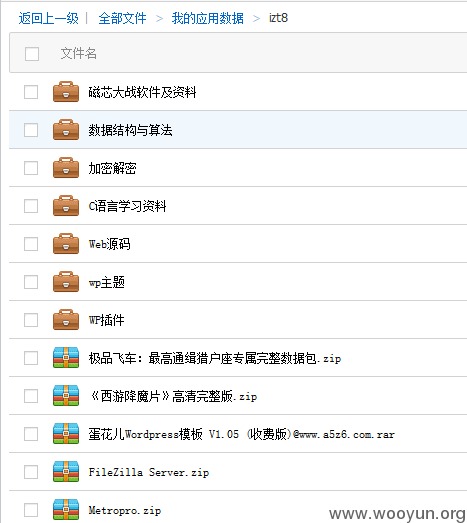

2、大部分使用PCS的应用要么是直接用接口链接提供文件服务,要么是Location到BPA的调用接口提供服务

3、两种使用方法均可使用火狐中的Live HTTP headers获取接口调用参数!

漏洞证明:

修复方案:

1、提醒用户延时使用Open API失效接口,在用户开始下载后使Access Token失效并使用Refresh Token获取一个新的Access Token存到数据库中。

2、修改接口,使其无法直接删除应用文件夹

3、调用时加密文件名

4、调用下载、删除、清空回收站接口前,服务端先和PCS端交换一下认证信息,再授权客户端调用

5、好像都可以绕过去。。。= =!不想了,我的脑细胞啊!!!!

版权声明:转载请注明来源 惜颜@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-10-23 11:44

厂商回复:

感谢提交,此策略为pcs策略所允许,因为pcs使用规范中,明确了access_token使用的保密性:

1. 开放平台不允许应用泄露access_token。

2. 即使token丢失,也只会丢失该用户该应用目录下的数据,不会影响到其他用户,或该用户其他应用目录下数据。

--“百度,因你更安全”

最新状态:

暂无