漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-036047

漏洞标题:新浪某分站存储型xss漏洞

相关厂商:新浪

漏洞作者: suolong

提交时间:2013-09-04 08:39

修复时间:2013-10-19 08:39

公开时间:2013-10-19 08:39

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:8

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-09-04: 细节已通知厂商并且等待厂商处理中

2013-09-04: 厂商已经确认,细节仅向厂商公开

2013-09-14: 细节向核心白帽子及相关领域专家公开

2013-09-24: 细节向普通白帽子公开

2013-10-04: 细节向实习白帽子公开

2013-10-19: 细节向公众公开

简要描述:

xss存储型,但是新浪做了httponly了吧。但是做个钓鱼绝对不是问题。 黑名单的过滤,还是过滤的少了侥幸绕过。

详细说明:

问题站点: 新浪汽车汽车论坛 url:http://bbs.auto.sina.com.cn

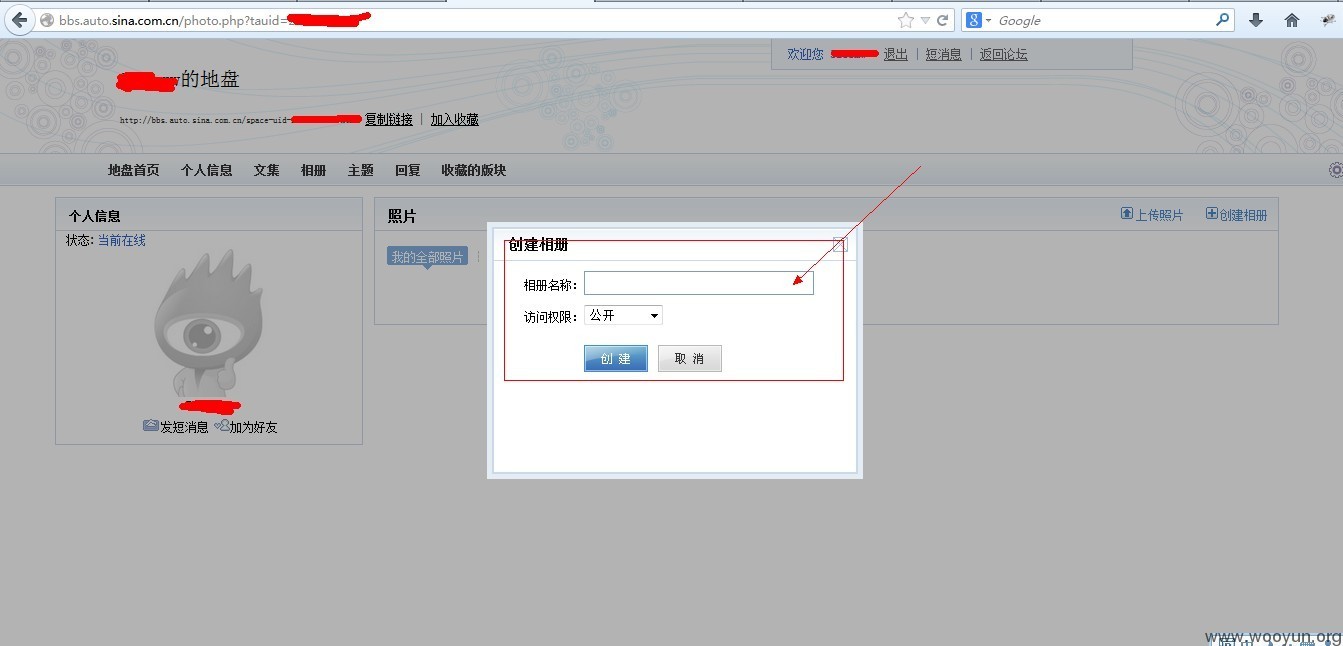

问题页面是 论坛有个人中心,里面的相册,创建相册

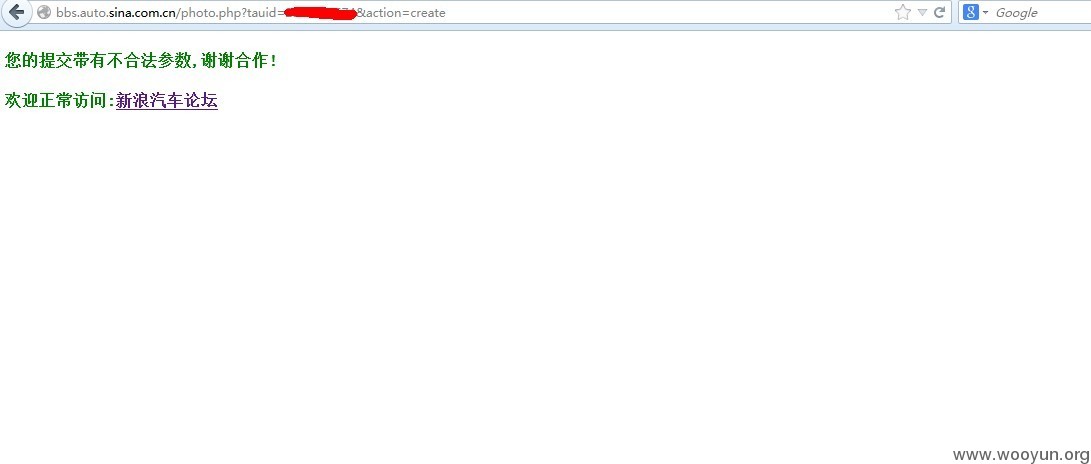

这里简单测试下html标签,过滤了 <img> <script>标签

但是没有过滤 <a>标签 ,<IFRAME>标签,<div>标签等,可以说明新浪用的是黑名单,只是把危险的标签过滤了。

漏洞证明:

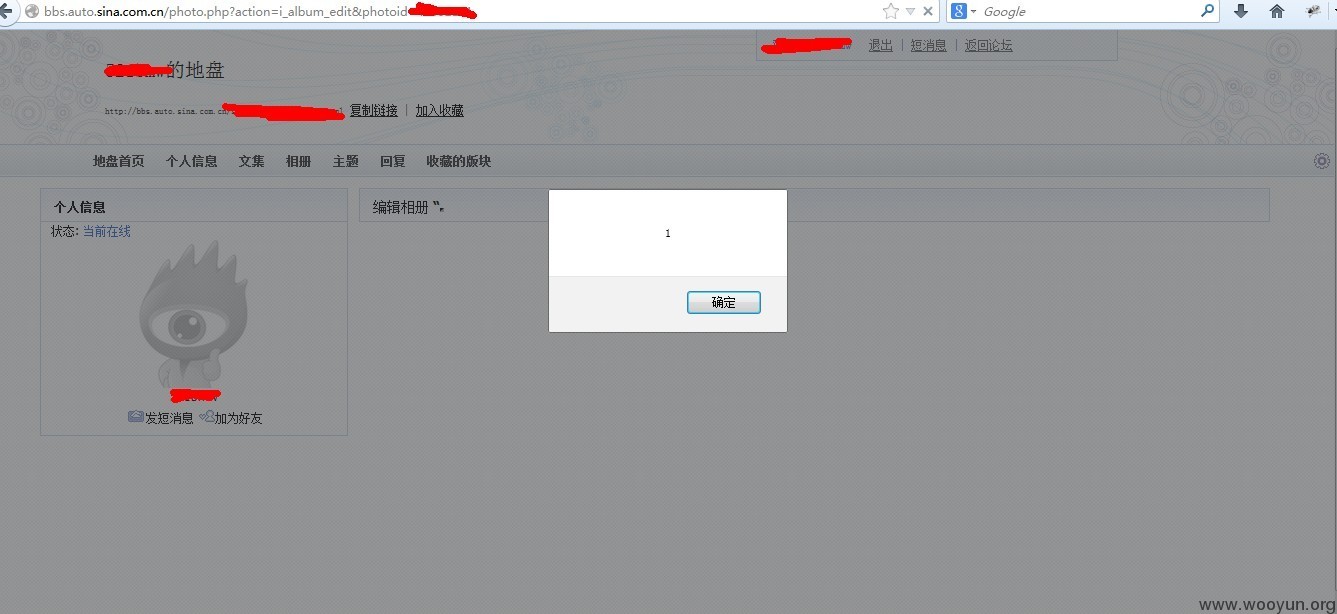

alert

没完,这之后我就悲剧了,我不知道sina的cookie不能用好吧。

然后构造<iframe> 执行语句, 字节长度做了限制这里是数据库存储长度所决定的哈,做了个字节尺,

好吧 直接上我的绕过语句

这里说下利用场景

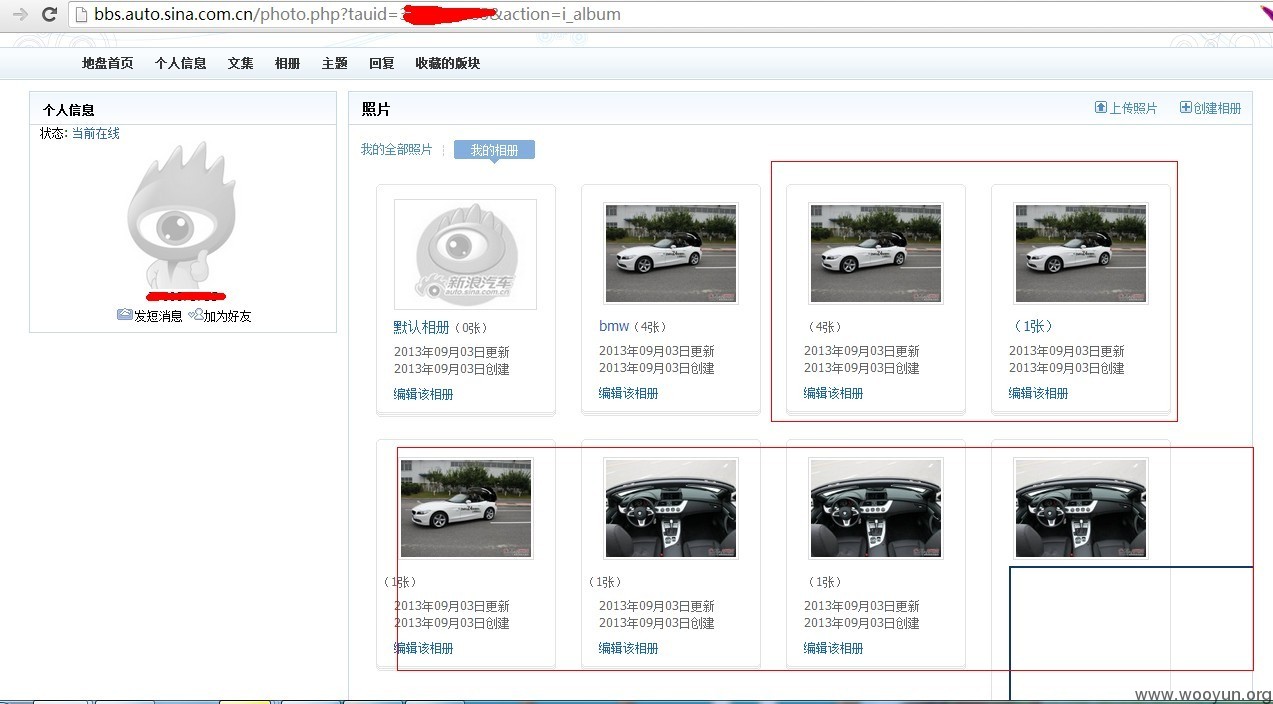

因为字节限制,所以需要构造xss执行语句,所以上面的执行语句每句话是一个相册名字,很壮观吧。

完事后

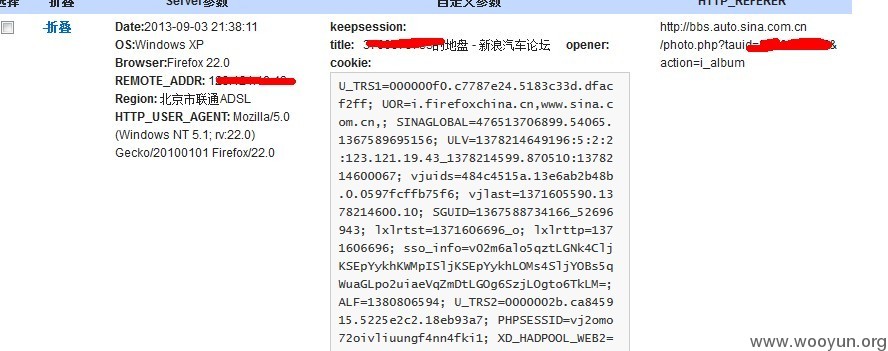

所有访问我的相册列表人就会执行xss ,同样的问题 相片描述也存在类似问题。

xss 来了

额 cookie不能用 囧rz。。。。

修复方案:

在过滤写标签吧,这里的输入应该用不到标签的,把页面搞乱也不好看哈。

版权声明:转载请注明来源 suolong@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2013-09-04 09:12

厂商回复:

感谢关注新浪安全,已安排人员进行修复。

最新状态:

暂无