漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-099112

漏洞标题:CRH系列动车车厢内视频控制系统通用漏洞(可控制整列动车内的电视播放任意内容)

相关厂商:12306

漏洞作者: 路人甲

提交时间:2015-03-02 18:26

修复时间:2015-06-01 15:20

公开时间:2015-06-01 15:20

漏洞类型:设计不当

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-02: 细节已通知厂商并且等待厂商处理中

2015-03-03: 厂商已经确认,细节仅向厂商公开

2015-03-06: 细节向第三方安全合作伙伴开放

2015-04-27: 细节向核心白帽子及相关领域专家公开

2015-05-07: 细节向普通白帽子公开

2015-05-17: 细节向实习白帽子公开

2015-06-01: 细节向公众公开

简要描述:

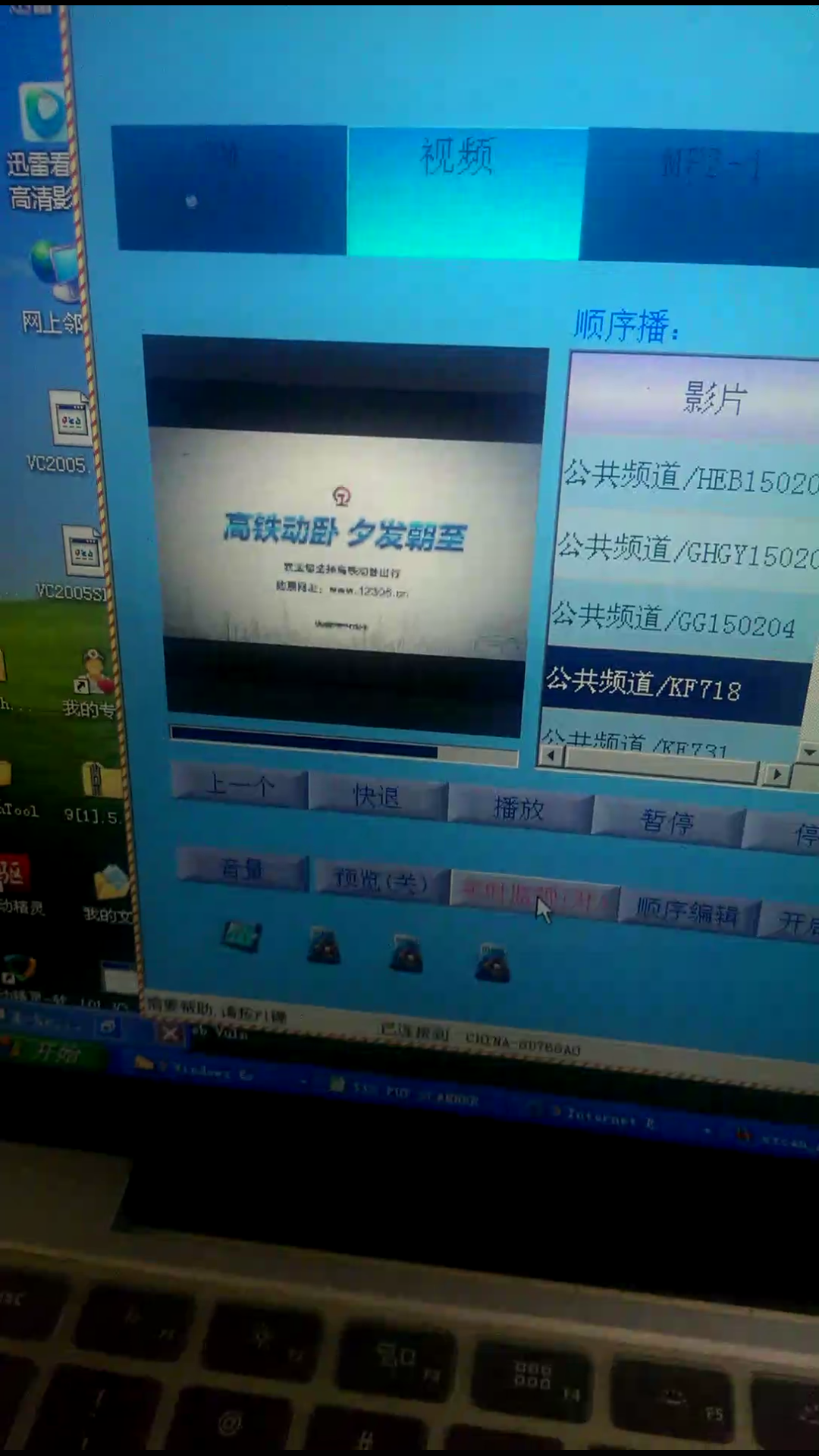

CRH380系列动车车厢内视频控制系统漏洞(可控制整列动车内的电视播放任意内容)

想想若全车内的电视被控制播放日产电影或者IS之类的宣传片是怎样一种场景。

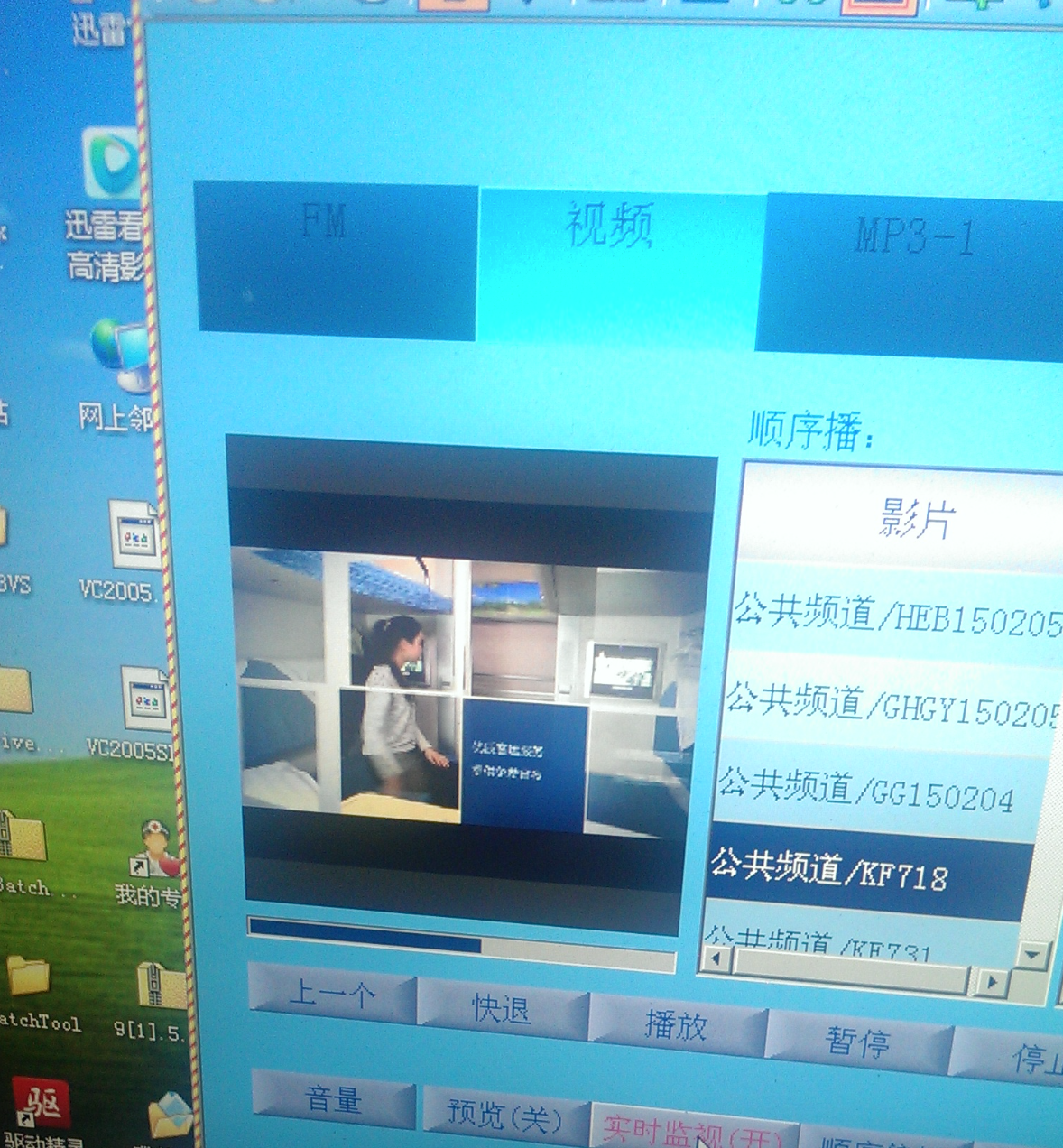

视频证明:

链接: http://pan.baidu.com/s/1mgCAhxm 密码: 55qv

链接: http://pan.baidu.com/s/1c05yTlm 密码: 6myk

详细说明:

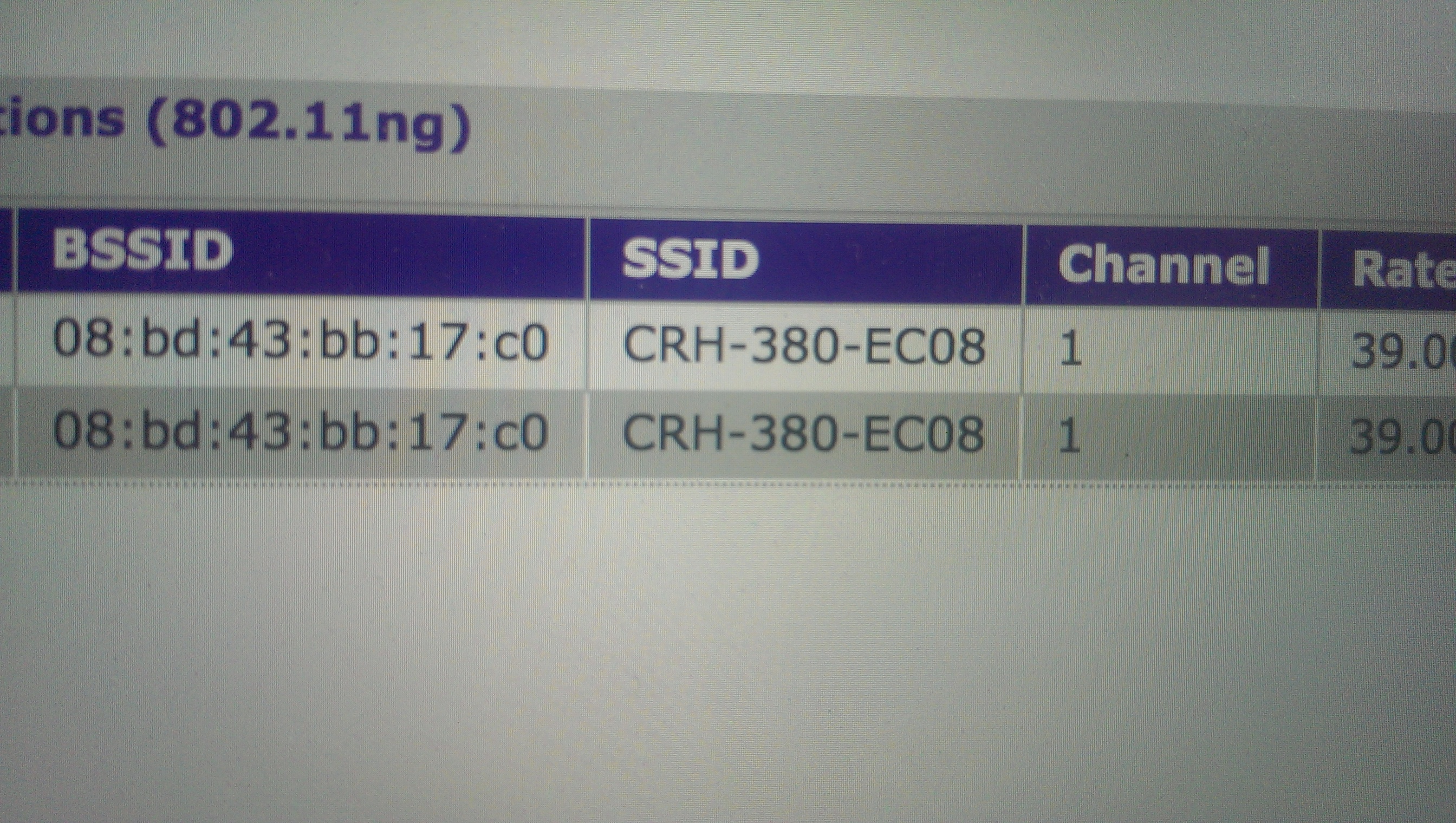

某日乘坐动车回京在车厢内发现一免费wifi(CRH-380-EC08),连之,无聊之余就发现了这个漏洞。

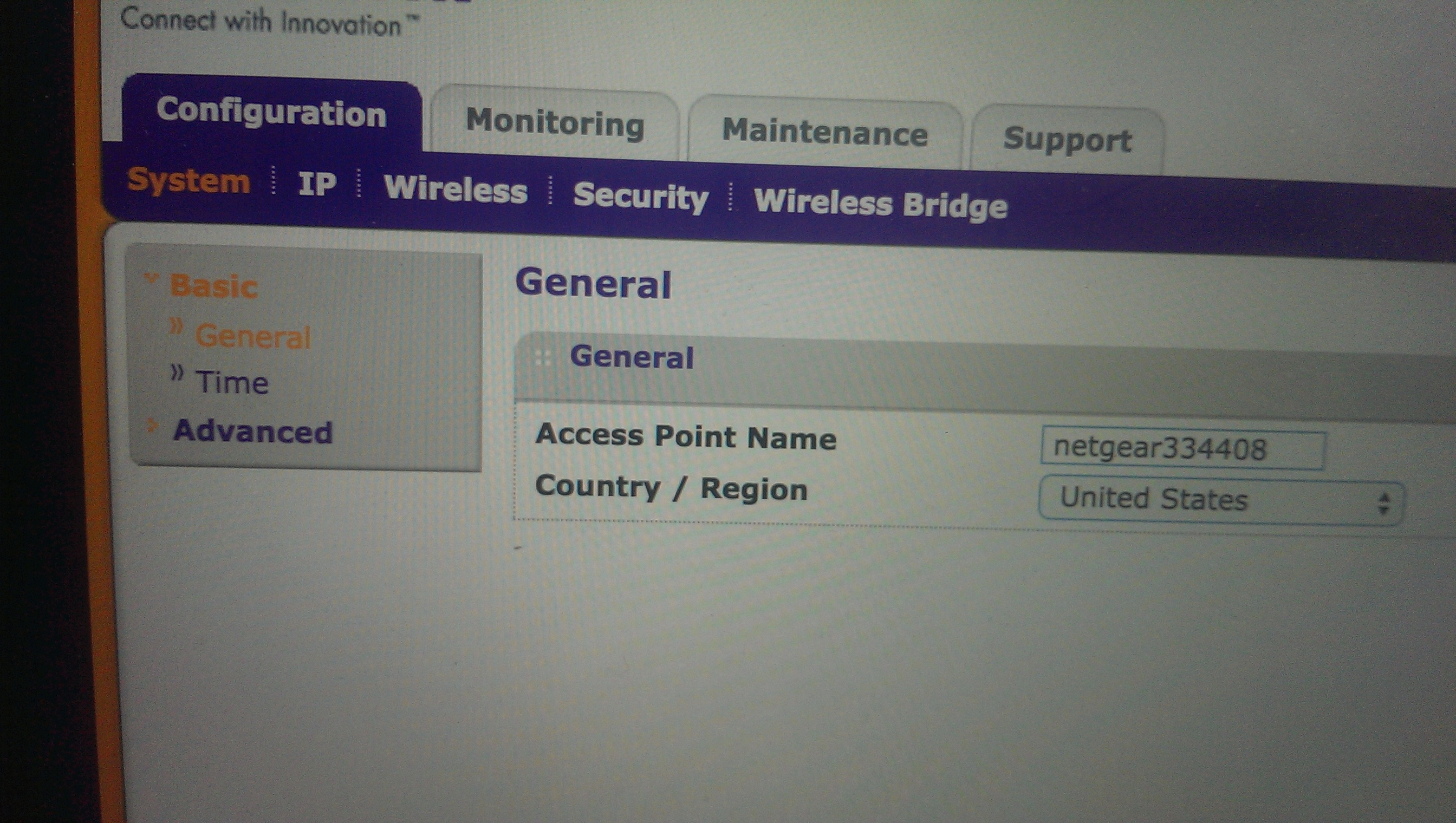

首先是 路由器(NETGEAR)弱口令:admin password

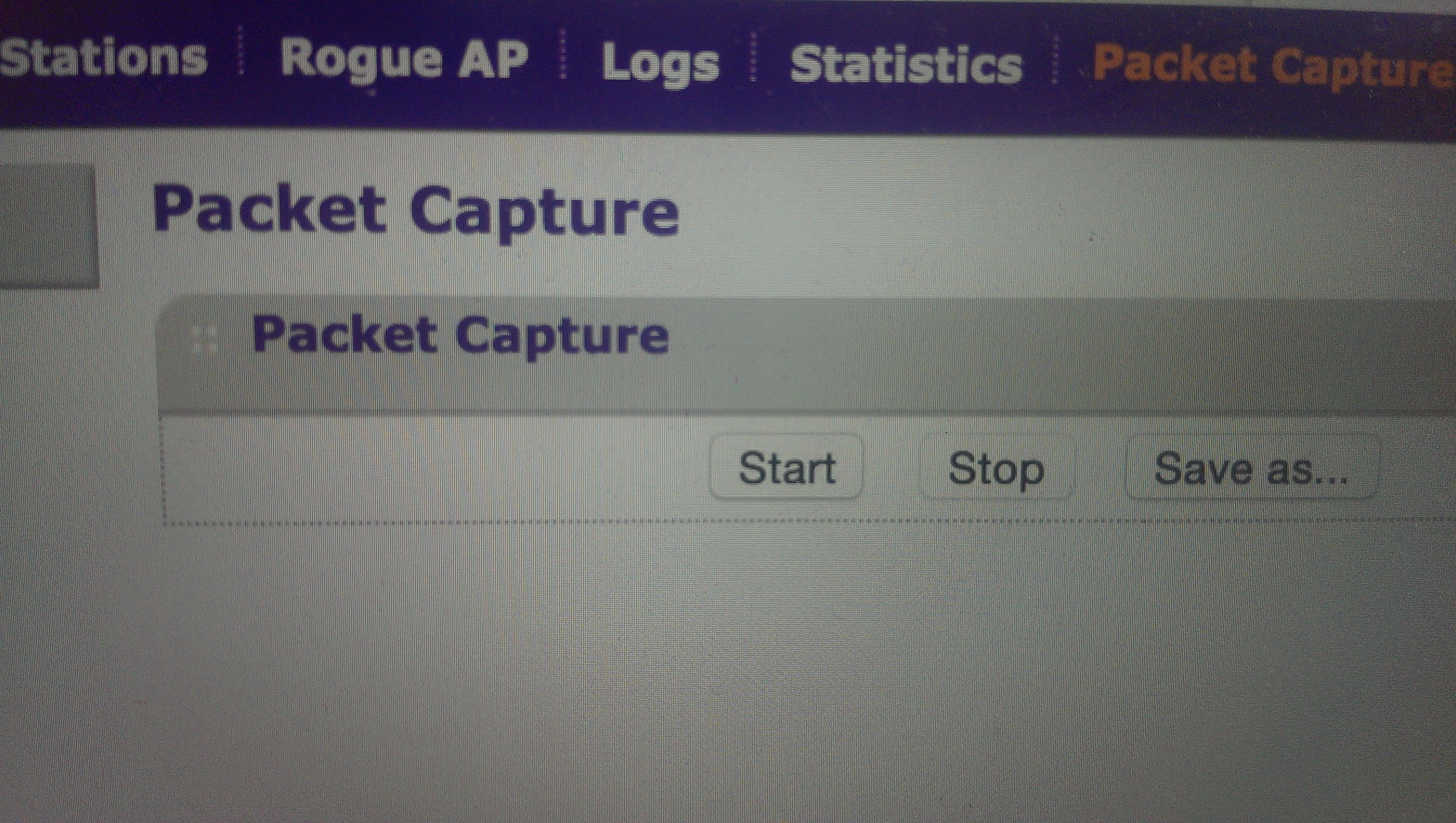

扫描内网 发现 192.168.5.2 存在很古老的IPC$漏洞 (漏洞比较老 不清楚的可以百度)

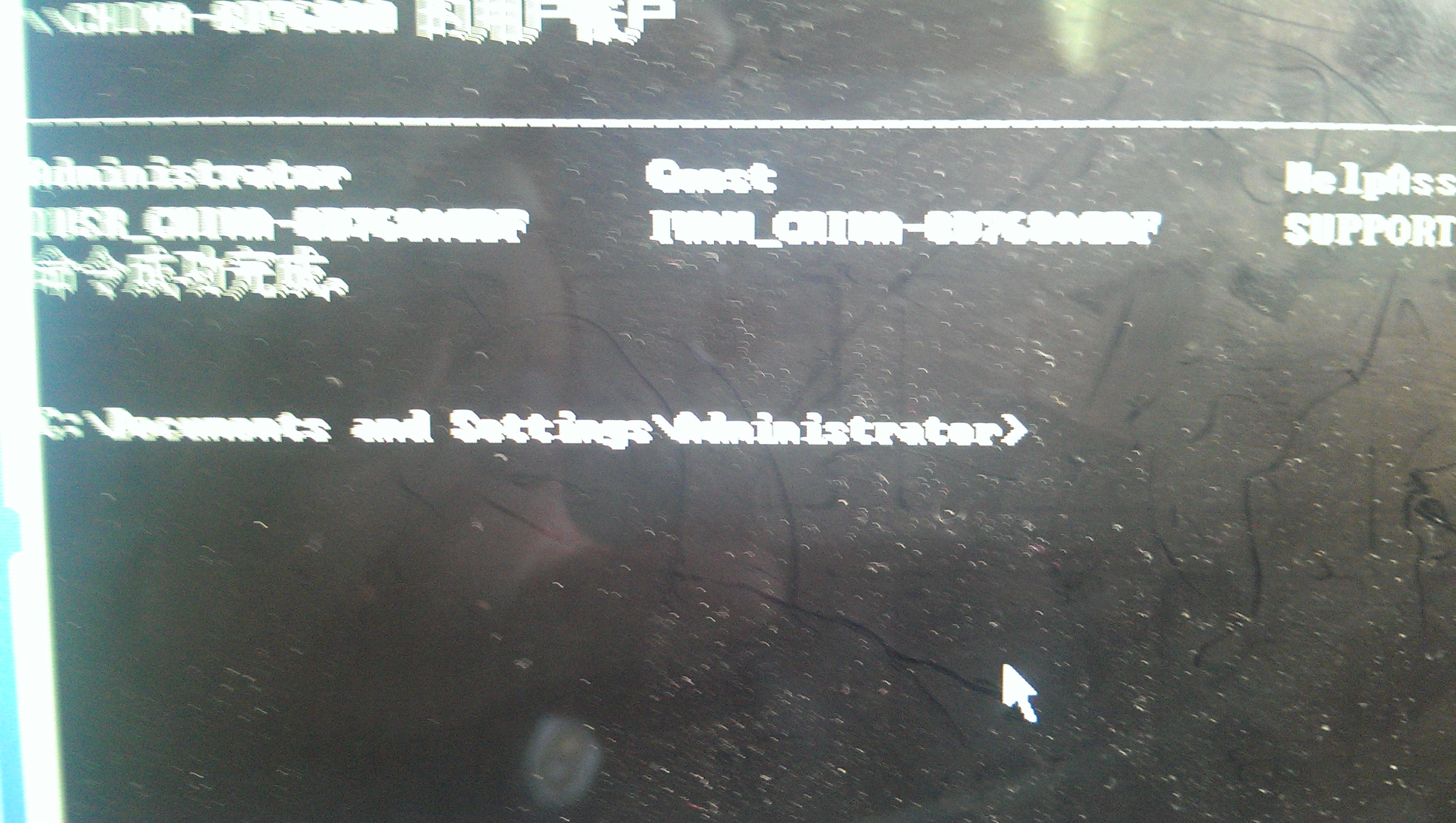

开个telnet

(请无视电脑上的灰尘……)

IPC$漏洞利用方法:

C:\>copy muma.exe \\127.0.0.1\

然后用at命令启动木马

C:\>at \\127.0.0.1 11:05 muma.exe

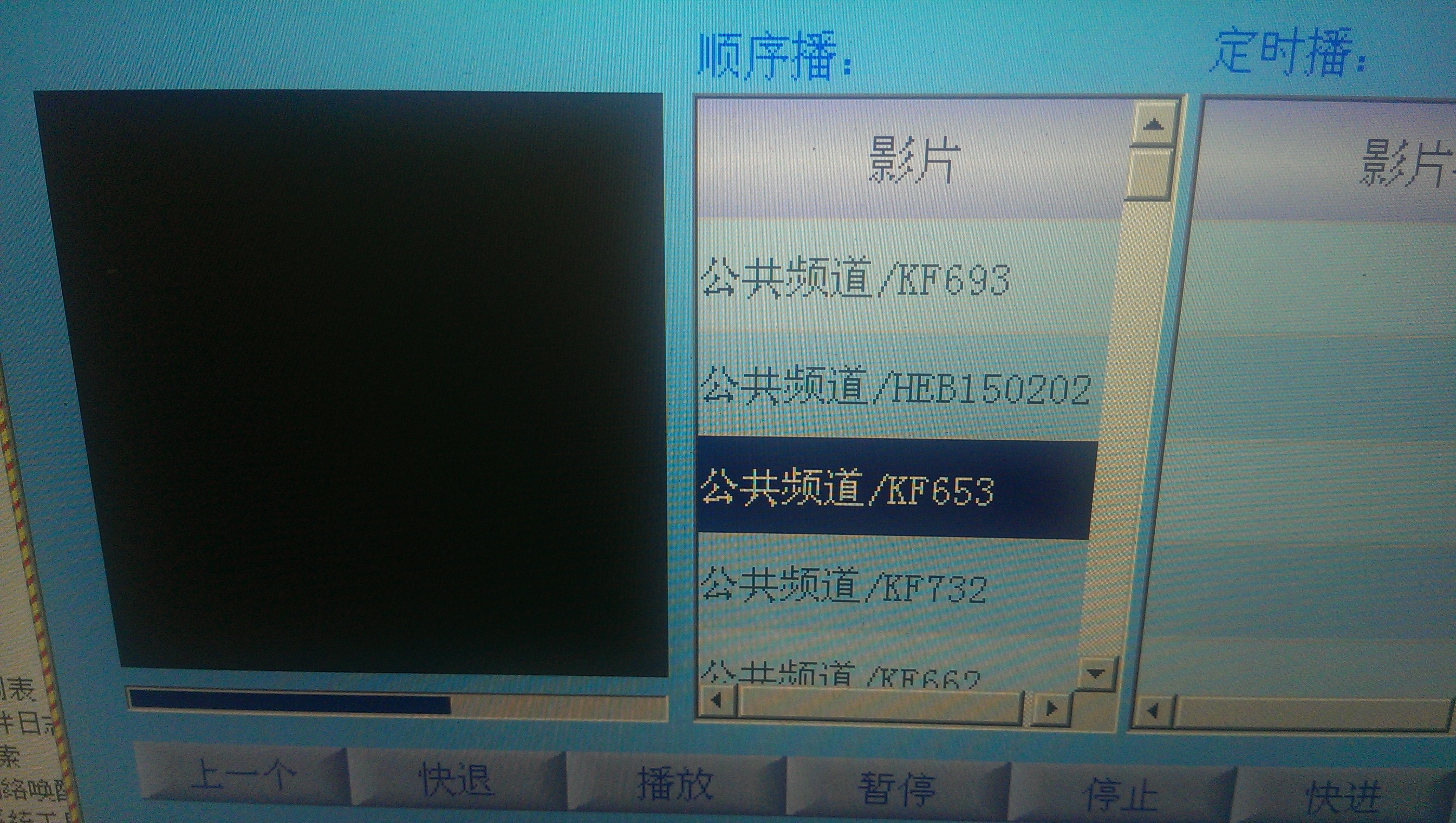

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-03-03 15:19

厂商回复:

谢谢,正落实处理。

最新状态:

暂无