漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0151221

漏洞标题:云片网某处存在设计逻辑缺陷漏洞

相关厂商:云片网

漏洞作者: xiaoC

提交时间:2015-11-02 22:02

修复时间:2015-12-17 22:04

公开时间:2015-12-17 22:04

漏洞类型:设计缺陷/逻辑错误

危害等级:低

自评Rank:1

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-02: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-12-17: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT

详细说明:

云片短信验证码平台,短信充值数量可被修改为大于1的任何数字。

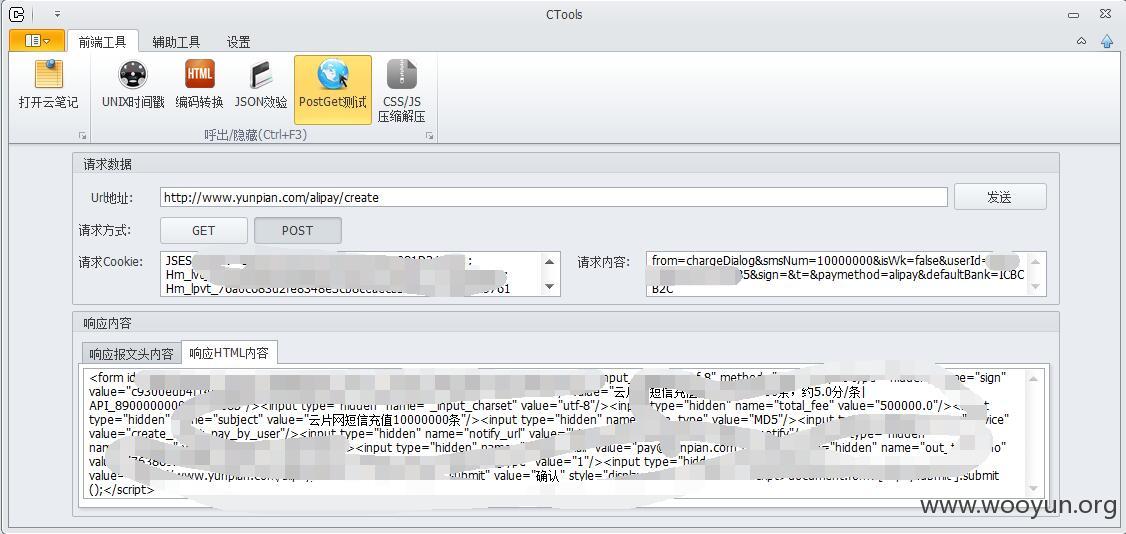

通过工具抓包可以得到在充值短信时POST了指定数据到以下页面,http://www.yunpian.com/alipay/create,

POST数据中的smsNum参数为短信充值数量,可被随意修改,

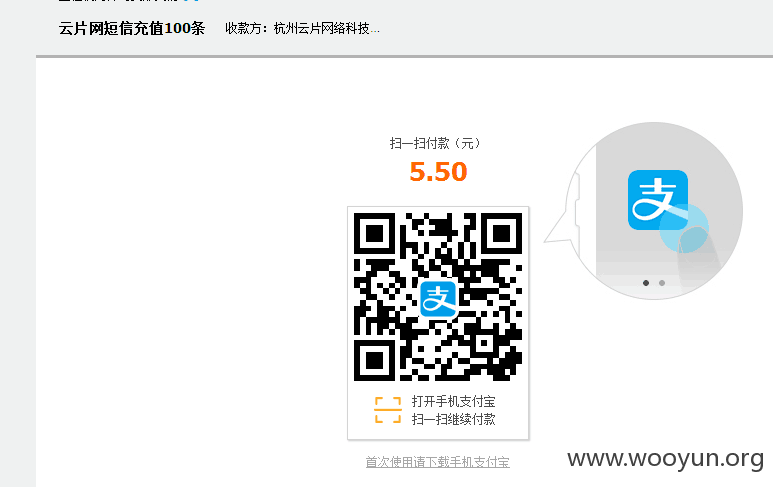

修改过后返回的HTML保存在本地html文件中,打开即可跳转到支付宝支付页面。

漏洞证明:

修复方案:

之所以把这个小漏洞挖出来,主要还是因为自己是一个小小的个人开发者,对于一口气必须充值一万条来说,550对自己而言可能就显得很昂贵,所以还请云片高抬贵手。

正常流程应该不能在这里直接传入充值数量,而是类似于一个套餐ID,每个套餐对应一个充值的数量,这样就算使用我之前的方式,改了套餐ID也是无济于事的。

版权声明:转载请注明来源 xiaoC@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝