漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-028893

漏洞标题:土豆网邮箱绑定csrf(可导致劫持账号)

相关厂商:土豆网

漏洞作者: 修码的马修

提交时间:2013-07-14 22:01

修复时间:2013-08-28 22:01

公开时间:2013-08-28 22:01

漏洞类型:CSRF

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-07-14: 细节已通知厂商并且等待厂商处理中

2013-07-15: 厂商已经确认,细节仅向厂商公开

2013-07-25: 细节向核心白帽子及相关领域专家公开

2013-08-04: 细节向普通白帽子公开

2013-08-14: 细节向实习白帽子公开

2013-08-28: 细节向公众公开

简要描述:

csrf,不多说,客官请看

详细说明:

这是问题页面~

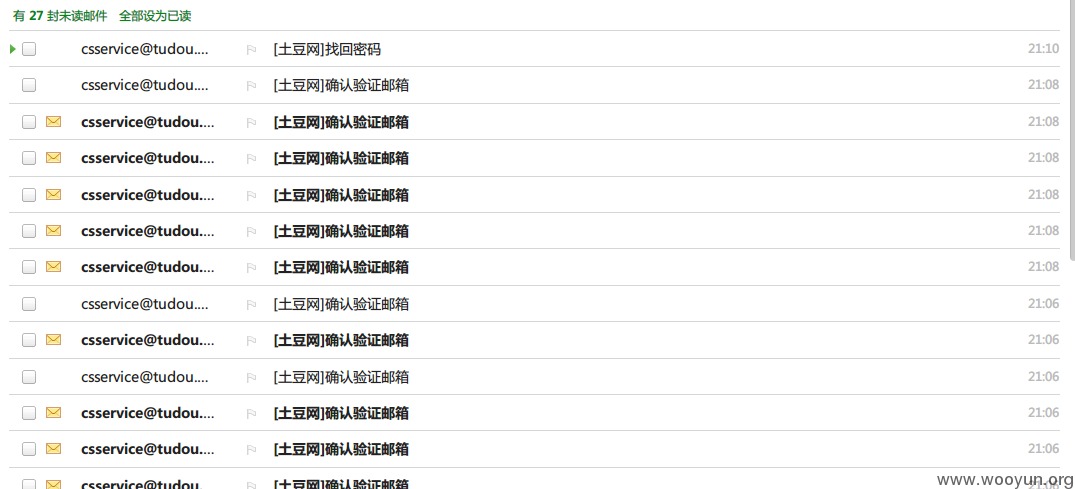

顺带一个比较糟糕的问题,这里没有设置邮件发送间隔的时间哦,相当于发动技能无cd。

看吧刷屏了,可以做炸弹神马的哦。

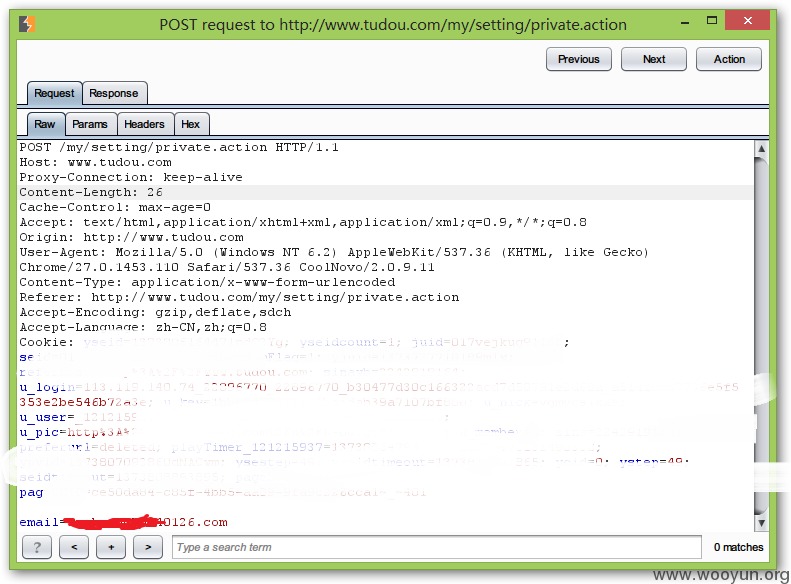

言归正传,先抓个包

木有token哦客官。

poc

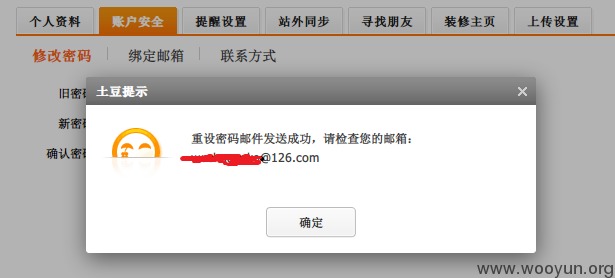

提交后返回一个已发送的页面,其实可以构造的更隐蔽,未进一步深入。

然后就上传页面到服务器,诱惑用户访问,pia一声就会有验证邮件了哦。

更糟糕的是绑定后就可以重置密码了,然后就是劫持账户,然后……

漏洞证明:

要说的都说了吧。求高rank

修复方案:

加token,增加发邮件的间隔时间,还有土豆的crossdomain.xml设置不当,给跨域提供了可能性,你家优酷的就设置的挺好的。

版权声明:转载请注明来源 修码的马修@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-07-15 06:52

厂商回复:

确认,解释的很详细。

最新状态:

暂无