漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-027133

漏洞标题:搜狐白社区xss漏洞和未授权访问

相关厂商:搜狐

漏洞作者: H.Shao

提交时间:2013-06-28 20:03

修复时间:2013-08-12 20:03

公开时间:2013-08-12 20:03

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-06-28: 细节已通知厂商并且等待厂商处理中

2013-06-29: 厂商已经确认,细节仅向厂商公开

2013-07-09: 细节向核心白帽子及相关领域专家公开

2013-07-19: 细节向普通白帽子公开

2013-07-29: 细节向实习白帽子公开

2013-08-12: 细节向公众公开

简要描述:

通过google hack找到搜狐白社区xss漏洞和权限控制不严格,可以对用户操作未授权访问

详细说明:

google搜索site:bai.sohu.com inurl:action

可以通过下面的url越权进入一个人的搜狐白社区的账户

可以在留言区进行xss蠕虫

可以直接利用他的帐号进行白社区的一些操作,如游戏的应用,留言和回复

目测是搜狐未对用户的权限进行设置

漏洞证明:

在这个页面的今日话题可以xss

http://m.bai.sohu.com/status/topic.do?tid=1&pic=true&snstoken=77a7fec798f9237fc589d35a00493972*edU1OZooIMTn6znvcpWCU5db8j3a-tmb6bmtseN_TP6Iux2kuYUZ4LSgSyvLwBJC-mDeCLnvkUE=

输入"><script>alert();</script>可以测试,之后发现未对参数做任何过滤。

下面湿一些对当前用户的越权行为

发现这个被利用的用户名是李*(*是为了保护隐私)

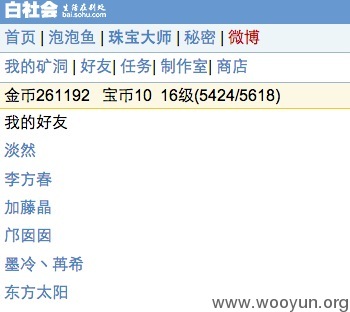

可以看到这个用户自己好友

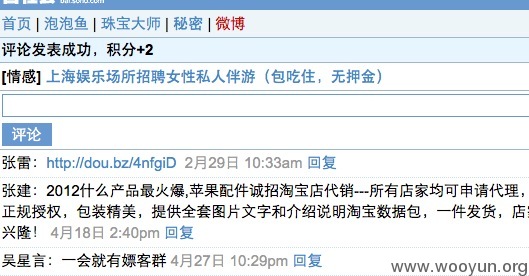

可以留言

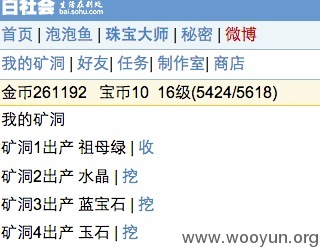

还可以玩应用

等等

修复方案:

1.越权是由于白社区部分登入后url被google收录,但是搜狐没有对用户的权限进行判断。

2.要对用户的输入过滤

版权声明:转载请注明来源 H.Shao@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-06-29 13:36

厂商回复:

感谢你对sohu安全的关注。

最新状态:

暂无