漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-021783

漏洞标题:之道淘客官方后台上传shell遍历服务器文件

相关厂商:zhidaotk.com

漏洞作者: newend

提交时间:2013-04-18 14:31

修复时间:2013-04-23 14:32

公开时间:2013-04-23 14:32

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-04-18: 细节已通知厂商并且等待厂商处理中

2013-04-23: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

官方演示后台可直接上传shell文件

详细说明:

官方演示网站保存了登录密码,可以直接登录后台。

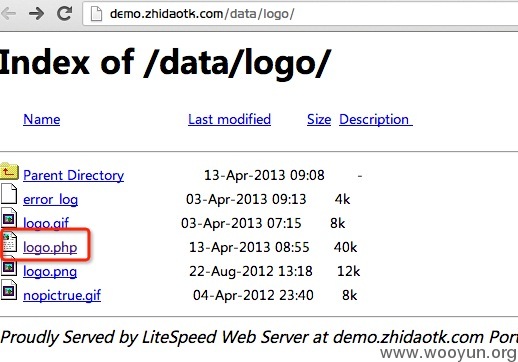

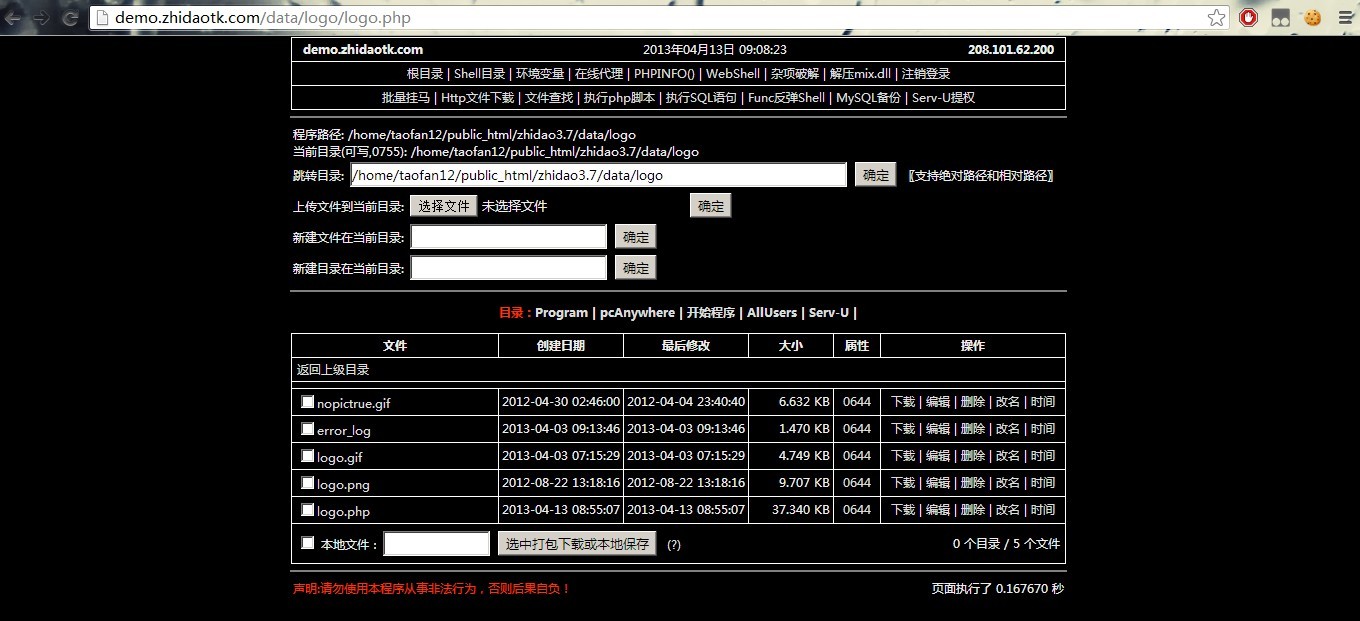

在站点信息的网站logo里可以直接选择上传shell.php.jpg文件,logo保存文件夹为http://demo.zhidaotk.com/data/logo/,访问发现可以遍历目录文件,上传的shell文件程序会自动把.jpg去掉改名成为logo.php,直接访问shell可对服务器进行操作,当前用户权限可以直接浏览服务器其他网站目录,造成服务器其他网站沦陷。

其次该程序后台邮件设置明文显示密码,造成密码泄漏。

漏洞证明:

修复方案:

修改文件上传限制,服务器权限完善

版权声明:转载请注明来源 newend@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-04-23 14:32

厂商回复:

最新状态:

暂无