漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-018601

漏洞标题:还是大街网XSS,可以盗号、蠕虫、骗管理cookie进后台,之前的修复不彻底 ~o(╯□╰)o

相关厂商:大杰世纪科技发展(北京)有限公司

漏洞作者: px1624

提交时间:2013-02-11 22:49

修复时间:2013-02-16 22:49

公开时间:2013-02-16 22:49

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-02-11: 细节已通知厂商并且等待厂商处理中

2013-02-16: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

之前的漏洞修复不够彻底~最好还是从根本的进行过滤修复比较好、、、黑名单过滤,弄不好就会疏忽的~~

详细说明:

1 之前的那个漏洞,各公司的讨论区可以xss

WooYun: 继续大街网储存型XSS,可以XSS在其招聘的的任意一个公司,可以盗号、蠕虫~o(╯□╰)o

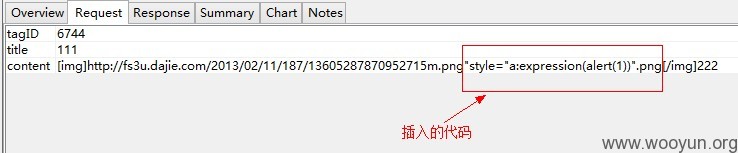

2 修补不够彻底,设定了黑名单,将onxxx=这种模式放入了黑名单,不过可以直接用style="a:expression(js代码)"绕过、、、

图1

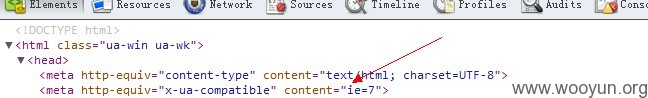

3 由于这里有句这个代码,所以会将浏览器兼容为IE7执行,所以可以通杀所有IE浏览器。

4 下面只发个弹窗证明,至于盗号、蠕虫其他的危害,请参考之前发的帖子。(网站可以直接用jq,调用外部js很easy (*∩_∩*))

图2 图3

漏洞证明:

看上面。

修复方案:

过滤expression,最好直接过滤",啥问题都解决了、、、

版权声明:转载请注明来源 px1624@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-02-16 22:49

厂商回复:

最新状态:

2013-02-17:已修复,感谢反馈。