漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-07153

漏洞标题:瑞丽女性网信息泄露可导致进入数据库

相关厂商:瑞丽女性网

漏洞作者: Coody

提交时间:2012-05-15 21:37

修复时间:2012-06-29 21:38

公开时间:2012-06-29 21:38

漏洞类型:敏感信息泄露

危害等级:低

自评Rank:5

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-05-15: 积极联系厂商并且等待厂商认领中,细节不对外公开

2012-06-29: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT...

详细说明:

貌似被人入侵过?~

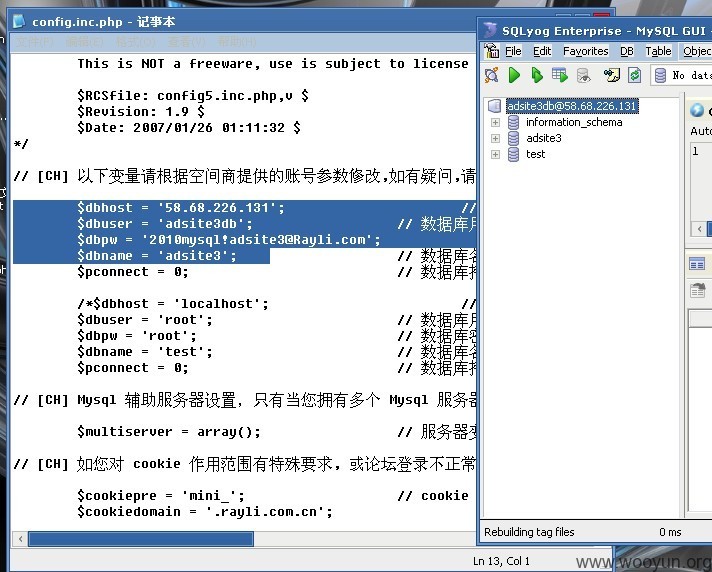

再看看这个

反查了一下ip,得到域名是 http://adsite3.rayli.com.cn

通过搜索,轻松的可以得到web的路径。

我想,继续渗透或许会造成更大的威胁吧。我呢,到这里就结束了,希望尽快的修复。

漏洞证明:

貌似被人入侵过?~

再看看这个

反查了一下ip,得到域名是 http://adsite3.rayli.com.cn

通过搜索,轻松的可以得到web的路径。

我想,继续渗透或许会造成更大的威胁吧。我呢,到这里就结束了,希望尽快的修复。

修复方案:

下线的网站直接就删除或者更好的处理。

还有就是主站上是否还有别的后门,请检查,以免后患。

版权声明:转载请注明来源 Coody@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)